Contents

- 1. Tạo Malware

- 2. Triển Khai Malware

- 3. Tuyển Dụng Botnet Để Cho Thuê Hoặc Bán

- 4. Bán Dữ Liệu Đánh Cắp Trên Thị Trường Đen

- 5. Tống Tiền Nạn Nhân

- Làm Gì Để Ngăn Chặn Sự Khai Thác

- 1. Hacker kiếm tiền từ đâu?

- 2. Malware-as-a-Service (MaaS) là gì?

- 3. Botnet có thể được sử dụng để làm gì?

- 4. Làm thế nào để bảo vệ máy tính khỏi hacker?

- 5. Tại sao hacker lại tống tiền nạn nhân?

- 6. Có thể mua botnet ở đâu?

- 7. Tại sao việc cập nhật phần mềm lại quan trọng?

- Hacker Có Tất Cả Để Đạt Được

Trong thời đại công nghệ số hiện nay, hacker không chỉ là những kẻ phá hoại mà còn là những doanh nhân trong thế giới ngầm. Họ đã chuyển từ việc tấn công chính xác sang việc “đánh bắt” hàng loạt, tận dụng mọi cơ hội để kiếm lợi nhuận từ các nạn nhân. Theo Trung tâm Nghiên cứu Chiến lược và Quốc tế (CSIS), tội phạm mạng đã chiếm đoạt khoảng 600 tỷ USD toàn cầu vào năm 2018, một con số gấp 30 lần ngân sách của NASA trong cùng năm. Con số này có xu hướng tăng lên, mang lại lợi ích lớn cho hacker nhưng lại là nỗi lo ngại cho các nạn nhân.

Hacker cũng phải chi trả các hóa đơn như bất kỳ ai khác. Nhiều người trong số họ sử dụng kỹ năng của mình để làm việc như tư vấn bảo mật, săn lỗi bảo mật, hoặc thậm chí làm việc trong các lĩnh vực liên quan đến kỹ năng của họ. Đối với một hacker không làm việc cho nhà nước, công ty hay thành viên của một nhóm, tiền từ việc hack đến từ năm nguồn chính.

1. Tạo Malware

Người phụ nữ mặc áo khoác hoodie đen cầm máy tính xách tay màu xám

Người phụ nữ mặc áo khoác hoodie đen cầm máy tính xách tay màu xám

Kỹ thuật tạo malware không còn là bí mật. Bất kỳ ai, kể cả không cần kỹ năng lập trình đặc biệt, cũng có thể tạo ra malware theo hướng dẫn có sẵn trên mạng. Thậm chí, trí tuệ nhân tạo cũng hỗ trợ trong việc tạo malware. Chủ yếu là sao chép và dán, nhưng hiểu về cú pháp mã là một lợi thế, đặc biệt nếu bạn muốn điều chỉnh định nghĩa virus để malware mới của bạn tránh được quét sơ bộ. Ví dụ, hướng dẫn tạo keylogger tràn ngập trên mạng và chỉ cần 14 dòng mã viết bằng C#.

Tạo malware tiên tiến để tránh bị phát hiện đòi hỏi kỹ năng, thời gian và công cụ đặc biệt. Không phải hacker nào cũng có những điều này. Vì vậy, một hacker với bộ ba này sẽ có vị trí cao trong chuỗi giá trị của Malware-as-a-Service (MaaS). Thông thường, malware được làm sẵn và bán trên dark web. Điều này nhanh chóng, tiện lợi và ít rủi ro hơn cho người tạo malware. Tuy nhiên, bạn có thể yêu cầu làm malware tùy chỉnh với giá cao hơn. Đây là một ngành kinh doanh, sau cùng.

2. Triển Khai Malware

Các tập đoàn lớn thường thuê cá nhân hoặc nhà cung cấp dịch vụ chuyên biệt trong chuỗi giá trị của họ. Ví dụ, Amazon có các đối tác giao hàng mà công ty giao hàng cho họ. Đối tác giao hàng sẽ chịu trách nhiệm giao hàng đến địa chỉ cuối cùng. Việc giao malware cũng hoạt động tương tự. Nếu bạn là một hacker nhỏ lẻ hoặc ai đó học hack để trêu chọc bạn bè, việc triển khai malware có thể đơn giản như tải lên tệp độc hại lên mạng chia sẻ tệp P2P hoặc chuyển tệp payload qua USB.

Trong ngành kinh doanh hacking, có những hacker chuyên phát tán malware. Họ hiểu rõ địa hình kỹ thuật số và các tuyến đường tốt nhất, giống như các đối tác giao hàng của Amazon biết rõ cộng đồng họ phục vụ hàng ngày. Hacker có chuyên môn giao hàng không cần biết cách tạo malware; họ có thể mua một số hoặc hợp tác với người tạo và chia lợi nhuận.

3. Tuyển Dụng Botnet Để Cho Thuê Hoặc Bán

Máy tính với ổ khóa

Máy tính với ổ khóa

Botnet là một đội quân các thiết bị kết nối internet được sử dụng cho các cuộc tấn công mạng quy mô lớn và phối hợp. Hacker tuyển dụng botnet bằng cách lây nhiễm thiết bị với malware và sử dụng đó để liên kết các máy bị nhiễm. Khi đã tuyển dụng, hacker gửi lệnh đến botnet qua các nút điều khiển và kiểm soát – các kênh liên lạc giúp hacker tránh bị truy tìm.

Tại sao lại là botnet? Sử dụng một vài máy tính để thực hiện một cuộc tấn công sẽ nhanh chóng bị phát hiện. Bạn sẽ nhận ra nếu máy tính của bạn luôn hoạt động quá tải từ khối lượng công việc nặng. Và một thực thể có nguồn lực có thể dễ dàng truy tìm kẻ tấn công. Botnet giúp kẻ tấn công phân tán tải. Và vì các bot được phân bố khắp thế giới, kẻ tấn công có thể tránh bị phát hiện. Sử dụng nhiều lớp các nút điều khiển và kiểm soát làm cho việc ẩn náu trở nên dễ dàng hơn.

Botnet đã được sử dụng cho những việc đơn giản như gian lận nhấp chuột, gian lận người theo dõi và like trên mạng xã hội, và các chiến dịch email spam. Kẻ tấn công cũng đã sử dụng chúng cho những việc nặng ký hơn như tấn công từ chối dịch vụ phân tán (DDoS), khai thác tiền điện tử bất hợp pháp và các chiến dịch lừa đảo quy mô lớn.

Tuyển dụng botnet không phải là việc dễ dàng. Trước hết, hacker phải tìm ra lỗ hổng trong máy tính, điện thoại thông minh và các thiết bị Internet of Things (IoT) mà họ muốn tuyển dụng. Sau đó, họ cần tạo ra malware có thể lây nhiễm cụ thể vào những thiết bị này và không bị phát hiện. Tiếp theo, họ có thể sử dụng botnet hoặc bán nó.

Thông thường, botnet được bán với giá trung bình 20 USD cho 1.000 host nếu chúng được phân bố toàn cầu. Từ đây, có một mức giá tăng thêm cho botnet ở các vị trí địa lý cụ thể. Host từ EU có giá trung bình 60 USD cho 1.000 host. Giá cho host từ Mỹ là khoảng 120 USD cho 1.000 host, theo báo cáo của ThreatPost. Tất nhiên, có giảm giá khi mua số lượng lớn. Trong khi đó, giá bán lẻ cho từng bot có thể thấp nhất là 0,02 USD và cao nhất là 0,50 USD trên thị trường đen, theo Securelist.

Có đáng không? Đối với những hacker thành công, câu trả lời là có! Mua một botnet với 30.000 host sẽ tốn từ 600 đến 3.000 USD. Một cuộc tấn công DDoS với botnet này có thể mang lại 26.000 USD mỗi tháng, theo báo cáo của MIT. Các vụ gian lận ngân hàng thành công có thể mang lại tới 20 triệu USD mỗi tháng. Trừ đi chi phí hoạt động, lợi nhuận không phải là nhỏ. Nhưng, tất nhiên, điều đó chỉ đúng nếu hacker thành công.

4. Bán Dữ Liệu Đánh Cắp Trên Thị Trường Đen

Người mặc áo hoodie đỏ

Người mặc áo hoodie đỏ

Hacking để trêu đùa hay khoe khoang vẫn còn phổ biến, nhưng tại sao lại mạo hiểm nhiều năm tù vì không có gì? Những hacker có tầm nhìn xa thiết lập malware để quét các thiết bị bị nhiễm nhằm tìm kiếm tài liệu, sao chép các tệp đó và mã hóa ổ đĩa để khóa nạn nhân ra ngoài.

Nếu thiết bị bị nhiễm thuộc về một quản trị viên công ty hoặc nhân viên có quyền truy cập vào dữ liệu nhạy cảm, vô giá, đó là một điểm sáng. Hacker có thể lấy cắp bí mật kinh doanh, tài sản trí tuệ và thông tin cá nhân và tài chính.

Dữ liệu cá nhân và tài chính bị đánh cắp được các tội phạm mạng khác săn đón để sử dụng cho việc trộm cắp danh tính. Đối với bí mật kinh doanh và tài sản trí tuệ, gián điệp công nghiệp và khủng bố mạng cung cấp một thị trường sẵn sàng.

5. Tống Tiền Nạn Nhân

Nếu một hacker lấy được các tệp nhạy cảm hoặc gây bất lợi từ một thiết bị bị nhiễm, họ có thể dựa vào sự tuyệt vọng của nạn nhân để tống tiền họ. Đôi khi, dữ liệu bị đánh cắp từ một thiết bị không có giá trị nhiều trên thị trường đen. Trong trường hợp đó, kẻ tấn công thường khóa nạn nhân ra khỏi thiết bị của họ. Nếu nỗ lực tự loại bỏ malware của nạn nhân thất bại, họ có thể sẽ trả tiền để lấy khóa giải mã.

Làm Gì Để Ngăn Chặn Sự Khai Thác

Bảo mật trong thời đại số

Bảo mật trong thời đại số

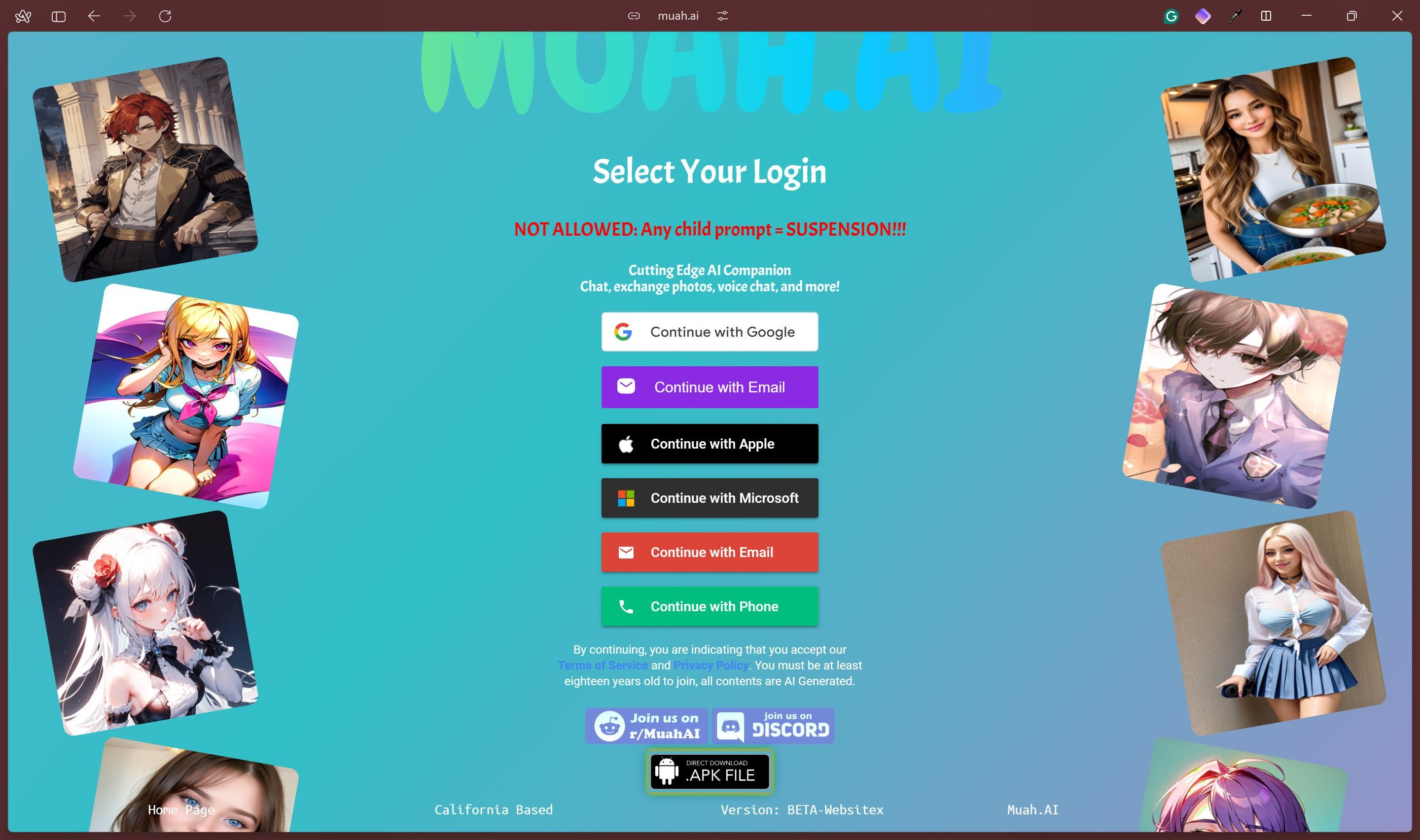

Lỗ hổng trong ứng dụng, hệ điều hành và mạng là cách mà hacker có thể xâm nhập vào máy tính của bạn để tuyển dụng một host không mong muốn hoặc đánh cắp dữ liệu. Bạn có thể giảm thiểu khả năng bị hack thành công bằng cách cập nhật ứng dụng và hệ điều hành ngay khi có bản vá. Trong hầu hết các trường hợp, bạn có thể thiết lập thiết bị và ứng dụng của mình để tự động cài đặt các bản cập nhật bảo mật.

Tương tự như vậy, bạn cũng nên đóng các lỗ hổng mạng. Hãy sử dụng tên người dùng và mật khẩu mạnh, độc đáo cho Wi-Fi của bạn. Điều này làm bạn ít bị tấn công wardriving hoặc tấn công Man-in-the-middle hơn. Bạn cũng có thể sử dụng phần mềm chống malware như Microsoft Defender nếu bạn sử dụng máy tính Windows.

Đừng quên tầm quan trọng của việc sao lưu các tệp nhạy cảm của bạn, có thể sử dụng dịch vụ lưu trữ đám mây, để bạn có thể yên tâm trước ransomware. Google, Microsoft, Amazon và Apple đều cung cấp dịch vụ lưu trữ đám mây với bảo mật mạnh mẽ. Và nếu bạn không tin tưởng các công ty công nghệ lớn với tệp của mình, có những nhà cung cấp dịch vụ lưu trữ đám mây an toàn sử dụng mã hóa không biết gì.

1. Hacker kiếm tiền từ đâu?

Hacker kiếm tiền từ việc tạo và triển khai malware, tuyển dụng botnet, bán dữ liệu đánh cắp và tống tiền nạn nhân.

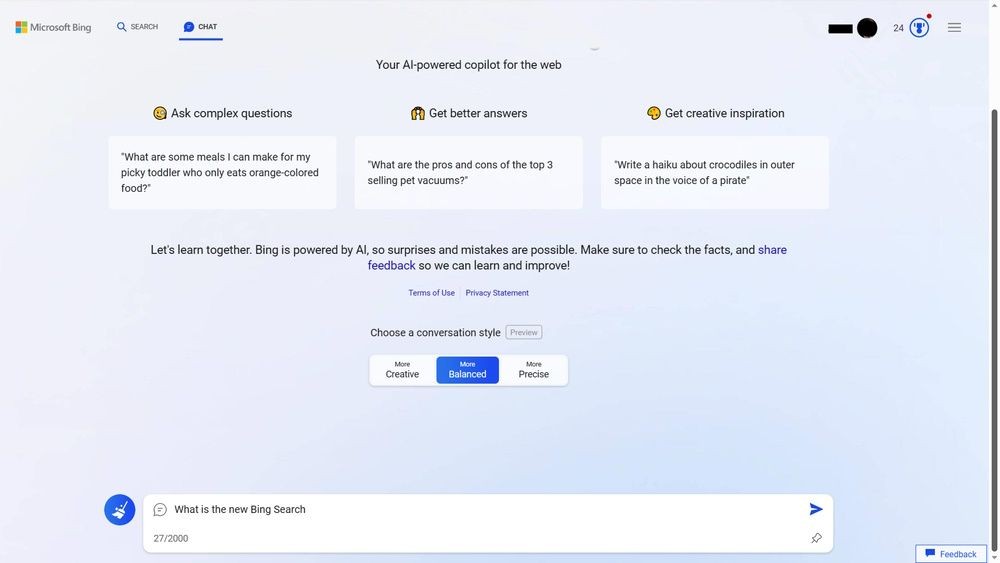

2. Malware-as-a-Service (MaaS) là gì?

MaaS là dịch vụ cung cấp malware đã được tạo sẵn hoặc tùy chỉnh trên dark web, giúp hacker dễ dàng sử dụng mà không cần kỹ năng lập trình cao.

3. Botnet có thể được sử dụng để làm gì?

Botnet có thể được sử dụng cho các cuộc tấn công DDoS, khai thác tiền điện tử bất hợp pháp, gian lận nhấp chuột, và các chiến dịch lừa đảo quy mô lớn.

4. Làm thế nào để bảo vệ máy tính khỏi hacker?

Cập nhật ứng dụng và hệ điều hành, sử dụng mật khẩu mạnh, cài đặt phần mềm chống malware và sao lưu dữ liệu quan trọng.

5. Tại sao hacker lại tống tiền nạn nhân?

Hacker tống tiền nạn nhân để kiếm tiền từ dữ liệu nhạy cảm hoặc khóa thiết bị của nạn nhân, yêu cầu trả tiền để giải mã.

6. Có thể mua botnet ở đâu?

Botnet thường được bán trên thị trường đen với giá khác nhau tùy thuộc vào vị trí địa lý và số lượng host.

7. Tại sao việc cập nhật phần mềm lại quan trọng?

Cập nhật phần mềm giúp vá các lỗ hổng bảo mật, giảm thiểu nguy cơ bị hacker xâm nhập và khai thác.

Tìm hiểu thêm về bảo mật tại Tạp Chí Mobile

Trở về trang chủ Tạp Chí Mobile

Tài liệu tham khảo:

Hacker Có Tất Cả Để Đạt Được

Đối với hacker có tầm nhìn xa, có nhiều lựa chọn để kiếm tiền. Tuy nhiên, điều này đòi hỏi phải tìm, lây nhiễm và khai thác nạn nhân. Tuân thủ các thực hành tốt nhất về bảo mật mạng sẽ giúp giảm thiểu khả năng bạn trở thành con bò sữa của hacker.