Contents

- 1. Các Chương Trình Kim Tự Tháp

- 2. Các Đợt Phát Hành Tiền Điện Tử Ban Đầu (ICO)

- 3. Các Chương Trình Bơm Và Thả (Pump-and-Dump)

- 4. Các Chương Trình Lừa Đảo Khai Thác Bitcoin

- 5. Các Chương Trình Lừa Đảo Giả Mạo

- 6. Các Chương Trình Lừa Đảo Tặng Cryptocurrency

- 7. Các Chương Trình Lừa Đảo Trang Web Giả Mạo

- 8. Các Chương Trình Khuyến Khích Canh Tác Lợi Nhuận

- 9. Các Chương Trình Lừa Đảo Qua Email

- 1. Làm thế nào để nhận biết một chương trình kim tự tháp trong lĩnh vực cryptocurrency?

- 2. Làm thế nào để tránh các vụ lừa đảo ICO?

- 3. Làm thế nào để phát hiện một vụ lừa đảo bơm và thả?

- 4. Làm thế nào để bảo vệ bản thân khỏi các vụ lừa đảo giả mạo?

- 5. Làm thế nào để nhận biết các vụ lừa đảo tặng cryptocurrency?

- 6. Làm thế nào để tránh các trang web giả mạo?

- 7. Làm thế nào để đảm bảo an toàn khi tham gia vào các dự án canh tác lợi nhuận?

- Bảo Vệ Bản Thân Trong Thế Giới Crypto Hoang Dã

Trong thế giới cryptocurrency, nơi tiền bạc dễ dàng biến mất và sự riêng tư, ẩn danh được đề cao, các kẻ lừa đảo đã tìm thấy mảnh đất màu mỡ để thực hiện các hành vi gian lận. Dù bạn yêu hay ghét cryptocurrency, không thể phủ nhận rằng lĩnh vực này đang thu hút rất nhiều tiền, và điều này cũng thu hút không ít kẻ lừa đảo. Bài viết này sẽ giới thiệu các hình thức lừa đảo cryptocurrency phổ biến và cách bạn có thể bảo vệ mình khỏi chúng.

1. Các Chương Trình Kim Tự Tháp

Các chương trình kim tự tháp, hay còn gọi là chương trình Ponzi, là một hình thức lừa đảo đầu tư trong đó người tổ chức yêu cầu người tham gia đầu tư vào một chương trình và hứa hẹn lợi nhuận cao hơn nếu họ tuyển dụng thêm người khác vào chương trình. Trong lĩnh vực cryptocurrency, các chương trình này đã trở thành một trong những hình thức lừa đảo gây thiệt hại nghiêm trọng nhất.

Ví dụ, các thành viên trong một cộng đồng crypto được hứa hẹn mức lợi nhuận không thực tế, chẳng hạn như 10% lãi suất mỗi tuần. Những người tổ chức đưa ra lý do thuyết phục, chẳng hạn như hoạt động arbitrage crypto, để giải thích cách họ tạo ra lợi nhuận. Khi các nhà đầu tư tham gia chương trình, họ được yêu cầu tuyển dụng thêm đối tác để tăng tiềm năng thu nhập của mình.

Trong khi đó, số tiền đầu tư được chuyển lên đỉnh kim tự tháp, với mỗi người tuyển dụng nhận được một phần cho đến khi đến tay người tổ chức, những người này có thể sử dụng số tiền này cho chi phí cá nhân. Tại một thời điểm nào đó, chương trình kim tự tháp trở nên không bền vững và sụp đổ. Theo CoinMarketCap, hai vụ lừa đảo crypto lớn nhất, Onecoin và Bitconnect, đã khiến nhà đầu tư mất tổng cộng 9,3 tỷ USD.

2. Các Đợt Phát Hành Tiền Điện Tử Ban Đầu (ICO)

Initial Coin Offering (ICO) là một hoạt động gây quỹ sử dụng hợp đồng thông minh và cryptocurrency để tự động hóa các khoản thanh toán giữa một tổ chức và các bên liên quan của họ. ICO được sử dụng bởi các công ty cryptocurrency để huy động vốn từ người dùng tương lai. Mặc dù nhiều công ty tuyệt vời đã được xây dựng nhờ ICO, nhưng nhiều hoạt động gây quỹ đã trở thành lừa đảo.

Các vụ lừa đảo ICO dành nhiều tháng để quảng bá các hoạt động gây quỹ của họ mặc dù không có sản phẩm hoặc dịch vụ hoạt động. Họ sử dụng các kỹ thuật khác nhau, bao gồm cả việc cung cấp phần thưởng cho các hoạt động tiếp thị du kích, huy động vốn và đưa ra các lời hứa hấp dẫn. Sau đó, khi họ đã huy động đủ quỹ, họ ngừng mọi liên lạc với các nhà đầu tư.

Nhiều ICO dường như được điều hành bởi các doanh nhân hợp pháp với lý lịch tốt. Trong nhiều trường hợp, sau đó lại phát hiện ra rằng những “doanh nhân” này là những kẻ tội phạm không rõ danh tính sử dụng danh tính của người khác. Một số dự án còn đi xa hơn khi nhận được sự ủng hộ công khai của các tên tuổi uy tín trong ngành.

Thường rất khó để phân biệt giữa một ICO hợp pháp và giả mạo. Điều này một phần là do ICO được thực hiện trực tuyến mà không có sự tương tác trực tiếp giữa tổ chức và các bên liên quan. Hơn nữa, ngay cả các dự án ICO hợp pháp cũng có thể làm mất tiền của nhà đầu tư nếu họ bị hack!

3. Các Chương Trình Bơm Và Thả (Pump-and-Dump)

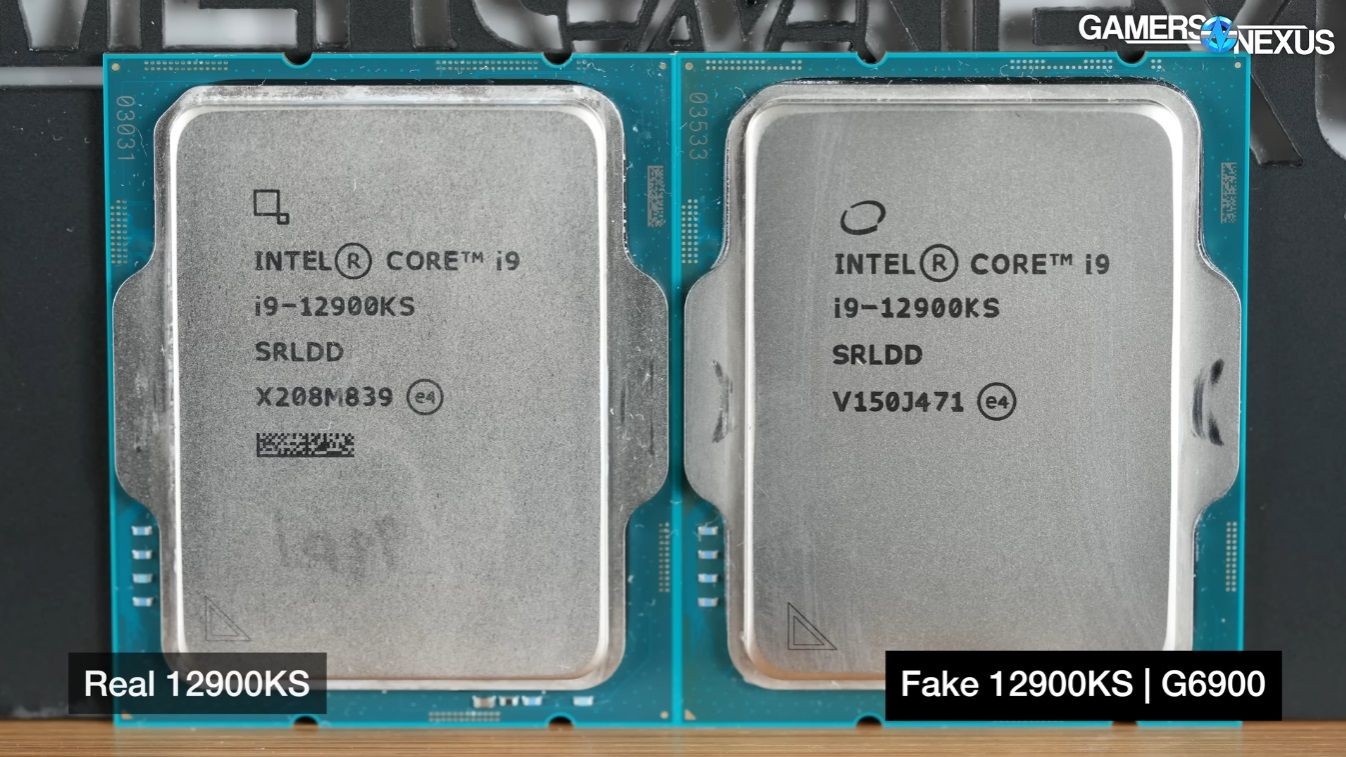

Các chương trình bơm và thả không phải là hiện tượng mới, nhưng công nghệ cryptocurrency đã làm cho các loại lừa đảo này dễ dàng thực hiện hơn. Tất cả có thể được thực hiện trực tuyến. Một kẻ lừa đảo bắt đầu bằng việc tạo ra một token crypto và thiết lập công nghệ cơ bản với một bản white paper và mọi thứ có thể làm cho nó có vẻ như một dự án crypto hợp pháp.

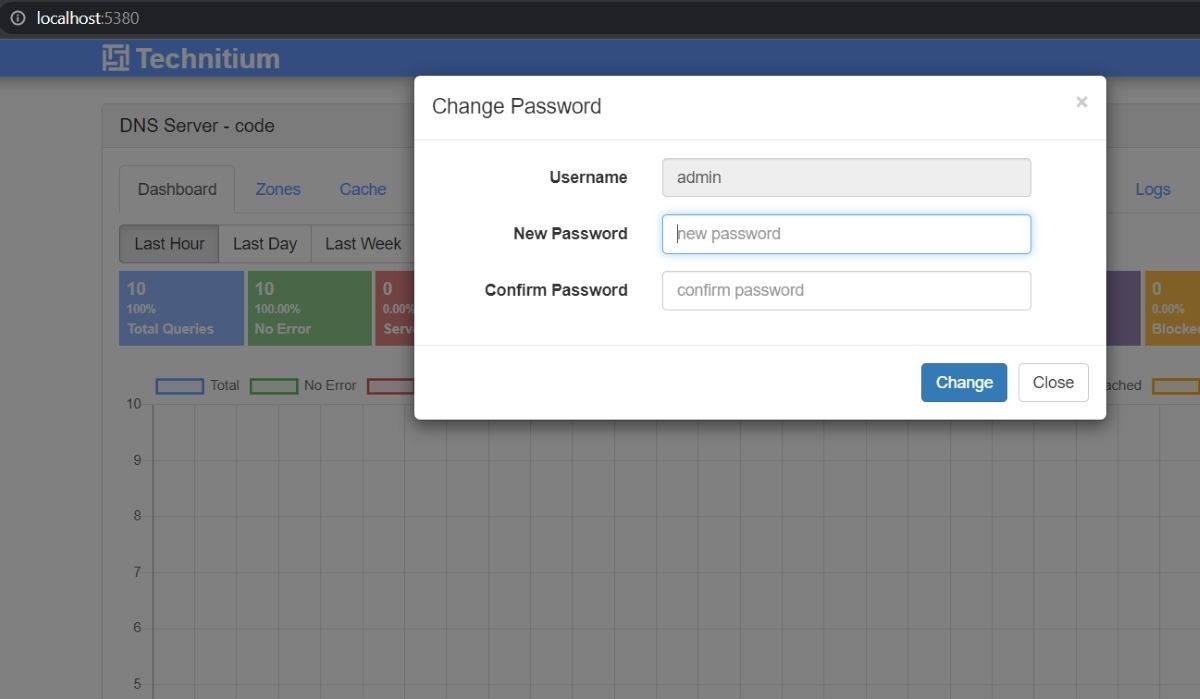

Hình ảnh token Squid Game trên CoinMarketCap

Hình ảnh token Squid Game trên CoinMarketCap

Họ thêm các ảnh hưởng viên mạng xã hội sẵn lòng vào các diễn đàn trực tuyến riêng tư và phối hợp mua các tài sản crypto để tạo ra xu hướng thị trường tự nhiên mà không có đỉnh điểm. Khi họ đã hoàn tất và sẵn sàng, họ bắt đầu bơm các tài sản này cho những người theo dõi trên mạng xã hội. Các nhà đầu tư tiềm năng mua token, đẩy giá token lên cao hơn.

Sau đó, những người tổ chức sẽ phối hợp một đợt thả (còn gọi là rug pull), liên quan đến việc bán các token, đảm bảo bất kỳ ai trong vòng tròn nội bộ đều kiếm được lợi nhuận. Trong khi đó, những người bình thường bị kẹt lại với các token không giá trị, và trước khi họ nhận ra, giá của các token giảm xuống số không và các kẻ lừa đảo bỏ rơi dự án.

Một ví dụ điển hình về lừa đảo bơm và thả là token Squid Game. Năm 2021, những người tạo ra token Squid Game đã biến mất với hơn 3 triệu USD, nhưng chi phí thực tế còn cao hơn nhiều. Theo Chainalysis, các nhà đầu tư crypto đã mất 4,6 tỷ USD khi mua vào các token nghi ngờ bơm và thả trong năm 2022.

4. Các Chương Trình Lừa Đảo Khai Thác Bitcoin

Qua nhiều năm, khai thác Bitcoin đã trở nên khó khăn hơn nhiều để thực hiện. Hiện nay, việc kiếm lợi nhuận từ các hoạt động khai thác đòi hỏi phần cứng tiên tiến hơn, thường khó khăn hơn để mua và sử dụng đối với người bình thường. Điều này làm cho mọi người sẵn lòng thuê dịch vụ khai thác cryptocurrency cho người khác.

Do đó, các kẻ lừa đảo đã tận dụng sự sẵn lòng của mọi người trong việc sử dụng các dịch vụ khai thác cryptocurrency. Những người điều hành các chương trình lừa đảo khai thác cryptocurrency cố gắng thuyết phục nạn nhân của họ đầu tư vào nhóm khai thác của họ để họ có thể thu được lợi nhuận đáng kể. Những kẻ lừa đảo thường ngừng trả lời tin nhắn của nạn nhân sau khi nhận được tiền.

Những kẻ tội phạm đứng sau các chương trình khai thác Bitcoin cũng có thể cố gắng thuyết phục nạn nhân của họ mang lại nhà đầu tư mới. Những chương trình này thường liên quan đến việc lấy tiền từ các nhà đầu tư mới để trả cho các nhà đầu tư trước đó cho đến khi chu kỳ thanh toán không còn có thể duy trì được.

5. Các Chương Trình Lừa Đảo Giả Mạo

Các chương trình lừa đảo giả mạo crypto xuất hiện dưới nhiều hình thức và kích thước nhưng theo một trình tự sự kiện tiêu chuẩn. Kẻ lừa đảo giả mạo là ai đó họ không phải là. Họ tương tác với các nạn nhân tiềm năng, sử dụng các chiến thuật kỹ thuật xã hội. Họ yêu cầu các nạn nhân chia sẻ thông tin cá nhân—mà họ có thể sử dụng để truy cập vào tài sản của nạn nhân—hoặc đóng góp cryptocurrency cho một nguyên nhân giả mạo.

Hình ảnh hacker đeo kính râm và mặt nạ sọ người tại bàn máy tính

Hình ảnh hacker đeo kính râm và mặt nạ sọ người tại bàn máy tính

Ví dụ, các vụ lừa đảo hỗ trợ kỹ thuật xảy ra khi các kẻ lừa đảo giả mạo là nhân viên dịch vụ khách hàng của các nền tảng crypto uy tín, tương tác với khách hàng để lấy dữ liệu nhạy cảm, chẳng hạn như khóa riêng tư, và sử dụng nó để lừa đảo họ.

Người cao tuổi đặc biệt dễ bị tổn thương bởi các vụ lừa đảo như vậy do sự không quen thuộc với không gian kỹ thuật số. Đơn vị FBI IC3 đã báo cáo hơn 1 tỷ USD thiệt hại cho người cao tuổi Mỹ trong năm 2022.

Trong khi đó, các vụ lừa đảo crypto tình cảm liên quan đến các kẻ lừa đảo, thường sử dụng danh tính giả, người tạo ra mối quan hệ lãng mạn với nạn nhân trong nhiều tháng. Khi họ đã giành được lòng tin của họ, họ sử dụng những câu chuyện buồn bịa đặt để khiến nạn nhân cảm thấy tội lỗi và gửi cryptocurrency để hỗ trợ họ. Họ tiếp tục xin thêm tiền cho đến khi nạn nhân nhận ra và sau đó họ biến mất.

6. Các Chương Trình Lừa Đảo Tặng Cryptocurrency

Các chương trình lừa đảo tặng cryptocurrency sử dụng kỹ thuật xã hội để thuyết phục các nhà đầu tư gửi cryptocurrency của họ để nhận một khối lượng lớn hơn các token. Trong thời kỳ sốt NFT, các vụ lừa đảo tặng NFT đặc biệt phổ biến. Những vụ lừa đảo này có thể rất thuyết phục, đặc biệt khi các kẻ lừa đảo giả mạo là các ngôi sao để thuyết phục nạn nhân của họ.

Tất cả các nền tảng mạng xã hội phổ biến đều được sử dụng để thực hiện các vụ lừa đảo tặng cryptocurrency. Trên YouTube, các kẻ lừa đảo thêm bình luận vào các video được đăng bởi các ảnh hưởng viên công nghệ. Các bình luận thuyết phục một số người xem tham gia vào các vụ tặng cryptocurrency giả mạo. Nhiều người cho rằng các vụ tặng này là hợp pháp vì mối liên hệ với các tên tuổi uy tín trong lĩnh vực công nghệ.

Các tài khoản Twitter cũng đã được sử dụng để đánh cắp tiền từ những người mong đợi các vụ tặng cryptocurrency. Những kẻ tội phạm giả mạo là các ngôi sao và các nhân vật nổi tiếng trong ngành công nghệ để giành được lòng tin của người dùng trên nền tảng. Các bài đăng tặng được thực hiện từ hồ sơ giả mạo của kẻ lừa đảo, dòng thời gian của họ và các bài đăng của người dùng Twitter khác.

7. Các Chương Trình Lừa Đảo Trang Web Giả Mạo

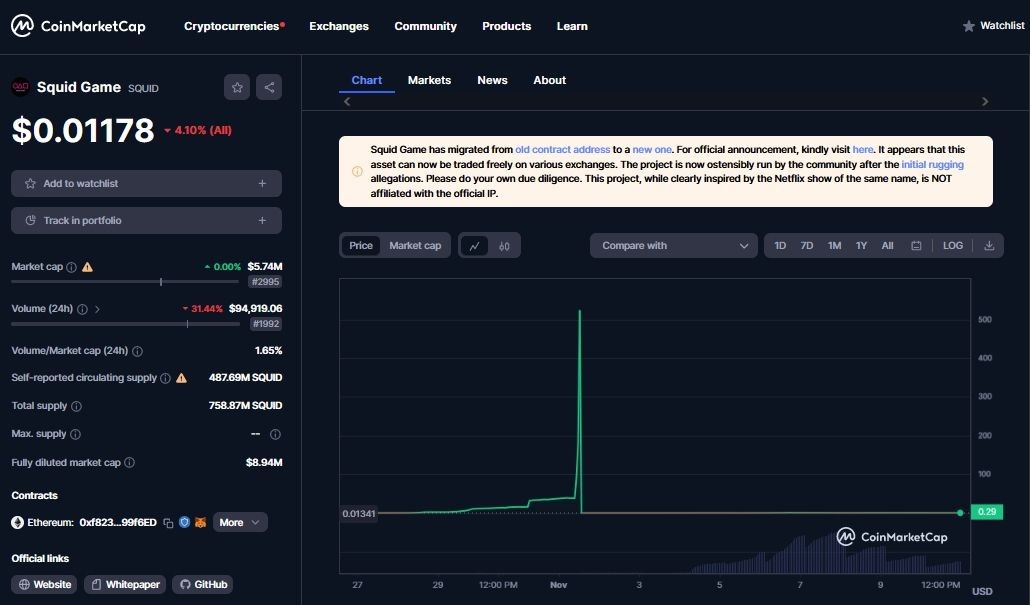

Các chương trình lừa đảo trang web giả mạo cho thấy khả năng của ngành công nghiệp tội phạm mạng trong việc liên tục tìm ra cách mới để lừa đảo những người vô tội. Trong trường hợp này, các kẻ lừa đảo tạo ra các trang web hoàn chỉnh đại diện hoặc trông giống như các nền tảng crypto hợp pháp. Sau đó, họ lừa các nhà đầu tư kết nối ví crypto của họ để thực hiện các giao dịch crypto.

Các hacker có thể truy cập vào dữ liệu của người dùng ví cryptocurrency một khi họ có được thông tin trao đổi và ví của họ. Dữ liệu này cũng có thể được sử dụng để đăng nhập vào các tài khoản cá nhân của nạn nhân, một hoạt động được gọi là hacking mũ đen.

Các vụ lừa đảo airdrop sử dụng các trang web giả mạo và DApps để thực hiện các hoạt động của họ. Ngoài ra, các kẻ lừa đảo khác có thể sử dụng các trang web giả mạo để thúc đẩy người dùng tải xuống phần mềm. Một người dùng, tin rằng họ đang sử dụng một trang web hợp pháp, có thể tải xuống phần mềm độc hại lấy cắp thông tin từ thiết bị của họ hoặc cài đặt một phần mềm ransomware.

8. Các Chương Trình Khuyến Khích Canh Tác Lợi Nhuận

Canh tác lợi nhuận là một sáng kiến tài chính phi tập trung cho phép kiếm lợi nhuận từ việc staking cryptocurrency. Tuy nhiên, không phải tất cả các dự án canh tác lợi nhuận đều hợp pháp. Một số dự án này được thiết kế để lấy cắp từ bạn.

Các kẻ lừa đảo crypto sao chép mã của các dự án canh tác lợi nhuận hợp pháp và thêm mã độc hại của họ để lấy cắp tiền. Các kẻ lừa đảo khác đã đi xa đến mức giả mạo là hợp pháp trong thời gian dài trước khi rút thảm các nhà đầu tư và chạy trốn với tất cả các quỹ.

Tính chất không rõ danh tính của hệ sinh thái canh tác lợi nhuận làm cho việc xác định liệu một dự án có hợp pháp hay không trở nên rất khó khăn. Ngay cả khi các dự án là hợp pháp, luôn có nguy cơ rằng mã của dự án có thể có lỗi bị khai thác để kiếm lợi nhuận.

Gần đây, lo ngại đã gia tăng rằng nhiều kẻ lừa đảo sẽ tạo ra các vụ hack giả để họ có thể chuyển sự trách nhiệm về việc mất tiền từ chính họ sang một “kẻ tội phạm” không xác định.

9. Các Chương Trình Lừa Đảo Qua Email

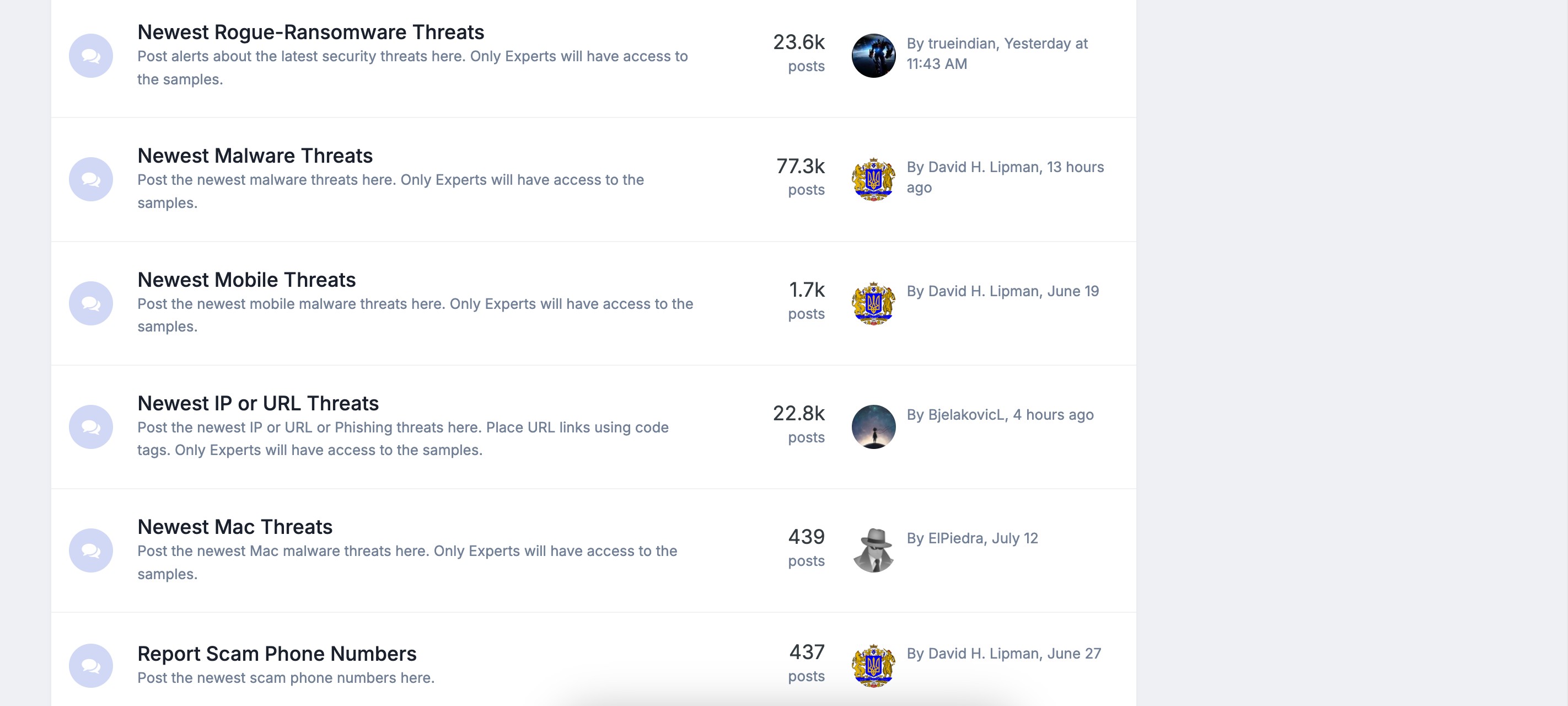

Không còn nghi ngờ gì nữa, quyền riêng tư trực tuyến đang dần trở thành một quả bóng khó bắt đối với hầu hết chúng ta. Các vụ rò rỉ dữ liệu và các chính sách thỏa thuận người dùng không quan tâm đến quyền riêng tư đã trở nên phổ biến trong những năm gần đây. Điều này làm cho việc các kẻ lừa đảo có được chi tiết liên hệ của bạn từ dark web hoặc từ các dịch vụ hợp pháp mà bạn sử dụng trở nên dễ dàng hơn nhiều.

Với chi tiết liên hệ của bạn, một kẻ lừa đảo có thể giả mạo là một dịch vụ bạn sử dụng và gửi cho bạn một email với một liên kết độc hại trong thân email. Email có thể chứa mô tả về một vấn đề yêu cầu sự chú ý ngay lập tức. Điều này được thực hiện để khiến nạn nhân sẵn lòng hơn khi nhấp vào một liên kết độc hại hoặc truy cập vào một trang web giả mạo, nơi họ có thể tiết lộ chi tiết của mình mà không nhận ra.

Các vụ lừa đảo qua email có thể rất dễ bị mắc phải vì hầu hết mọi người đều có niềm tin lớn vào các dịch vụ họ sử dụng và thường không mong đợi một email từ một dịch vụ quen thuộc sẽ là độc hại.

1. Làm thế nào để nhận biết một chương trình kim tự tháp trong lĩnh vực cryptocurrency?

Một chương trình kim tự tháp thường hứa hẹn lợi nhuận không thực tế và yêu cầu bạn tuyển dụng thêm người tham gia để kiếm lợi nhuận cao hơn. Hãy cẩn thận với các chương trình hứa hẹn lãi suất cao hơn mức bình thường và không có sản phẩm hoặc dịch vụ thực tế.

2. Làm thế nào để tránh các vụ lừa đảo ICO?

Trước khi đầu tư vào một ICO, hãy nghiên cứu kỹ lưỡng về dự án, đội ngũ phát triển và lý lịch của họ. Kiểm tra xem dự án có sản phẩm hoặc dịch vụ hoạt động hay không và liệu họ có sự ủng hộ của các tên tuổi uy tín trong ngành hay không.

3. Làm thế nào để phát hiện một vụ lừa đảo bơm và thả?

Các vụ lừa đảo bơm và thả thường đi kèm với các chiến dịch quảng bá mạnh mẽ trên mạng xã hội và sự tăng giá đột ngột của một token. Hãy cẩn thận với các token mới xuất hiện mà không có nền tảng vững chắc và được quảng bá bởi các ảnh hưởng viên.

4. Làm thế nào để bảo vệ bản thân khỏi các vụ lừa đảo giả mạo?

Luôn kiểm tra kỹ lưỡng danh tính của người liên hệ với bạn và không chia sẻ thông tin cá nhân hoặc khóa riêng tư của bạn với bất kỳ ai. Nếu bạn nhận được yêu cầu từ một dịch vụ mà bạn không quen thuộc, hãy kiểm tra lại trước khi thực hiện bất kỳ hành động nào.

5. Làm thế nào để nhận biết các vụ lừa đảo tặng cryptocurrency?

Các vụ lừa đảo tặng cryptocurrency thường yêu cầu bạn gửi cryptocurrency để nhận một lượng lớn hơn. Hãy cẩn thận với các lời mời tặng từ các tài khoản mạng xã hội không xác thực và luôn kiểm tra nguồn gốc của các chương trình tặng.

6. Làm thế nào để tránh các trang web giả mạo?

Luôn kiểm tra URL của trang web và đảm bảo rằng bạn đang truy cập vào trang web chính thức. Đừng bao giờ kết nối ví cryptocurrency của bạn với các trang web không rõ nguồn gốc hoặc tải xuống phần mềm từ các trang web không đáng tin cậy.

7. Làm thế nào để đảm bảo an toàn khi tham gia vào các dự án canh tác lợi nhuận?

Nghiên cứu kỹ lưỡng về dự án và kiểm tra mã nguồn của nó. Tránh các dự án mới xuất hiện mà không có lịch sử hoạt động và luôn giữ một lượng nhỏ cryptocurrency trong ví của bạn để giảm thiểu rủi ro.

Để tìm hiểu thêm về các biện pháp bảo mật trong lĩnh vực cryptocurrency, bạn có thể truy cập trang chủ của Tạp Chí Mobile hoặc tham khảo thêm các bài viết trong chuyên mục Security.

Bài viết này được biên tập và tối ưu hóa bởi đội ngũ chuyên gia SEO và biên tập viên của Tạp Chí Mobile, nhằm cung cấp thông tin hữu ích và bảo vệ người dùng trong thế giới cryptocurrency.

Bảo Vệ Bản Thân Trong Thế Giới Crypto Hoang Dã

Trong khi cryptocurrency đang thay đổi thế giới, nhiều cuộc sống đã bị phá hủy bởi các vụ lừa đảo trong lĩnh vực này. Rất quan trọng để luôn cảnh giác và tìm kiếm các dấu hiệu cảnh báo (cả mới và cũ) khi sử dụng các nền tảng cryptocurrency.

Công nghệ cryptocurrency đã tự động hóa nhiều quy trình tài chính và đặt ngân hàng vào tay người dùng. Điều này có thể có nghĩa là bạn có thể là mắt xích yếu nhất trong chuỗi an ninh mạng và mục tiêu của một vụ lừa đảo crypto. Do đó, bạn nên luôn kiểm tra kỹ lưỡng bất kỳ nền tảng crypto nào trước khi sử dụng nó.