Contents

- Bảo Mật Endpoint Là Gì?

- Tại Sao Bảo Mật Endpoint Lại Quan Trọng?

- Các Thực Hành Bảo Mật Endpoint Để Đảm Bảo An Toàn

- 1. Cài Đặt Giải Pháp Bảo Mật Endpoint

- 2. Sử Dụng Mã Hóa Để Bảo Vệ Dữ Liệu

- 3. Sử Dụng Hệ Thống Content Disarm and Reconstruction (CDR)

- 4. Thiết Lập Chính Sách BYOD Rõ Ràng

- 5. Theo Dõi Tất Cả Các Thiết Bị Kết Nối Với Mạng Của Bạn

- 6. Quy Định Quyền Truy Cập Cổng USB

- 7. Triển Khai Zero-Trust Network Access

- 8. Cập Nhật Hệ Điều Hành và Tất Cả Phần Mềm Chủ Động

- 9. Triển Khai Nguyên Tắc Quyền Hạn Tối Thiểu

- 10. Triển Khai Giải Pháp Chống Phishing

- 11. Tăng Tần Suất Các Buổi Đào Tạo Nhân Viên

- 1. Bảo mật endpoint có quan trọng không?

- 2. Các giải pháp bảo mật endpoint nào phổ biến nhất?

- 3. Làm thế nào để bảo vệ dữ liệu trên các thiết bị endpoint?

- 4. Tại sao cần cập nhật hệ điều hành và phần mềm thường xuyên?

- 5. Làm thế nào để ngăn chặn các cuộc tấn công phishing?

- 6. Tại sao cần theo dõi các thiết bị kết nối với mạng?

- 7. Làm thế nào để quản lý các thiết bị cá nhân trong môi trường làm việc?

- Bảo Vệ Endpoint Để Ngăn Chặn Các Cuộc Tấn Công Mạng

Trong thời đại công nghệ số, việc bảo vệ dữ liệu doanh nghiệp trở nên quan trọng hơn bao giờ hết. Các tổ chức luôn phải đối mặt với nguy cơ bị đánh cắp dữ liệu, đặc biệt là khi các thiết bị endpoint như máy tính xách tay, điện thoại di động và các thiết bị IoT có quyền truy cập vào mạng doanh nghiệp. Để đảm bảo an toàn, việc triển khai các biện pháp bảo mật endpoint là điều không thể thiếu.

Bảo Mật Endpoint Là Gì?

Endpoint là các thiết bị kết nối vào mạng doanh nghiệp, bao gồm máy tính xách tay, máy tính để bàn, thiết bị di động, thiết bị IoT và máy chủ. Khi kết nối vào mạng, các thiết bị này trao đổi dữ liệu qua lại với mạng, tương tự như hai người trò chuyện với nhau.

Bảo mật endpoint đảm bảo rằng các thiết bị này được bảo vệ khỏi các cuộc tấn công mạng khác nhau. Nó sử dụng nhiều công cụ và kỹ thuật để bảo vệ thiết bị, máy chủ và mạng.

Tại Sao Bảo Mật Endpoint Lại Quan Trọng?

Các thiết bị endpoint không được bảo mật đầy đủ có thể gây ra những rủi ro bảo mật nghiêm trọng và làm suy yếu tổng thể khả năng bảo mật của công ty.

Nếu các endpoint không được bảo vệ đủ, chúng dễ bị tấn công bởi các mối đe dọa như phần mềm độc hại, tấn công kỹ thuật xã hội, tải xuống không mong muốn, vi phạm dữ liệu và mất thiết bị.

Theo báo cáo từ Ponemon Institute và Adaptiva, trung bình 48% các thiết bị endpoint đang gặp rủi ro.

Trong bối cảnh ngày càng nhiều nhân viên làm việc từ xa, việc đảm bảo họ tuân thủ các thực hành bảo mật mạng là điều không thể đảm bảo. Ví dụ, họ có thể làm việc tại quán cà phê sử dụng mạng Wi-Fi công cộng mà không có biện pháp bảo vệ đầy đủ.

Việc triển khai các thực hành bảo mật endpoint là rất quan trọng để bảo vệ cơ sở hạ tầng công nghệ thông tin của bạn.

Các Thực Hành Bảo Mật Endpoint Để Đảm Bảo An Toàn

Khóa bảo mật trên bản đồ thế giới với nền nhị phân

Khóa bảo mật trên bản đồ thế giới với nền nhị phân

Dưới đây là các thực hành bảo mật endpoint tốt nhất để giảm thiểu rủi ro bảo mật.

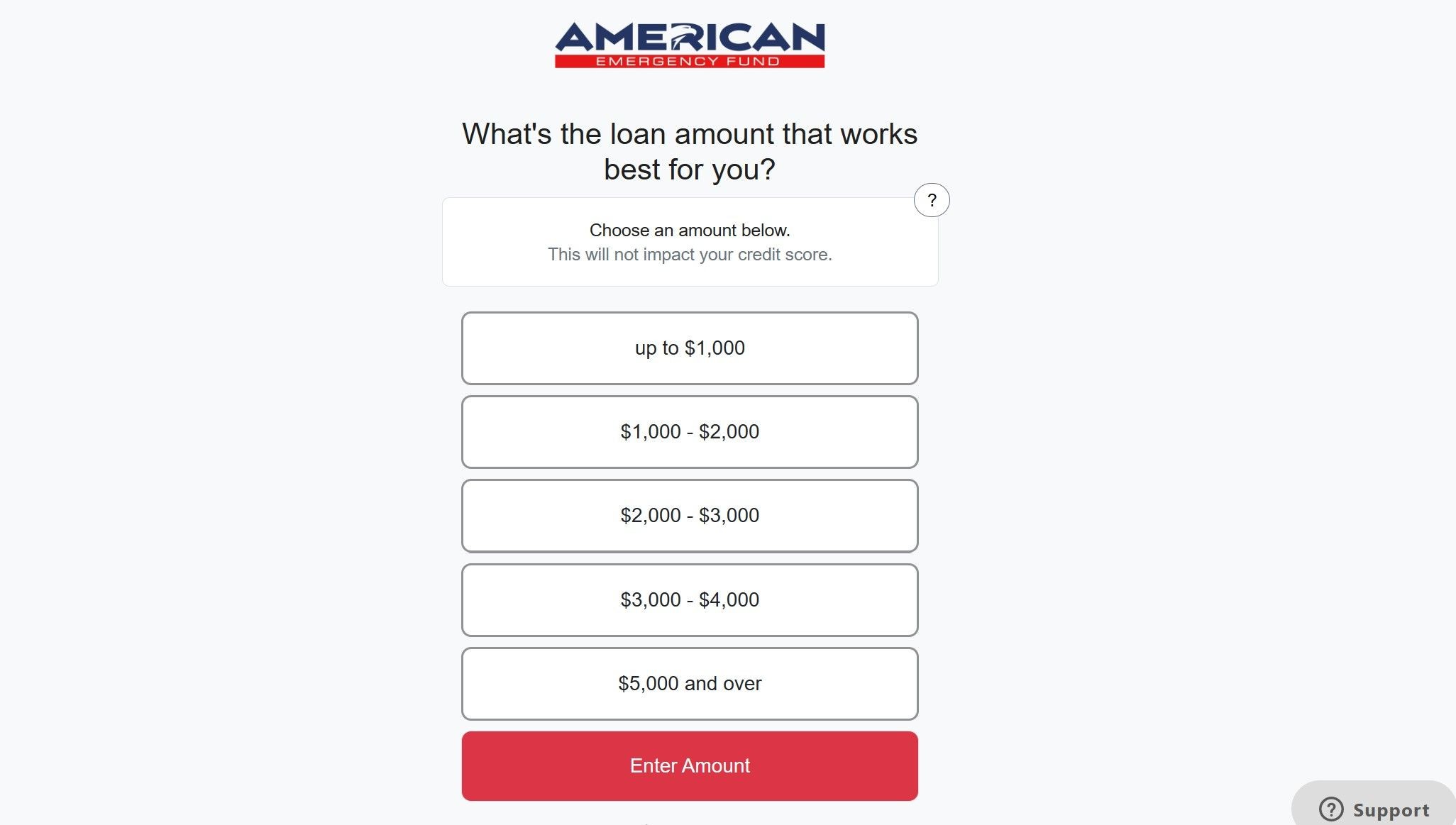

1. Cài Đặt Giải Pháp Bảo Mật Endpoint

Giải pháp bảo mật endpoint bảo vệ các thiết bị khỏi phần mềm độc hại, virus, ứng dụng độc hại và các chương trình gây hại khác.

Đảm bảo rằng tất cả các thiết bị endpoint đều được cài đặt giải pháp bảo mật đáng tin cậy, chẳng hạn như ESET Endpoint Security, Heimdal Threat Prevention Endpoint, hoặc Bitdefender GravityZone.

2. Sử Dụng Mã Hóa Để Bảo Vệ Dữ Liệu

Mã hóa thêm một lớp bảo mật cho dữ liệu và thiết bị của bạn, vì vậy hãy mã hóa mọi ổ cứng kết nối với mạng của bạn để tăng cường bảo vệ endpoint.

Kết quả là, một tội phạm mạng không thể truy cập dữ liệu nhạy cảm trên thiết bị endpoint nếu họ chiếm được thiết bị của công ty bạn.

Nếu nhân viên của bạn phải sử dụng ổ USB hoặc bất kỳ phương tiện lưu trữ nào khác để chuyển dữ liệu, hãy bật mã hóa trên các thiết bị này.

3. Sử Dụng Hệ Thống Content Disarm and Reconstruction (CDR)

Hệ thống Content Disarm and Reconstruction (CDR) là một công cụ quý giá giúp loại bỏ nội dung độc hại khỏi các tệp trước khi chuyển tiếp chúng đến người nhận.

Các diễn viên đe dọa ẩn phần mềm độc hại như ransomware hoặc Trojan truy cập từ xa trong các tài liệu và gửi các tài liệu bị nhiễm này đến nhân viên.

Việc cài đặt CDR trên các endpoint của bạn sẽ đảm bảo rằng tất cả các mối đe dọa đã biết và chưa biết trong các tài liệu sẽ bị loại bỏ trước khi chúng có thể gây hại cho thiết bị endpoint.

4. Thiết Lập Chính Sách BYOD Rõ Ràng

Sau đại dịch COVID-19, làm việc từ xa đã trở nên phổ biến. Điều này dẫn đến việc sử dụng các thiết bị cá nhân tăng lên.

Tuy nhiên, các thiết bị cá nhân có thể gây ra mối đe dọa bảo mật lớn vì chúng có thể thiếu mã hóa dữ liệu và các khả năng bảo mật khác. Các thiết bị cá nhân cũng có thể bị mất. Kết quả là, người dùng không được phép có thể truy cập dữ liệu nhạy cảm.

Hãy thiết lập một chính sách mang thiết bị cá nhân (BYOD) rõ ràng để khuyến khích nhân viên của bạn sử dụng thiết bị cá nhân của họ một cách an toàn để bảo vệ dữ liệu kinh doanh.

5. Theo Dõi Tất Cả Các Thiết Bị Kết Nối Với Mạng Của Bạn

Việc giám sát liên tục các thiết bị endpoint kết nối với mạng doanh nghiệp của bạn là điều bắt buộc để giữ cho mạng của bạn an toàn khỏi các mối đe dọa bảo mật.

Liệt kê số lượng endpoint mà công ty bạn có, bao gồm các thiết bị của công ty, thiết bị cá nhân của nhân viên, thiết bị IoT và điện thoại kinh doanh. Sử dụng phần mềm quản lý endpoint đáng tin cậy để kiểm tra khả năng hiển thị thời gian thực của các thiết bị trên mạng của bạn.

6. Quy Định Quyền Truy Cập Cổng USB

Hình ảnh cổng USB của máy tính xách tay màu đen

Hình ảnh cổng USB của máy tính xách tay màu đen

Cổng USB, nếu không được quy định, là mối đe dọa bảo mật đáng kể. Các diễn viên đe dọa có thể thực hiện nhiều cuộc tấn công USB, chẳng hạn như tấn công USB drop, để xâm phạm bảo mật mạng. Tệ hơn, họ có thể thực hiện các cuộc tấn công USB Killer để gây thiệt hại không thể khắc phục cho các endpoint của bạn.

Vì vậy, hãy thiết lập một chính sách nghiêm ngặt chống lại việc sử dụng các ổ USB không rõ nguồn gốc. Nếu có thể, hãy vô hiệu hóa cổng USB trên các endpoint trong công ty của bạn để bảo vệ khỏi các mối đe dọa USB khác nhau.

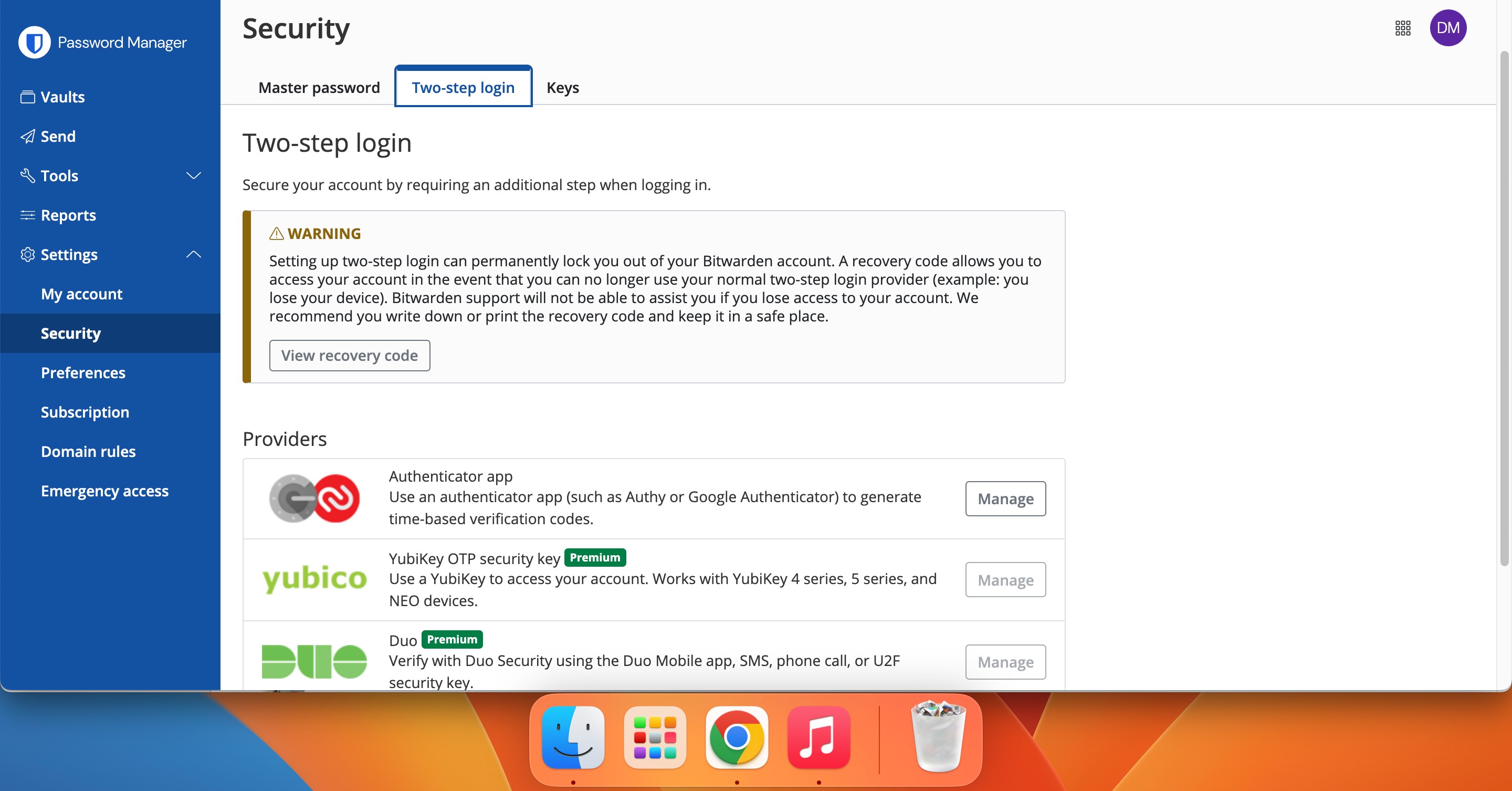

7. Triển Khai Zero-Trust Network Access

Việc triển khai Zero-Trust Network Access (ZTNA) đảm bảo rằng mọi thiết bị endpoint đều được xác thực và ủy quyền trước khi được cấp quyền truy cập vào tài nguyên của công ty.

Ngoài ra, ZTNA cung cấp quyền truy cập chỉ vào các dịch vụ hoặc ứng dụng cụ thể trong mạng thông qua một đường hầm được mã hóa, từ đó giảm bề mặt đe dọa. Kết quả là, nếu một thiết bị endpoint bị xâm phạm, diễn viên đe dọa sẽ chỉ có quyền truy cập vào các dịch vụ hoặc ứng dụng cụ thể, không phải toàn bộ mạng.

8. Cập Nhật Hệ Điều Hành và Tất Cả Phần Mềm Chủ Động

Việc trì hoãn cập nhật hệ điều hành hoặc phần mềm làm tăng rủi ro bảo mật. Điều này là do các hacker khai thác các lỗ hổng trong các hệ điều hành và phần mềm cũ để truy cập vào thiết bị của người dùng cuối. Khi đã vào được endpoint, họ cố gắng xâm nhập vào mạng doanh nghiệp.

Vì vậy, hãy thiết lập một chính sách yêu cầu tất cả nhân viên phải cập nhật PC và các chương trình phần mềm của họ ngay khi có bản cập nhật. Việc không tuân thủ nên bị phạt.

Ngoài ra, hãy thực hiện kiểm tra ngẫu nhiên các thiết bị để đánh giá xem người dùng endpoint có cài đặt tất cả các bản cập nhật mới nhất cho hệ điều hành và phần mềm hay không.

9. Triển Khai Nguyên Tắc Quyền Hạn Tối Thiểu

Người dùng chỉ nên được cấp quyền truy cập tối thiểu vào mạng và tài nguyên công nghệ thông tin để thực hiện nhiệm vụ của họ.

Nếu một kẻ tấn công xâm phạm một thiết bị endpoint có quyền truy cập thấp vào mạng, họ sẽ không thể gây thiệt hại đáng kể cho mạng.

Nguyên tắc quyền hạn tối thiểu có thể giúp giảm các cuộc tấn công kỹ thuật xã hội, nâng cao hiệu suất hoạt động và cải thiện phản ứng sự cố.

10. Triển Khai Giải Pháp Chống Phishing

Phishing là một trong những cuộc tấn công mạng phổ biến nhất. Người dùng thường bị lừa và chúng chỉ yêu cầu tài nguyên tối thiểu để thực hiện.

Việc triển khai một giải pháp chống phishing hiệu quả là cần thiết để bảo vệ các endpoint. Bạn cũng có thể chạy các bài kiểm tra phishing giả lập để giúp nhân viên của bạn nhận diện các cuộc tấn công phishing thực sự.

11. Tăng Tần Suất Các Buổi Đào Tạo Nhân Viên

Lỗi của con người là nguyên nhân của hầu hết các vụ trộm dữ liệu và vi phạm dữ liệu. Và các chương trình đào tạo bảo mật mạng là công cụ tuyệt vời để giúp nhân viên của bạn học hỏi về hành vi rủi ro, từ đó giảm thiểu rủi ro bảo mật endpoint. Vì vậy, xây dựng một chương trình đào tạo nhân viên bảo mật mạng vững chắc cho nhân viên của bạn.

Đào tạo bảo mật mạng không nên là sự kiện một lần trong năm. Thay vào đó, hãy tổ chức nhiều buổi đào tạo bảo mật trong năm. Làm như vậy sẽ giúp tạo ra văn hóa bảo mật mạng trong công ty của bạn.

Lý tưởng nhất, một chương trình đào tạo bảo mật mạng bao gồm các cuộc tấn công kỹ thuật xã hội, vệ sinh mật khẩu, sử dụng internet và email an toàn, phương tiện có thể tháo rời và các loại tấn công endpoint khác nhau. Nhưng các chủ đề cụ thể để đưa vào chương trình đào tạo bảo mật mạng cho nhân viên của bạn phụ thuộc vào cảnh quan đe dọa của bạn.

1. Bảo mật endpoint có quan trọng không?

Có, bảo mật endpoint rất quan trọng vì các thiết bị endpoint là điểm yếu trong hệ thống bảo mật của doanh nghiệp. Chúng dễ bị tấn công và có thể dẫn đến vi phạm dữ liệu nghiêm trọng nếu không được bảo vệ đúng cách.

2. Các giải pháp bảo mật endpoint nào phổ biến nhất?

Một số giải pháp bảo mật endpoint phổ biến bao gồm ESET Endpoint Security, Heimdal Threat Prevention Endpoint và Bitdefender GravityZone.

3. Làm thế nào để bảo vệ dữ liệu trên các thiết bị endpoint?

Bạn có thể bảo vệ dữ liệu trên các thiết bị endpoint bằng cách sử dụng mã hóa, cài đặt giải pháp bảo mật endpoint, và triển khai các chính sách bảo mật như BYOD và quyền hạn tối thiểu.

4. Tại sao cần cập nhật hệ điều hành và phần mềm thường xuyên?

Cập nhật hệ điều hành và phần mềm thường xuyên giúp vá các lỗ hổng bảo mật, ngăn chặn các cuộc tấn công mạng khai thác các lỗ hổng này.

5. Làm thế nào để ngăn chặn các cuộc tấn công phishing?

Để ngăn chặn các cuộc tấn công phishing, bạn nên triển khai các giải pháp chống phishing, tổ chức các buổi đào tạo nhân viên về cách nhận diện và tránh các cuộc tấn công này.

6. Tại sao cần theo dõi các thiết bị kết nối với mạng?

Theo dõi các thiết bị kết nối với mạng giúp bạn phát hiện và ngăn chặn các mối đe dọa bảo mật kịp thời, đảm bảo rằng tất cả các thiết bị đều tuân thủ các chính sách bảo mật.

7. Làm thế nào để quản lý các thiết bị cá nhân trong môi trường làm việc?

Bạn có thể quản lý các thiết bị cá nhân bằng cách thiết lập một chính sách BYOD rõ ràng, yêu cầu mã hóa dữ liệu và cài đặt các giải pháp bảo mật trên các thiết bị này.

Bảo Vệ Endpoint Để Ngăn Chặn Các Cuộc Tấn Công Mạng

Tin tức về các cuộc tấn công ransomware và các vụ vi phạm dữ liệu ngày càng phổ biến. Các diễn viên đe dọa liên tục nhắm vào các endpoint để đánh cắp, mã hóa và trích xuất dữ liệu nhạy cảm.

Vì vậy, hãy thực hiện các biện pháp bảo mật thích hợp để ngăn chặn các cuộc tấn công endpoint. Hãy đảm bảo có các giải pháp bảo mật endpoint mạnh mẽ và đảm bảo các thực hành bảo mật endpoint tốt nhất được triển khai đầy đủ.

Nếu nhân viên của bạn làm việc từ xa, hãy nắm rõ các rủi ro bảo mật liên quan đến làm việc từ xa và cách giải quyết chúng để bảo vệ mạng của bạn.