Contents

- Cổng Là Gì?

- Quét Cổng Là Gì?

- Quét Cổng Là Gì?

- Quét Cổng và Quét Mạng

- Các Loại Quét Cổng Khác Nhau

- Cách Bảo Vệ Mình Khỏi Quét Cổng

- Giữ Tường Lửa Cập Nhật và Hoạt Động

- Giảm Số Lượng Thiết Bị Kết Nối Internet Trong Nhà

- Kiểm Tra Lại Các Cổng Chuyển Tiếp Không Sử Dụng

- Giữ Cổng An Toàn Khỏi Kẻ Xâm Nhập

- Kết Luận

- Câu Hỏi Thường Gặp

Khi máy tính của bạn kết nối internet, nó sử dụng các cổng để thực hiện công việc của mình. Cả quản trị viên mạng và hacker đều quan tâm đến việc quét các cổng này để tìm ra điểm yếu. Tuy nhiên, cổng là gì và tại sao người ta lại quét chúng? Hãy cùng khám phá quét cổng là gì và nó ảnh hưởng đến bạn như thế nào.

Cổng Là Gì?

Trong mạng, cổng giúp máy tính phân loại dữ liệu từ internet và đảm bảo các gói dữ liệu được gửi đến đúng nơi. Dữ liệu phải đi qua quy trình đúng, nếu không sẽ xảy ra sự cố.

Giả sử bạn đang xem một chương trình trên Netflix trong khi trò chuyện qua Skype. Dữ liệu từ Netflix và dữ liệu từ cuộc gọi Skype đều đi qua cùng một đường truyền băng thông rộng. Khi chúng đến máy tính của bạn, chúng sẽ được tách ra và đi đến các quy trình riêng biệt.

Bằng cách gán trình duyệt và Skype vào các cổng khác nhau, máy tính có thể theo dõi lưu lượng truy cập đi đâu. Dữ liệu có thể được gửi và nhận đồng thời qua các cổng này, tránh gây nhầm lẫn cho máy tính.

Bạn thường thấy số cổng ở cuối địa chỉ IP sau dấu hai chấm. Ví dụ, 192.168.1.180:53892 sẽ giao tiếp bằng cổng số 53892.

Thông thường, nếu router hoặc máy tính của bạn không sử dụng một cổng nào đó, nó sẽ ngăn lưu lượng truy cập sử dụng cổng đó để bảo vệ bạn khỏi kẻ xâm nhập. Đây đôi khi là lý do bạn cần thực hiện “chuyển tiếp cổng” để cho phép một chương trình kết nối với internet.

Router nghi ngờ chương trình của bạn có ý đồ xấu, vì vậy nó bắt đầu chặn lưu lượng truy cập qua cổng đó. Bằng cách mở cổng, bạn đang nói với router rằng bạn tin tưởng chương trình đó.

Quét Cổng Là Gì?

Điều quan trọng là phải hiểu rằng việc duy trì các cổng mở trên router hoặc máy tính của bạn có thể khiến chúng dễ bị tấn công quét cổng, một chiến thuật thường được hacker sử dụng.

Quét cổng là một chiến thuật mà hacker sử dụng để hiểu cách hoạt động của thiết bị mục tiêu. Một hacker thực hiện cuộc tấn công quét cổng để điều tra tất cả các cổng liên quan đến một thiết bị, phân biệt giữa các cổng bị lọc, tức là cổng bị đóng và các cổng đang hoạt động.

Tuy nhiên, điều quan trọng là phải nhận ra rằng kiến thức thu được từ quá trình này chỉ là phần nổi của tảng băng đối với hacker. Một cổng mở có thể là điểm vào cho hacker, cung cấp cho họ một kho tàng thông tin về hệ thống bị nhắm đến.

Một hacker có thể bắt đầu tìm kiếm các cổng mở và sau đó tiến hành quá trình đảo ngược chúng để tiết lộ chính xác hoạt động mà thiết bị đang thực hiện.

Thông tin thu được không chỉ tiết lộ các dịch vụ mà thiết bị đang chạy; nó còn làm rõ mục đích tổng thể của thiết bị. Bằng cách phân tích các cổng có thể truy cập và các dịch vụ liên quan đến chúng, một hacker có thể suy ra vai trò của thiết bị và, theo một cách nào đó, tạo ra một dấu vân tay độc đáo có thể được khai thác trong một cuộc tấn công tương lai.

Đây là lý do tại sao một quản trị viên mạng cảnh giác có thể đóng vai trò quan trọng trong việc bảo vệ hệ thống của họ. Bằng cách chủ động thực hiện quét cổng trên mạng của mình, quản trị viên có thể chủ động xác định các điểm yếu mà hacker có thể lợi dụng. Kiến thức này giúp họ củng cố mạng của mình chống lại các cuộc tấn công sắp tới và nâng cao bảo mật một cách hiệu quả.

Quét Cổng Là Gì?

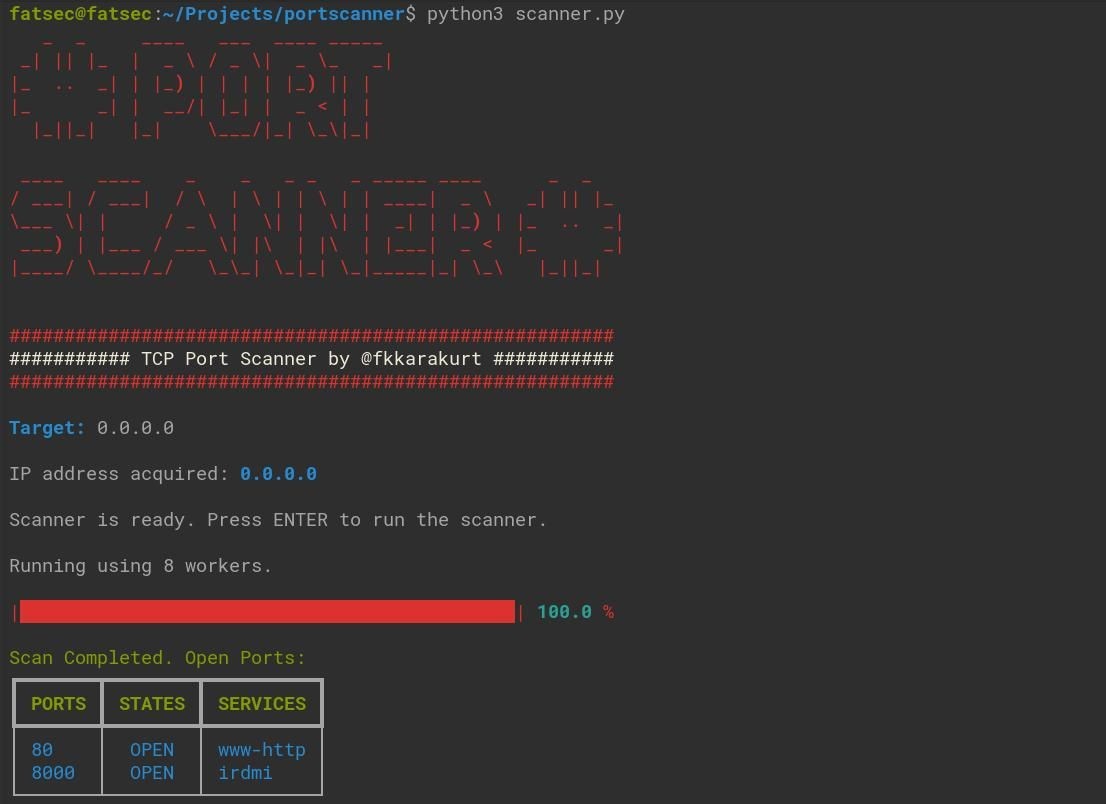

Kết quả của một quét cổng mẫu trên localhost

Kết quả của một quét cổng mẫu trên localhost

Một công cụ quét cổng có thể xác định các cổng nào trên hệ thống hoặc mạng đang mở để nhận yêu cầu đến. Cơ bản, công cụ quét cổng gửi yêu cầu đến một loạt số cổng và chờ phản hồi, phân loại từng cổng dựa trên phản hồi nhận được. Các cổng mở sẽ thừa nhận yêu cầu, cổng đóng sẽ từ chối, và cổng bị lọc sẽ không gửi bất kỳ phản hồi nào. Khi thực hiện với ý đồ xấu, điều này trở thành một cuộc tấn công quét cổng.

Ví dụ, khi khởi động quét cổng mạng trên localhost, công cụ đã làm nổi bật các cổng đang hoạt động, minh họa tầm quan trọng của bảo mật mạng trong việc giảm thiểu rủi ro từ các cuộc tấn công quét cổng.

Quét Cổng và Quét Mạng

Ngoài quét cổng, quét mạng cũng có một vị trí quan trọng, và có những sự khác biệt tinh tế giữa hai loại này. Hãy cùng xem xét những khác biệt này dưới một bảng:

| Tiêu chí | Quét Cổng | Quét Mạng |

|---|---|---|

| Định nghĩa | Quá trình thăm dò các cổng cụ thể trên một máy mục tiêu để xác định trạng thái của chúng (mở, đóng, hoặc bị lọc). | Xác định các thiết bị hoạt động trong một phạm vi mạng. |

| Mục đích | Để xác định các lỗ hổng liên quan đến cổng mở. | Để lập bản đồ các thiết bị hoạt động trên một mạng. |

| Mục tiêu | Một thiết bị cụ thể hoặc địa chỉ IP. | Nhiều thiết bị hoặc toàn bộ phạm vi IP. |

| Kết quả | Phát hiện các cổng mở, đóng, hoặc bị lọc. | Tổng quan về các thiết bị hoạt động và địa chỉ IP của chúng trong một phạm vi mạng. |

| Tầm quan trọng đối với Hacker | Để tìm điểm vào tiềm năng vào hệ thống. | Để có cái nhìn toàn diện về mạng và tìm các mục tiêu tiềm năng. |

Trong khi công cụ quét cổng tìm kiếm các cổng mở, đóng hoặc bị lọc cho một địa chỉ cụ thể, công cụ quét mạng nhằm lập bản đồ các thiết bị kết nối với một mạng cụ thể. Đây cũng là câu trả lời cho câu hỏi tại sao quét cổng hữu ích cho hacker. Mục đích chính của hacker là thu thập thông tin về hệ thống mục tiêu. Cả quét cổng và quét mạng đều rất hữu ích cho hacker trong khía cạnh này.

Các Loại Quét Cổng Khác Nhau

Không phải tất cả các quét cổng đều giống nhau, và các biến thể của chúng phục vụ cho các nhu cầu và tình huống khác nhau.

Hãy bắt đầu bằng cách thảo luận về quét SYN. Được thiết kế để tàng hình, quét SYN, đôi khi được gọi là quét Half-Open, khởi tạo một kết nối TCP, một trong những giao thức internet phổ biến nhất, nhưng không hoàn thành nó. Phương pháp này cho phép công cụ quét xác định trạng thái của một cổng hoạt động với dấu vết tối thiểu.

Đối với các hệ thống dựa vào UDP, một giao thức không yêu cầu kết nối đầu cuối như TCP, quét UDP là rất quan trọng. Nó khác với các đối tác TCP của nó vì bản chất giao thức và thường chậm hơn và ít đáng tin cậy hơn. Tuy nhiên, nó rất có giá trị khi kiểm tra các dịch vụ như VoIP hoặc DNS chủ yếu sử dụng UDP.

Đi sâu hơn vào các sắc thái của quét cổng, bạn sẽ gặp các phương pháp như quét FIN. Phương pháp này tận dụng các hành vi cụ thể trong TCP, gửi các gói để kiểm tra xem một cổng có mở hay không nhưng không có các cờ tiêu chuẩn.

Cách Bảo Vệ Mình Khỏi Quét Cổng

Nếu bạn muốn bảo vệ hệ thống gia đình hoặc công việc của mình khỏi cuộc tấn công quét cổng, điều quan trọng không phải là ngăn ai đó quét cổng của bạn—điều đó sẽ xảy ra bất kể bạn làm gì. Điều quan trọng là ngăn hacker thu thập thông tin hữu ích từ quét.

Giữ Tường Lửa Cập Nhật và Hoạt Động

Tường lửa là tuyến phòng thủ đầu tiên của bạn chống lại bất cứ điều gì cố gắng lạm dụng các cổng của hệ thống bạn. Đó là một trong nhiều lý do bạn nên sử dụng tường lửa để duyệt internet.

Vì vậy, hãy giữ tường lửa hoạt động mọi lúc và đảm bảo nó nhận được các bản cập nhật bảo mật để biết về các mối đe dọa hiện tại.

Giảm Số Lượng Thiết Bị Kết Nối Internet Trong Nhà

Thế kỷ 21 đã phổ biến ý tưởng kết nối các thiết bị với internet. Nó bắt đầu với máy tính, laptop và điện thoại… nhưng tại sao lại dừng lại ở đó? Bây giờ, camera an ninh, ổ cứng ngoài và tủ lạnh của bạn đều được kết nối, ngày này qua ngày khác.

Vấn đề là mỗi thiết bị cần một cổng để giao tiếp với internet. Càng mở nhiều cổng, nguy cơ hacker tìm thấy lỗ hổng trong một trong số chúng càng lớn.

Có thể một hacker chỉ cần một lỗ hổng để khởi động một cuộc tấn công, và nó không cần phải là một thiết bị quan trọng. Bạn có nghĩ rằng một hacker có thể khởi động một cuộc tấn công từ một bóng đèn thông minh? Hóa ra họ có thể—và việc sử dụng chúng có thể đặt mạng của bạn vào nguy cơ.

Giải pháp: giảm số lượng thiết bị kết nối internet trong nhà. Các thiết bị như máy tính và điện thoại của bạn sẽ ổn; tuy nhiên, nếu bạn có lựa chọn giữa mua một thiết bị thông minh và một thiết bị tương đương “ngu”, cái sau luôn an toàn hơn.

Kiểm Tra Lại Các Cổng Chuyển Tiếp Không Sử Dụng

Đôi khi, một chương trình sẽ không hoạt động trừ khi bạn chuyển tiếp cổng đến tường lửa và/hoặc router của bạn. Mặc dù việc có một cổng chuyển tiếp không lý tưởng cho bảo mật, nhưng đôi khi đó là một cái ác cần thiết để bạn có thể sử dụng kết nối internet của mình.

Tuy nhiên, sau khi bạn hoàn thành việc sử dụng trò chơi hoặc phần mềm đó yêu cầu chuyển tiếp cổng thì sao? Nếu bạn quên xóa cổng chuyển tiếp, nó sẽ nằm đó không làm gì hữu ích và cung cấp cho hacker một điểm vào tiềm năng vào mạng của bạn.

Vì vậy, việc xem xét lại các cổng chuyển tiếp của bạn và xóa những cổng không còn sử dụng là một ý tưởng tốt. Hãy kiểm tra lại với bất kỳ người cùng nhà hoặc thành viên gia đình nào trước khi đóng một cổng chuyển tiếp mà bạn không nhớ đã tạo; nó có thể vẫn quan trọng đối với họ!

Giữ Cổng An Toàn Khỏi Kẻ Xâm Nhập

Khi một hacker thực hiện quét cổng, họ có thể sử dụng thông tin để tìm một cổng mở và lẻn vào hệ thống. Ngay cả khi họ không thể, việc theo dõi các cổng đang hoạt động có thể cho kẻ xâm nhập tiềm năng biết thiết bị làm gì và cách tốt nhất để tấn công nó. Hãy giữ tường lửa của bạn được cập nhật và không mua quá nhiều thiết bị thông minh để giữ an toàn.

Nếu bạn lo lắng về bảo mật tổng thể của router, hãy kiểm tra tất cả các cách mà router của bạn không an toàn như bạn nghĩ. Có rất nhiều cách bạn có thể tăng cường bảo mật và ngăn chặn hacker.

Kết Luận

Quét cổng là một công cụ mạnh mẽ trong tay của hacker, nhưng với các biện pháp bảo vệ phù hợp, bạn có thể giảm thiểu rủi ro. Hãy giữ tường lửa của bạn luôn cập nhật, giảm số lượng thiết bị kết nối internet và kiểm tra lại các cổng chuyển tiếp không sử dụng. Bằng cách này, bạn có thể bảo vệ hệ thống của mình khỏi các cuộc tấn công quét cổng và đảm bảo an toàn cho dữ liệu của mình.

Để tìm hiểu thêm về các biện pháp bảo mật khác, hãy truy cập Tạp Chí Mobile và khám phá thêm tại chuyên mục Bảo Mật.

- What Is Port Forwarding and How Can It Help Me?

- 5 Reasons You Should Use a Firewall

- How to Scan for Open Ports Using Nmap

Câu Hỏi Thường Gặp

-

Cổng là gì và tại sao chúng quan trọng trong mạng?

Cổng là các điểm kết nối ảo trên máy tính hoặc thiết bị mạng, giúp quản lý và định tuyến dữ liệu đến các ứng dụng và dịch vụ cụ thể. Chúng quan trọng vì chúng giúp đảm bảo dữ liệu được gửi và nhận chính xác. -

Quét cổng là gì và tại sao hacker sử dụng nó?

Quét cổng là quá trình kiểm tra các cổng trên một thiết bị để xác định trạng thái của chúng (mở, đóng, hoặc bị lọc). Hacker sử dụng nó để tìm ra các điểm yếu và lỗ hổng trong hệ thống mục tiêu. -

Làm thế nào để bảo vệ hệ thống của mình khỏi quét cổng?

Bạn có thể bảo vệ hệ thống bằng cách giữ tường lửa luôn cập nhật và hoạt động, giảm số lượng thiết bị kết nối internet và kiểm tra lại các cổng chuyển tiếp không sử dụng. -

Quét cổng và quét mạng khác nhau như thế nào?

Quét cổng tập trung vào việc kiểm tra các cổng cụ thể trên một thiết bị, trong khi quét mạng nhằm xác định các thiết bị hoạt động trong một phạm vi mạng. -

Các loại quét cổng khác nhau là gì?

Các loại quét cổng bao gồm quét SYN (Half-Open), quét UDP và quét FIN, mỗi loại có mục đích và phương pháp khác nhau. -

Tại sao việc giảm số lượng thiết bị kết nối internet lại quan trọng?

Mỗi thiết bị kết nối internet cần một cổng để giao tiếp, và càng nhiều cổng mở, nguy cơ hacker tìm thấy lỗ hổng càng lớn. -

Làm thế nào để biết liệu một cổng có đang được sử dụng hay không?

Bạn có thể sử dụng các công cụ quét cổng để kiểm tra trạng thái của các cổng trên hệ thống của mình và xác định xem chúng có đang được sử dụng hay không.