Contents

- Tấn Công Đa Hướng Là Gì?

- Tấn Công Đa Hướng Hoạt Động Như Thế Nào?

- Thu Thập Thông Tin Về Mục Tiêu

- Lựa Chọn Các Phương Thức Tấn Công Phù Hợp

- Đồng Bộ Hóa Các Kỹ Thuật Tấn Công

- Tăng Cường Để Khai Thác Các Khu Vực Khác

- Làm Thế Nào Để Phòng Chống Tấn Công Đa Hướng?

- Cập Nhật Hệ Thống Thường Xuyên

- Sử Dụng Hệ Thống Tường Lửa Và Phần Mềm Diệt Virus Đáng Tin Cậy

- Áp Dụng Chiến Lược Mật Khẩu Lành Mạnh

- Mã Hóa Dữ Liệu Của Bạn

- Tận Dụng Tấn Công Đa Hướng Để Tạo Ra Hệ Thống Bảo Mật Mạnh Mẽ

Bảo vệ tài sản số giống như chạy marathon. Khi bạn nghĩ rằng đã vượt qua được tội phạm mạng, bạn sẽ thấy chúng ngay sau lưng, cố gắng vượt qua bạn để đến đích, nơi chứa dữ liệu quý giá của bạn. Kẻ tấn công hiện nay không chỉ sử dụng một chiến lược đơn lẻ mà triển khai nhiều phương pháp thông qua tấn công đa hướng. Khi chúng tấn công hệ thống của bạn từ mọi góc độ, bạn cần phải di chuyển rất nhanh để bảo vệ nó. Hiểu rõ về tấn công đa hướng, cách thức hoạt động và cách phòng chống là bước khởi đầu tốt.

Tấn Công Đa Hướng Là Gì?

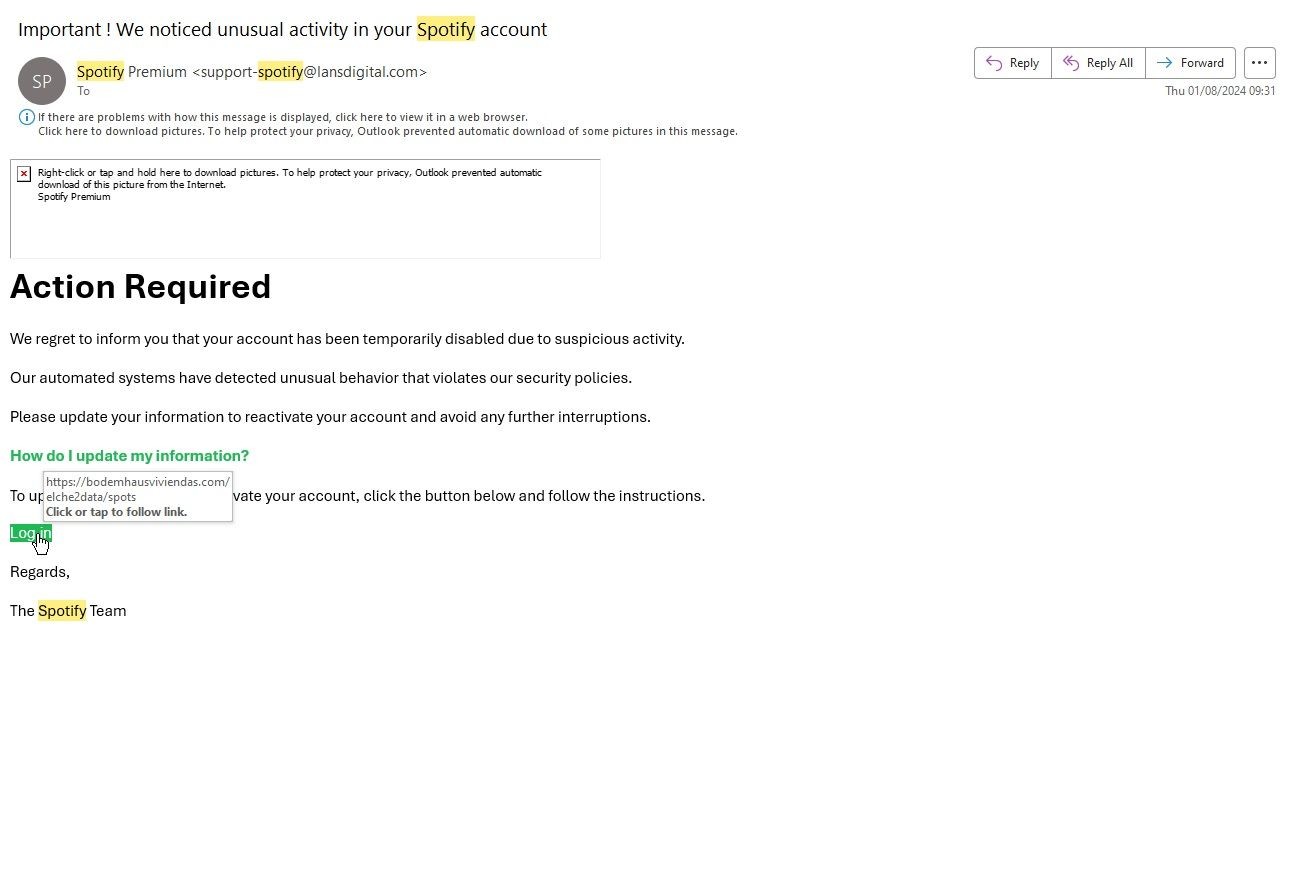

Tấn công đa hướng là một hình thức tấn công mạng trong đó hacker sử dụng nhiều chiến lược và kỹ thuật để nhắm vào hệ thống máy tính hoặc mạng của bạn. Một ví dụ điển hình là khi một tên trộm cố gắng đột nhập vào tài sản của bạn qua nhiều khu vực vì chúng biết rằng tài sản đó được bảo vệ. Chúng sẽ cố gắng phá cửa chính, cửa sau, cửa sổ và thậm chí là mái nhà cùng lúc. Lý do cho hành động này là để tăng cơ hội thành công.

Tương tự, tội phạm mạng sử dụng nhiều phương pháp tấn công trong một cuộc tấn công đa hướng. Nếu chúng không sử dụng tấn công lừa đảo để đánh lừa bạn, chúng có thể sử dụng lực lượng tấn công mạnh để phá vỡ tài khoản của bạn, hoặc thậm chí chuyển sang tống tiền. Phương pháp này cung cấp cho chúng nhiều lựa chọn tấn công để thực hiện vào một thời điểm cụ thể.

Điều đặc biệt về tấn công đa hướng là bạn có thể nhận được nhiều mối đe dọa từ hacker mà không biết rằng nguồn gốc của tất cả những hành động này là cùng một nguồn. Điều này là vì chúng triển khai chúng độc lập nhưng quản lý chúng cùng nhau từ phía mình. Nếu bạn tránh được một trong những thủ đoạn của chúng và rơi vào thủ đoạn tiếp theo, bạn đang ở đúng nơi mà chúng muốn bạn ở. Mục tiêu của bạn nên là ngăn chặn tất cả những thủ đoạn của chúng.

Tấn Công Đa Hướng Hoạt Động Như Thế Nào?

Bàn tay cầm chuột máy tính để bàn

Bàn tay cầm chuột máy tính để bàn

Tội phạm mạng rất tính toán khi triển khai tấn công đa hướng vì chúng muốn tận dụng mọi cơ hội có được. Đây là một trò chơi của số lượng. Đây là cách nó hoạt động.

Thu Thập Thông Tin Về Mục Tiêu

Nghiên cứu mục tiêu là một nguyên tắc quan trọng trong việc triển khai tấn công mạng. Dù động cơ của chúng là gì, hacker sẽ dành thời gian để quan sát và thu thập thông tin về bạn trước khi tấn công. Qua đó, chúng nhận ra những điểm yếu và kẽ hở bảo mật. Chúng sử dụng nhiều phương tiện để điều tra thụ động hành vi trực tuyến của bạn, theo dõi các tương tác, tìm kiếm lỗ hổng mật khẩu, v.v.

Lựa Chọn Các Phương Thức Tấn Công Phù Hợp

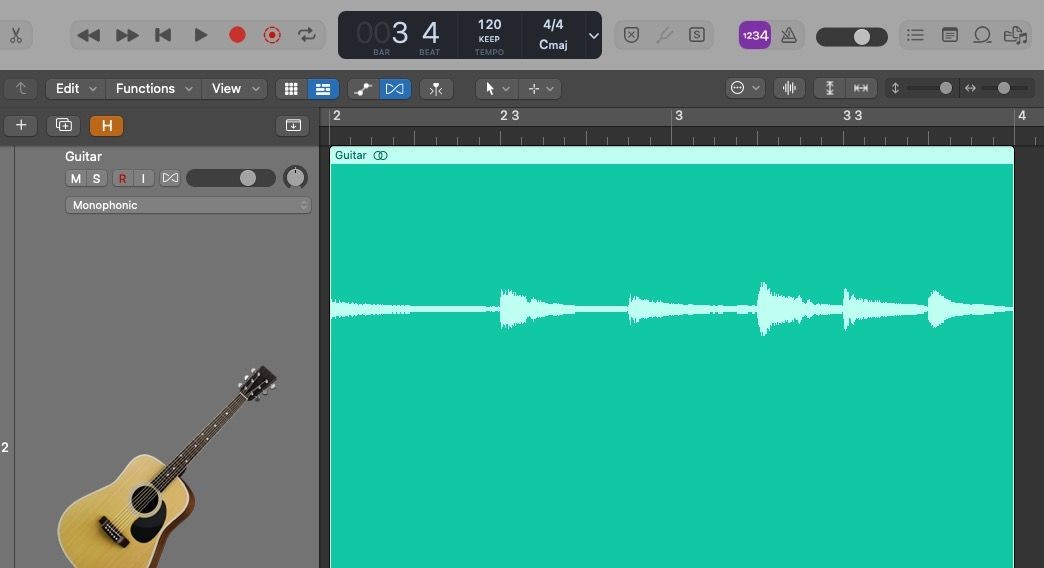

Kỹ thuật tấn công mạng không phải là một kích thước phù hợp cho tất cả. Một chiến lược có thể phù hợp với một khu vực cụ thể nhưng không phù hợp với khu vực khác. Dựa trên thông tin mà kẻ xâm nhập thu thập được từ bạn, chúng lựa chọn một loạt các chiến thuật tấn công phù hợp cho công việc. Điều này có thể bao gồm email lừa đảo, phần mềm độc hại, tấn công DDoS, v.v. Mỗi mục trong danh sách đều có lý do chính đáng. Ý tưởng là tạo ra một sự kết hợp mạnh mẽ của các kỹ thuật bổ sung cho nhau.

Đồng Bộ Hóa Các Kỹ Thuật Tấn Công

Sau khi quyết định các kỹ thuật tấn công để triển khai, các diễn viên đe dọa sẽ tạo ra một kế hoạch, sắp xếp chúng theo trình tự để triển khai. Chúng cẩn thận tấn công theo cách sẽ làm bạn bối rối và mất thăng bằng.

Khi bạn đang bận rộn xử lý một nỗ lực tống tiền, bạn có thể không thể tập trung đủ để phát hiện một nỗ lực lừa đảo. Cơ hội bạn rơi vào một hoặc cả hai nỗ lực này là rất cao.

Tăng Cường Để Khai Thác Các Khu Vực Khác

Hacker không dễ dàng từ bỏ. Nếu hệ thống phòng thủ của bạn đủ mạnh để chống lại các nỗ lực ban đầu của chúng, chúng sẽ tái chiến lược để tiếp cận bạn. Chúng có thể chọn triển khai các chiến lược tấn công nghe lén cho phép chúng lấy lại dữ liệu của bạn mà không cần tiếp xúc trực tiếp với hệ thống của bạn. Ví dụ, chúng có thể sử dụng tấn công Man-in-the-Middle để âm thầm chặn các giao tiếp của bạn trong nền.

Trong một số trường hợp, hacker có thể lợi dụng quyền truy cập của bên thứ ba, nơi chúng cài đặt các ứng dụng của nhà cung cấp được ủy quyền trên hệ thống của bạn. Cách này, chúng gần như vô hình, làm cho việc phát hiện chúng trở nên khó khăn trong khi chúng nghe lén hoặc lấy lại dữ liệu của bạn.

Làm Thế Nào Để Phòng Chống Tấn Công Đa Hướng?

Người đàn ông làm việc trên laptop trên đùi

Người đàn ông làm việc trên laptop trên đùi

Sau khi hiểu rõ về tấn công đa hướng và cách thức hoạt động, một chiến lược bảo mật mạng đa lớp toàn diện là cần thiết để ngăn chặn chúng. Dưới đây là một số chiến thuật giúp bảo vệ mạng của bạn khỏi những mối đe dọa tinh vi này.

Cập Nhật Hệ Thống Thường Xuyên

Việc cập nhật không chỉ để cải thiện trải nghiệm người dùng. Nó còn giúp bạn tận dụng các cải tiến bảo mật mà các nhà phát triển hoặc nhà cung cấp dịch vụ thực hiện. Họ thường xuyên khắc phục các lỗ hổng bảo mật, vì vậy nếu bạn không cập nhật hệ thống, bạn sẽ bỏ lỡ những cơ hội này.

Khi bạn chạy mạng của mình trên các tính năng đã lỗi thời, bạn có thể gặp phải các vi phạm bảo mật. Việc trang bị cho phần mềm, hệ điều hành và ứng dụng của bạn với các thành phần bảo mật mới nhất là rất quan trọng vì chúng hiệu quả hơn so với các thành phần đã lỗi thời.

Sử Dụng Hệ Thống Tường Lửa Và Phần Mềm Diệt Virus Đáng Tin Cậy

Sử dụng hệ thống tường lửa và phần mềm diệt virus hiệu quả giúp việc chống lại tấn công đa hướng dễ dàng hơn vì chúng chặn các điểm vào có thể. Việc sử dụng các sản phẩm miễn phí trên thị trường rất hấp dẫn vì bạn không phải trả tiền, nhưng bạn không thể chắc chắn rằng chúng cung cấp bảo mật mạnh mẽ. Bạn nên đầu tư vào phần mềm diệt virus đáng tin cậy để nhận diện và loại bỏ phần mềm độc hại và cài đặt một tường lửa mạnh mẽ để chặn lưu lượng truy cập không mong muốn.

Ngoài ra, hãy đảm bảo rằng bạn đang sử dụng các nâng cấp và tính năng mới nhất áp dụng cho các công cụ bảo mật này.

Áp Dụng Chiến Lược Mật Khẩu Lành Mạnh

Nhận diện mật khẩu yếu là nỗ lực đầu tiên của hacker khi tìm kiếm lỗ hổng trong hệ thống của bạn. Hãy xây dựng một văn hóa mật khẩu lành mạnh khuyến khích bạn tạo ra các mật khẩu khó đoán. Sử dụng mật khẩu phức tạp cho các tài khoản và đăng nhập của bạn. Đừng sử dụng tên, ngày sinh hoặc địa điểm; chúng luôn dễ đoán. Thậm chí tốt hơn là sử dụng cụm mật khẩu thay vì mật khẩu một từ. Vì cụm từ là hai hoặc nhiều từ, việc ghép chúng lại với nhau đối với các diễn viên đe dọa là rất khó.

Kích hoạt xác thực đa yếu tố (MFA) để thêm nhiều lớp bảo mật trong quá trình đăng nhập. Bất kỳ ai cố gắng truy cập tài khoản của bạn sẽ phải xác minh danh tính của họ theo nhiều cách trước khi họ có thể truy cập. Điều này bao gồm việc xác minh dấu vân tay, cung cấp mã một lần được gửi đến số điện thoại di động hoặc email được ủy quyền, hoặc xác thực.

Mã Hóa Dữ Liệu Của Bạn

Mã HTML trên màn hình laptop

Mã HTML trên màn hình laptop

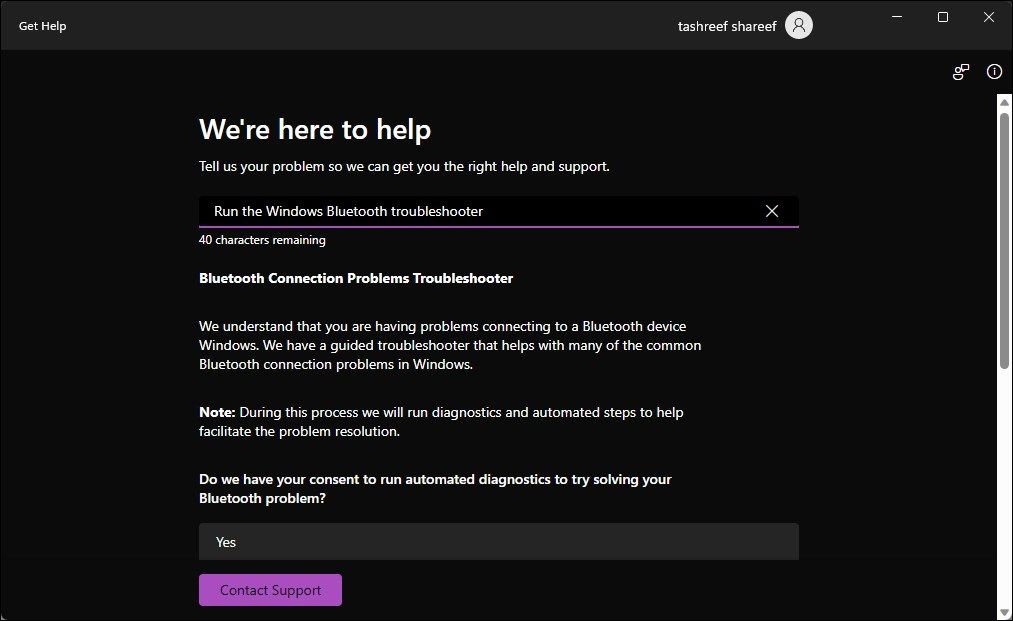

Để dữ liệu của bạn mở là một rủi ro vì kẻ xâm nhập có thể truy cập nó ngay cả khi bạn nghĩ rằng nó đã được bảo mật. Điều này là vì chúng sử dụng mọi loại ứng dụng hack để lấy lại dữ liệu ẩn nhất. Hãy đảm bảo rằng dữ liệu của bạn không thể đọc được đối với chúng bằng cách mã hóa nó.

Mã hóa dữ liệu là quá trình thay thế dữ liệu thông thường bằng các mã ngẫu nhiên. Những mã này không có ý nghĩa và vô dụng đối với bất kỳ ai xem chúng ở định dạng đó. Dữ liệu đã mã hóa có một khóa giải mã chỉ dành riêng cho các bên được ủy quyền. Tội phạm mạng sẽ phải đối mặt với dữ liệu vô dụng trừ khi chúng có thể tìm ra khóa giải mã bằng cách nào đó.

-

Tấn công đa hướng là gì?

Tấn công đa hướng là một hình thức tấn công mạng trong đó hacker sử dụng nhiều chiến lược và kỹ thuật để nhắm vào hệ thống máy tính hoặc mạng của bạn. -

Làm thế nào để nhận biết tấn công đa hướng?

Bạn có thể nhận biết tấn công đa hướng thông qua việc nhận được nhiều mối đe dọa từ nhiều nguồn khác nhau nhưng thực chất là từ cùng một hacker. -

Các phương pháp phòng chống tấn công đa hướng là gì?

Các phương pháp phòng chống bao gồm cập nhật hệ thống thường xuyên, sử dụng tường lửa và phần mềm diệt virus đáng tin cậy, áp dụng chiến lược mật khẩu lành mạnh và mã hóa dữ liệu. -

Tại sao cập nhật hệ thống lại quan trọng trong việc phòng chống tấn công đa hướng?

Cập nhật hệ thống giúp bạn tận dụng các cải tiến bảo mật và khắc phục các lỗ hổng bảo mật mà các nhà phát triển hoặc nhà cung cấp dịch vụ thực hiện. -

Mã hóa dữ liệu có vai trò như thế nào trong việc bảo mật?

Mã hóa dữ liệu giúp bảo vệ thông tin của bạn bằng cách thay thế dữ liệu thông thường bằng các mã ngẫu nhiên, làm cho dữ liệu trở nên vô dụng đối với kẻ xâm nhập nếu không có khóa giải mã. -

Tại sao nên sử dụng xác thực đa yếu tố (MFA)?

Xác thực đa yếu tố thêm nhiều lớp bảo mật trong quá trình đăng nhập, giúp ngăn chặn các nỗ lực truy cập trái phép vào tài khoản của bạn. -

Làm thế nào để tăng cường bảo mật mạng của mình?

Để tăng cường bảo mật mạng, bạn nên áp dụng một cách tiếp cận đa lớp với nhiều chiến lược bảo mật khác nhau để đối phó với các mối đe dọa từ nhiều hướng.

Hãy truy cập Tạp Chí Mobile để cập nhật những thông tin mới nhất về bảo mật. Để tìm hiểu thêm về các chủ đề bảo mật khác, hãy ghé thăm chuyên mục Security.

Tận Dụng Tấn Công Đa Hướng Để Tạo Ra Hệ Thống Bảo Mật Mạnh Mẽ

Nếu tội phạm mạng sử dụng nhiều kỹ thuật tấn công trên hệ thống của bạn, bạn không thể chống lại chúng bằng một cách tiếp cận bảo mật đơn lẻ. Để đối phó với năng lượng của chúng, bạn cần một cách tiếp cận đa lớp liên quan đến nhiều chiến lược. Như vậy, bạn sẽ có một phòng thủ cho mỗi lá bài mà kẻ xâm nhập chơi.

Tấn công đa hướng có thể dường như là một cơn đau đầu, nhưng chúng có thể hoạt động có lợi cho bạn. Nếu bạn có thể siết chặt bảo mật để chống lại chúng, điều đó có nghĩa là hệ thống bảo mật của bạn đủ mạnh để ngăn chặn hầu hết mọi cuộc tấn công.