Contents

- 1. Kiểm Soát Truy Cập Không Đầy Đủ

- 2. Vấn Đề Cấu Hình Sai

- 3. Tiêm Mã Độc

- 4. Thiếu Tầm Nhìn

- 5. Bot Độc Hại

- 6. Mã Hóa Yếu

- 7. Chuyển Hướng Độc Hại

- 8. Theo Kịp Các Cập Nhật Nhanh Chóng

- 9. Tầm Quan Trọng Của Đào Tạo và Nhận Thức

- 10. Sử Dụng Các Công Cụ Bảo Mật Hiện Đại

- Ứng Dụng Của Bạn Sẽ An Toàn Hơn Khi Bạn Bảo Vệ Các Điểm Yếu Của Nó

Bảo mật ứng dụng là quá trình củng cố các ứng dụng di động và web của bạn chống lại các mối đe dọa và lỗ hổng từ không gian mạng. Tuy nhiên, các vấn đề trong chu kỳ phát triển và vận hành có thể làm lộ hệ thống của bạn trước các cuộc tấn công mạng. Việc áp dụng cách tiếp cận chủ động để nhận diện các thách thức có thể xảy ra với ứng dụng sẽ nâng cao tính bảo mật dữ liệu. Những thách thức phổ biến nhất là gì và bạn có thể giải quyết chúng như thế nào?

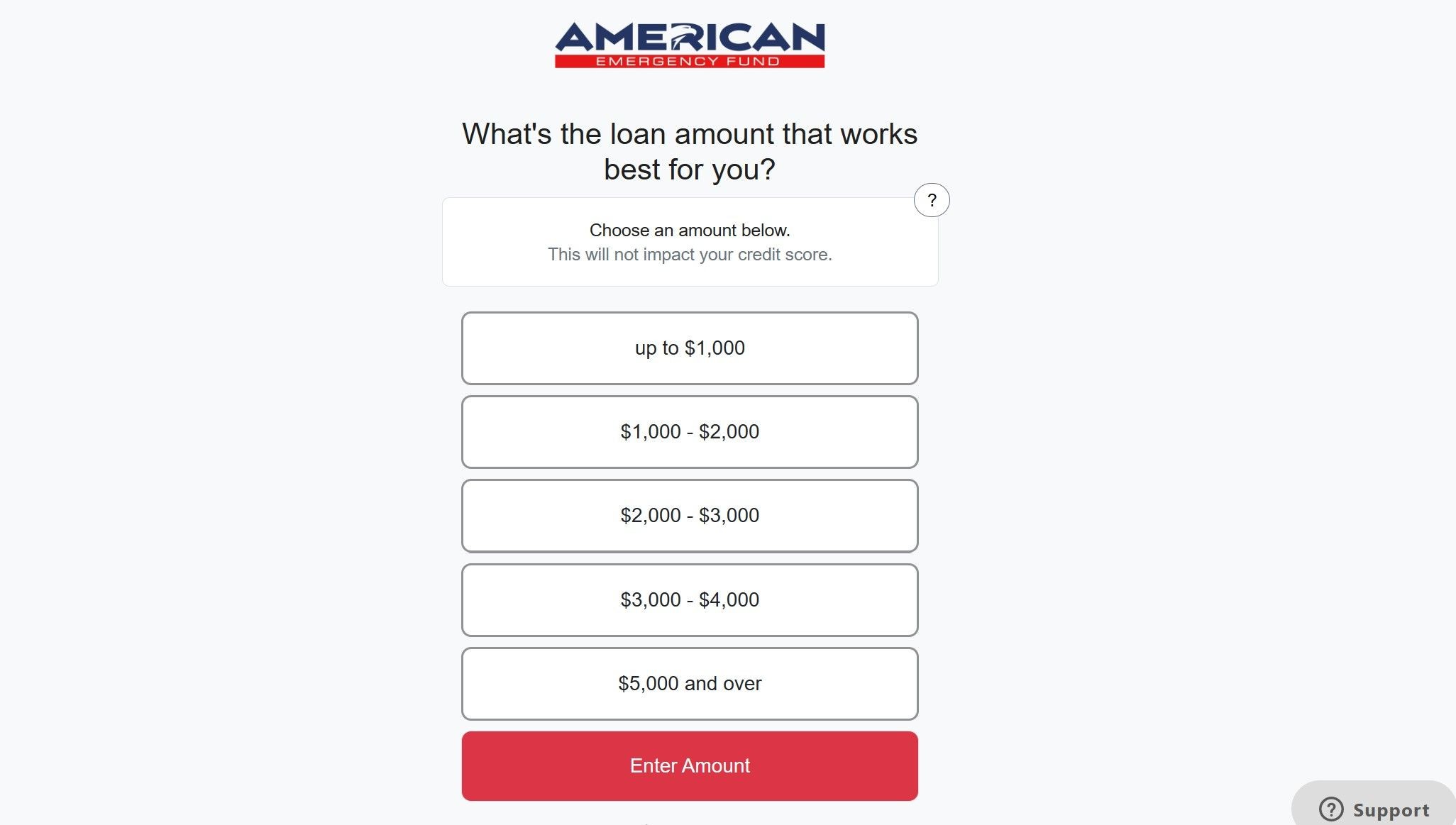

1. Kiểm Soát Truy Cập Không Đầy Đủ

Cách bạn cấp quyền truy cập cho người dùng vào ứng dụng quyết định loại người có thể tương tác với dữ liệu của bạn. Hãy chuẩn bị cho tình huống xấu nhất khi người dùng độc hại và các vector tấn công có thể truy cập vào dữ liệu nhạy cảm của bạn. Việc triển khai các kiểm soát truy cập là một cách đáng tin cậy để kiểm tra tất cả các lượt truy cập với các cơ chế bảo mật xác thực và ủy quyền.

Có nhiều loại kiểm soát truy cập để quản lý quyền truy cập của người dùng vào hệ thống của bạn. Điều này bao gồm kiểm soát truy cập dựa trên vai trò, bắt buộc, tùy ý và thuộc tính. Mỗi loại xử lý những gì người dùng cụ thể có thể làm và mức độ họ có thể tiếp cận. Việc áp dụng kỹ thuật kiểm soát truy cập với quyền hạn tối thiểu cũng rất quan trọng, cho phép người dùng chỉ có mức truy cập tối thiểu mà họ cần.

2. Vấn Đề Cấu Hình Sai

Chức năng và bảo mật của một ứng dụng là kết quả của các thiết lập cấu hình của nó – sự sắp xếp các thành phần khác nhau để hỗ trợ hiệu suất mong muốn. Mỗi vai trò chức năng có một thiết lập cấu hình xác định mà nhà phát triển phải tuân theo, nếu không họ sẽ làm lộ hệ thống trước các lỗi kỹ thuật và lỗ hổng.

Các cấu hình bảo mật sai phát sinh từ các lỗ hổng trong lập trình. Các lỗi có thể đến từ mã nguồn hoặc việc hiểu sai một đoạn mã hợp lệ trong cài đặt ứng dụng.

Sự phổ biến ngày càng tăng của công nghệ mã nguồn mở đơn giản hóa việc thiết lập ứng dụng. Bạn có thể chỉnh sửa mã hiện có theo nhu cầu của mình, tiết kiệm thời gian và tài nguyên mà bạn sẽ phải bỏ ra để tạo ra công việc từ đầu. Nhưng mã nguồn mở có thể tạo ra các vấn đề cấu hình sai khi mã không tương thích với thiết bị của bạn.

Nếu bạn đang phát triển một ứng dụng từ đầu, bạn cần tiến hành kiểm tra bảo mật kỹ lưỡng trong chu kỳ phát triển. Và nếu bạn đang làm việc với phần mềm mã nguồn mở, hãy thực hiện kiểm tra bảo mật và tương thích trước khi ra mắt ứng dụng của bạn.

3. Tiêm Mã Độc

Dữ liệu trên màn hình laptop

Dữ liệu trên màn hình laptop

Tiêm mã độc là việc chèn mã độc hại vào mã nguồn của ứng dụng để làm gián đoạn lập trình ban đầu của nó. Đây là một trong những cách mà tội phạm mạng làm suy yếu ứng dụng bằng cách can thiệp vào luồng dữ liệu để lấy cắp dữ liệu nhạy cảm hoặc chiếm quyền kiểm soát từ chủ sở hữu hợp pháp.

Để tạo ra các mã tiêm hợp lệ, hacker phải xác định các thành phần của mã ứng dụng của bạn như ký tự dữ liệu, định dạng và khối lượng. Các mã độc hại phải trông giống như các mã hợp lệ để ứng dụng có thể xử lý chúng. Sau khi tạo mã, họ tìm kiếm các bề mặt tấn công yếu mà họ có thể khai thác để xâm nhập.

Việc xác thực tất cả các đầu vào vào ứng dụng của bạn giúp ngăn chặn tiêm mã độc. Bạn không chỉ kiểm tra các chữ cái và số mà còn cả các ký tự và biểu tượng. Tạo một danh sách trắng các giá trị chấp nhận được, để hệ thống từ chối những giá trị không có trong danh sách của bạn.

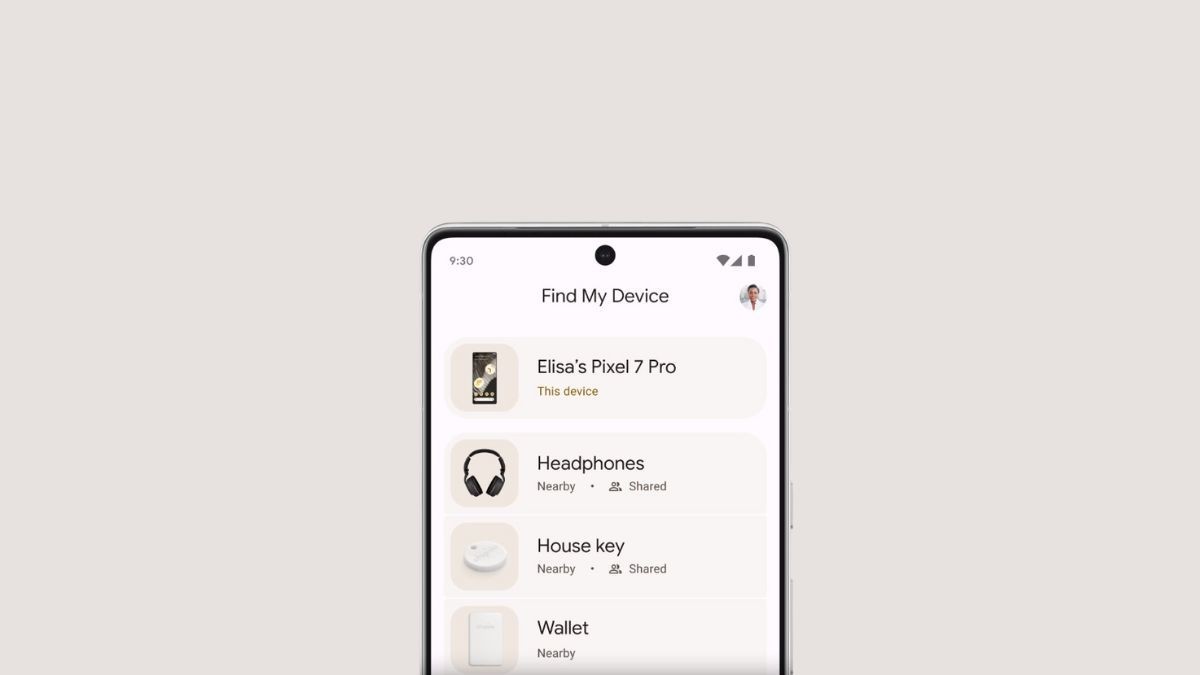

4. Thiếu Tầm Nhìn

Hầu hết các cuộc tấn công vào ứng dụng của bạn thành công vì bạn không nhận ra chúng cho đến khi chúng xảy ra. Một kẻ xâm nhập thực hiện nhiều lần đăng nhập vào hệ thống của bạn có thể gặp khó khăn ban đầu nhưng cuối cùng sẽ xâm nhập được. Bạn có thể ngăn chặn họ xâm nhập vào mạng của mình nếu phát hiện sớm.

Vì các mối đe dọa mạng ngày càng phức tạp, có giới hạn về những gì bạn có thể phát hiện thủ công. Việc áp dụng các công cụ bảo mật tự động để theo dõi các hoạt động trong ứng dụng của bạn là chìa khóa. Các thiết bị này sử dụng trí tuệ nhân tạo để phân biệt các hoạt động độc hại với các hoạt động hợp pháp. Chúng cũng cảnh báo về các mối đe dọa và khởi động phản ứng nhanh chóng để kiểm soát các cuộc tấn công.

5. Bot Độc Hại

Bot rất hữu ích trong việc thực hiện các vai trò kỹ thuật mà phải mất nhiều thời gian để thực hiện thủ công. Một lĩnh vực mà chúng hỗ trợ nhiều nhất là hỗ trợ khách hàng. Chúng trả lời các câu hỏi thường gặp bằng cách lấy thông tin từ các cơ sở kiến thức riêng tư và công cộng. Nhưng chúng cũng là một mối đe dọa đối với bảo mật ứng dụng, đặc biệt là trong việc tạo điều kiện cho các cuộc tấn công mạng.

Hacker triển khai bot độc hại để thực hiện các cuộc tấn công tự động khác nhau như gửi nhiều email rác, nhập nhiều thông tin đăng nhập vào cổng đăng nhập và lây nhiễm hệ thống với phần mềm độc hại.

Triển khai CAPTCHA trên ứng dụng của bạn là một trong những cách phổ biến để ngăn chặn bot độc hại. Vì nó yêu cầu người dùng xác minh rằng họ là con người bằng cách nhận diện các đối tượng, bot không thể xâm nhập. Bạn cũng có thể liệt kê đen lưu lượng truy cập từ các máy chủ lưu trữ và proxy có danh tiếng đáng ngờ.

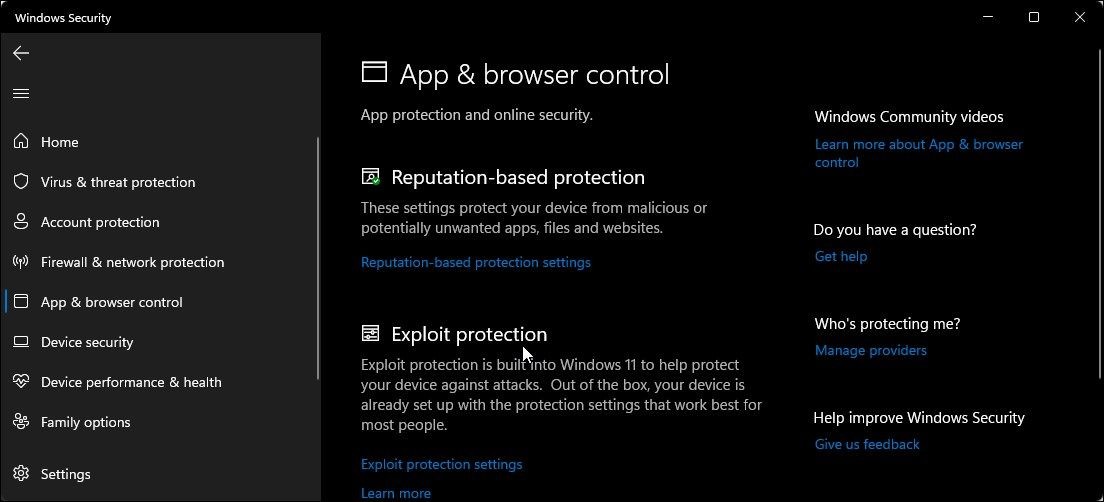

6. Mã Hóa Yếu

Tội phạm mạng có quyền truy cập vào các công cụ tinh vi để hack, vì vậy việc truy cập trái phép vào các ứng dụng không phải là nhiệm vụ bất khả thi. Bạn cần nâng cao bảo mật của mình vượt qua mức độ truy cập và bảo vệ từng tài sản riêng lẻ với các kỹ thuật như mã hóa.

Mã hóa là việc chuyển đổi dữ liệu văn bản thường thành văn bản mã hóa mà cần một khóa giải mã hoặc mật khẩu để xem. Khi bạn mã hóa dữ liệu của mình, chỉ những người dùng có khóa mới có thể truy cập vào nó. Điều này có nghĩa là các kẻ tấn công không thể xem hoặc đọc dữ liệu của bạn ngay cả khi họ lấy được nó từ hệ thống của bạn. Mã hóa bảo vệ dữ liệu của bạn cả khi nghỉ và khi truyền tải, vì vậy nó hiệu quả trong việc duy trì tính toàn vẹn của mọi loại dữ liệu.

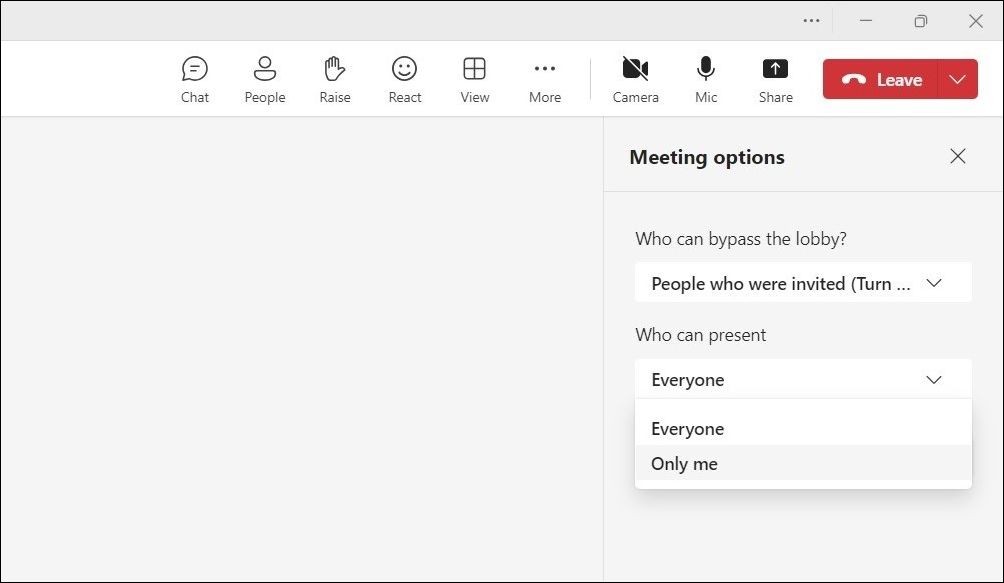

7. Chuyển Hướng Độc Hại

Phụ nữ duyệt web trên điện thoại thông minh

Phụ nữ duyệt web trên điện thoại thông minh

Một phần của việc nâng cao trải nghiệm người dùng trong ứng dụng là cho phép chuyển hướng đến các trang bên ngoài, để người dùng có thể tiếp tục hành trình trực tuyến của họ mà không bị ngắt kết nối. Khi họ nhấp vào nội dung liên kết, trang mới sẽ mở ra. Các diễn viên đe dọa có thể tận dụng cơ hội này để chuyển hướng người dùng đến các trang giả mạo của họ thông qua các cuộc tấn công lừa đảo như tabnabbing ngược.

Trong các chuyển hướng độc hại, kẻ tấn công sao chép trang chuyển hướng hợp pháp, vì vậy người dùng không nghi ngờ bất kỳ hành vi gian lận nào. Một nạn nhân không nghi ngờ có thể nhập thông tin cá nhân của họ như thông tin đăng nhập như một yêu cầu để tiếp tục phiên duyệt của họ.

Việc triển khai các lệnh noopener ngăn ứng dụng của bạn xử lý các chuyển hướng không hợp lệ từ hacker. Khi người dùng nhấp vào liên kết chuyển hướng hợp pháp, hệ thống sẽ tạo ra một mã ủy quyền HTML để xác thực nó trước khi xử lý. Vì các liên kết giả mạo không có mã này, hệ thống sẽ không xử lý chúng.

8. Theo Kịp Các Cập Nhật Nhanh Chóng

Mọi thứ thay đổi nhanh chóng trong không gian kỹ thuật số, và cảm giác như mọi người đều phải chạy đua để theo kịp. Là nhà cung cấp ứng dụng, bạn có trách nhiệm cung cấp cho người dùng của mình những tính năng tốt nhất và mới nhất. Điều này thúc đẩy bạn tập trung vào việc phát triển tính năng tiếp theo tốt nhất và phát hành nó mà không xem xét đầy đủ các hàm ý về bảo mật của nó.

Kiểm tra bảo mật là một lĩnh vực trong chu kỳ phát triển mà bạn không nên vội vàng. Khi bạn vội vàng, bạn bỏ qua các biện pháp phòng ngừa để củng cố bảo mật ứng dụng của bạn và sự an toàn của người dùng. Mặt khác, nếu bạn dành thời gian như bạn nên, đối thủ cạnh tranh của bạn có thể bỏ bạn lại phía sau.

Việc tìm ra sự cân bằng giữa việc phát triển các bản cập nhật mới và không dành quá nhiều thời gian cho việc kiểm tra là lựa chọn tốt nhất của bạn. Điều này bao gồm việc tạo ra một lịch trình cho các bản cập nhật có thể với thời gian đầy đủ cho việc kiểm tra và phát hành.

9. Tầm Quan Trọng Của Đào Tạo và Nhận Thức

Ngoài các biện pháp kỹ thuật, việc đào tạo và nâng cao nhận thức về bảo mật cho nhân viên và người dùng cũng rất quan trọng. Nhân viên cần được đào tạo về các thực hành bảo mật tốt nhất, cách nhận diện và phản ứng với các mối đe dọa. Người dùng cũng cần được giáo dục về cách bảo vệ thông tin cá nhân của họ và nhận biết các dấu hiệu của các cuộc tấn công mạng.

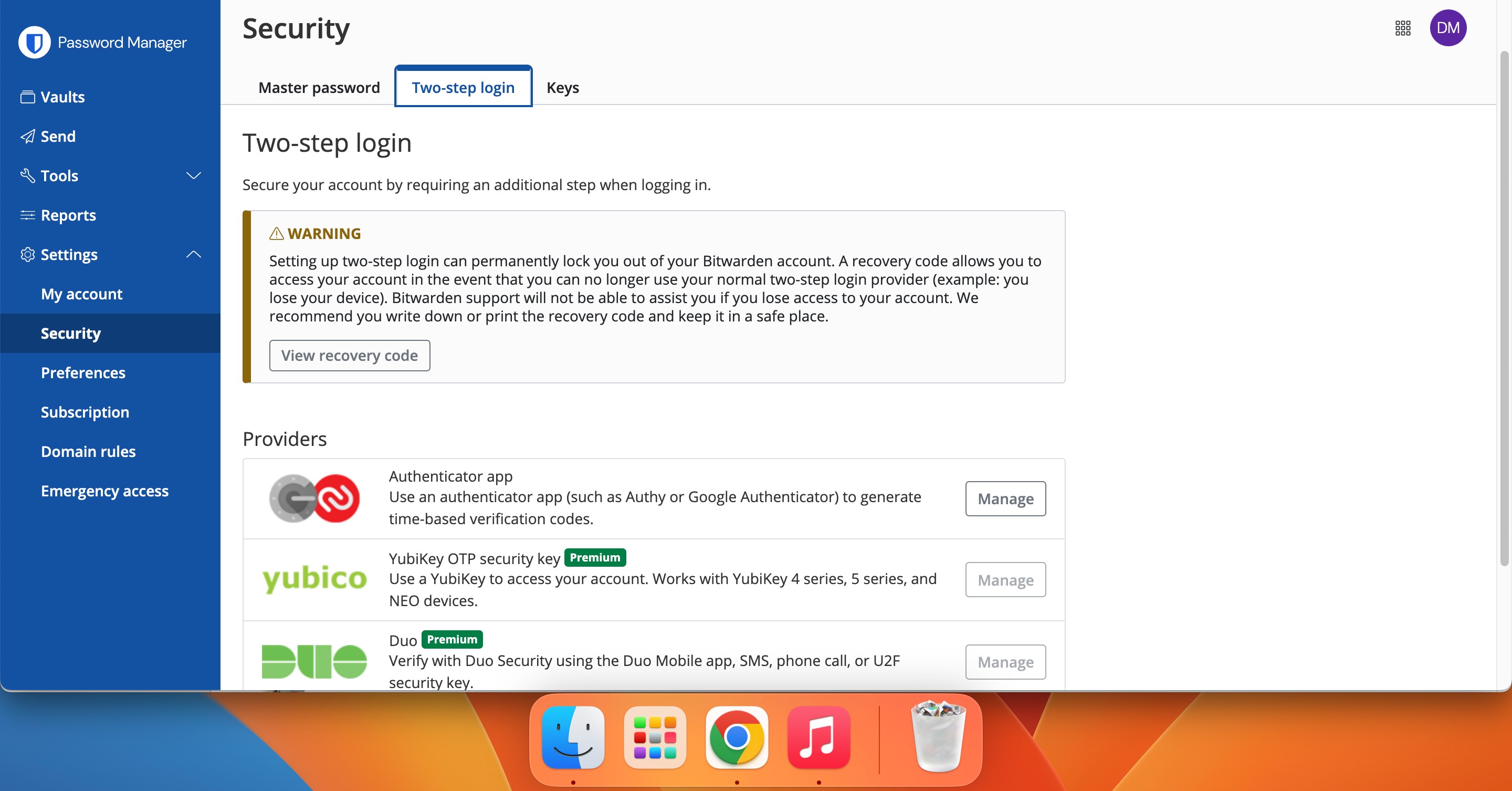

10. Sử Dụng Các Công Cụ Bảo Mật Hiện Đại

Các công cụ bảo mật hiện đại như các giải pháp bảo mật đám mây, hệ thống phát hiện xâm nhập (IDS), và hệ thống ngăn chặn xâm nhập (IPS) có thể giúp bạn bảo vệ ứng dụng của mình một cách hiệu quả hơn. Những công cụ này cung cấp khả năng giám sát liên tục và phản ứng nhanh chóng trước các mối đe dọa.

1. Tại sao bảo mật ứng dụng lại quan trọng?

Bảo mật ứng dụng giúp bảo vệ dữ liệu nhạy cảm của người dùng và ngăn chặn các cuộc tấn công mạng có thể gây thiệt hại nghiêm trọng cho doanh nghiệp và cá nhân.

2. Làm thế nào để ngăn chặn tiêm mã độc?

Để ngăn chặn tiêm mã độc, bạn cần xác thực tất cả các đầu vào vào ứng dụng và sử dụng các kỹ thuật như tạo danh sách trắng các giá trị chấp nhận được.

3. Các loại kiểm soát truy cập là gì?

Các loại kiểm soát truy cập bao gồm kiểm soát truy cập dựa trên vai trò, bắt buộc, tùy ý và thuộc tính, mỗi loại quản lý quyền truy cập của người dùng theo cách khác nhau.

4. Làm thế nào để phát hiện các cuộc tấn công mạng sớm?

Sử dụng các công cụ bảo mật tự động và hệ thống giám sát để theo dõi các hoạt động trong ứng dụng của bạn và phát hiện sớm các mối đe dọa.

5. Tại sao mã hóa lại quan trọng trong bảo mật ứng dụng?

Mã hóa giúp bảo vệ dữ liệu của bạn khỏi bị truy cập trái phép, đảm bảo rằng chỉ những người có khóa giải mã mới có thể xem dữ liệu.

6. Làm thế nào để ngăn chặn bot độc hại?

Triển khai CAPTCHA và liệt kê đen lưu lượng truy cập từ các máy chủ lưu trữ và proxy có danh tiếng đáng ngờ là các biện pháp hiệu quả để ngăn chặn bot độc hại.

7. Làm thế nào để cân bằng giữa phát triển và kiểm tra bảo mật?

Tạo một lịch trình cho các bản cập nhật với thời gian đầy đủ cho việc kiểm tra bảo mật, đảm bảo rằng bạn không vội vàng trong quá trình phát triển.

Ứng Dụng Của Bạn Sẽ An Toàn Hơn Khi Bạn Bảo Vệ Các Điểm Yếu Của Nó

Không gian mạng là một con dốc trơn trượt với các mối đe dọa hiện tại và mới nổi. Việc bỏ qua các thách thức bảo mật của ứng dụng của bạn là một công thức dẫn đến thảm họa. Các mối đe dọa sẽ không biến mất mà thay vào đó có thể còn tăng cường độ. Việc nhận diện các vấn đề giúp bạn thực hiện các biện pháp phòng ngừa cần thiết và bảo vệ hệ thống của mình tốt hơn.