Contents

Trong năm 2023, FBI ước tính rằng người dân Mỹ đã mất tới 12,5 tỷ đô la do các kế hoạch lừa đảo phishing. Bạn có thể nghĩ rằng mình có thể nhận diện được một email giả mạo và tránh trở thành nạn nhân; tuy nhiên, email độc hại chỉ là một trong nhiều hình thức tấn công phishing mà tội phạm mạng sử dụng.

1. Email Phishing

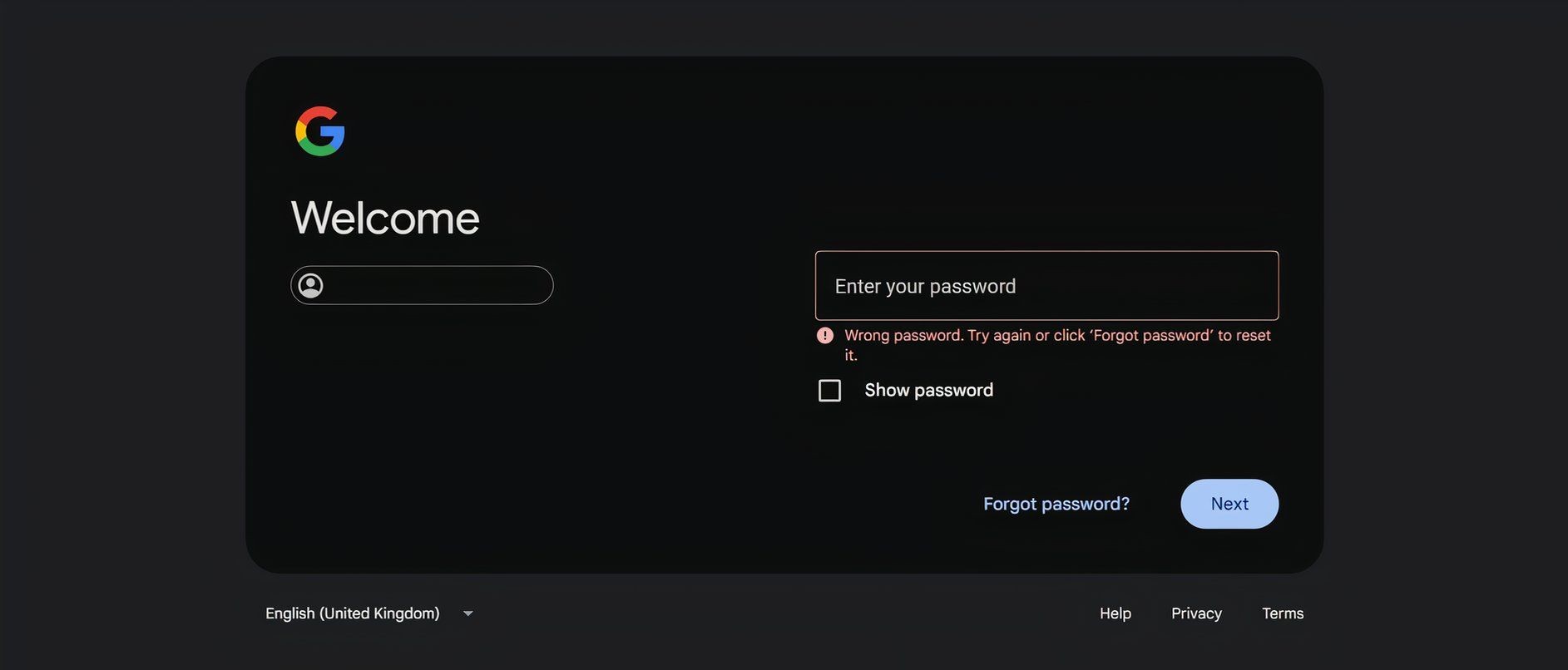

Email giả mạo cảnh báo tài khoản Spotify

Email giả mạo cảnh báo tài khoản Spotify

Ban đầu, tấn công phishing chỉ đề cập đến việc cố gắng đánh cắp thông tin nhạy cảm hoặc tiền bạc thông qua email. Điều này là do email là một trong những vector tấn công đầu tiên mà tội phạm sử dụng để lừa đảo người dùng trực tuyến. Hiện nay, email vẫn là một trong những phương thức phishing phổ biến nhất, với khoảng 3,4 tỷ email được gửi hàng ngày và là tội phạm được báo cáo nhiều nhất của FBI.

Phần lớn các email phishing trước đây dễ dàng nhận diện. Ngữ pháp kém và cách chọn từ lạ lùng là dấu hiệu rõ ràng rằng email đó là giả. Tuy nhiên, tình hình đã thay đổi kể từ khi công nghệ AI sinh ra như ChatGPT xuất hiện, giúp hacker không cần biết tiếng Anh cũng có thể nhanh chóng tạo ra các email có khả năng lừa đảo bất kỳ ai.

Nếu bạn nghi ngờ một email là thật, hãy liên hệ trực tiếp với công ty được đề cập, không phải bằng cách trả lời email đó. Và bất kể bạn làm gì, nếu bạn không chắc chắn về tính xác thực của email, đừng nhấp vào bất kỳ liên kết nào hoặc tải xuống bất kỳ tệp đính kèm nào.

2. Smishing

Hầu hết mọi người kiểm tra tin nhắn trong vòng năm phút sau khi nhận được vì tin nhắn, không giống như email, thường được gửi bởi bạn bè, gia đình và các công ty mà chúng ta tin tưởng.

Smishing tương tự như email phishing, nhưng thay vì nhận một email giả mạo, bạn nhận được một tin nhắn SMS. Bạn có thể đã nhận được tin nhắn từ Amazon thông báo về việc giao hàng mặc dù bạn không đặt hàng. Hoặc có thể bạn nhận được tin nhắn từ một người lạ khẳng định họ đã nhắn nhầm số nhưng vẫn kiên quyết bắt đầu cuộc trò chuyện với bạn. Cả hai đều là trường hợp tội phạm cố gắng khiến bạn nhấp vào mã độc hoặc lừa bạn gửi tiền.

Pig butchering là một hình thức tấn công smishing ngày càng phổ biến, trong đó kẻ tấn công giành được lòng tin của bạn trước khi thuyết phục bạn đầu tư vào một thứ gì đó (thường là một sàn giao dịch tiền điện tử giả) và cuối cùng đánh cắp khoản đầu tư của bạn.

3. Angler Phishing

Các ứng dụng mạng xã hội trên màn hình điện thoại thông minh với biểu tượng cảnh báo

Các ứng dụng mạng xã hội trên màn hình điện thoại thông minh với biểu tượng cảnh báo

Chúng ta đăng tải rất nhiều thông tin trên mạng xã hội cho mọi người thấy. Scammers sẽ sử dụng thông tin này để tạo ra một cuộc tấn công angler phishing rất cá nhân hóa.

Kẻ tấn công sẽ duyệt qua mạng xã hội của bạn để tìm hiểu về các sản phẩm và dịch vụ mà bạn sử dụng. Sau đó, họ giả danh là nhân viên chăm sóc khách hàng của một công ty mà họ đã xác định bạn sử dụng. Họ sẽ yêu cầu các chi tiết nhạy cảm, gửi liên kết độc hại hoặc liên kết đến một trang web giả mạo để đánh cắp mật khẩu hoặc các chi tiết khác mà họ có thể sử dụng để truy cập vào tài khoản của bạn.

4. Vishing

Gần đây, một người tự tin và thân thiện tự xưng là từ Wells Fargo đã gọi điện cho tôi để nói rằng một khoản thanh toán đáng ngờ đã được thực hiện bằng thẻ của tôi và họ cần xác minh danh tính của tôi. Điều đầu tiên họ yêu cầu là số an sinh xã hội của tôi.

Cuộc tấn công vishing này có đầy đủ các yếu tố chính mà một cuộc tấn công kỹ thuật xã hội cần để thành công. Họ nói rằng thời gian là yếu tố quan trọng, khiến tôi sợ hãi đến mức suýt nữa đã cung cấp thông tin nhạy cảm, và giả vờ có thẩm quyền để yêu cầu thông tin này từ tôi.

May mắn thay, các tính năng và ứng dụng chặn cuộc gọi lừa đảo có thể giảm thiểu các cuộc gọi độc hại, nhưng bạn vẫn nên cẩn thận.

5. Spear Phishing

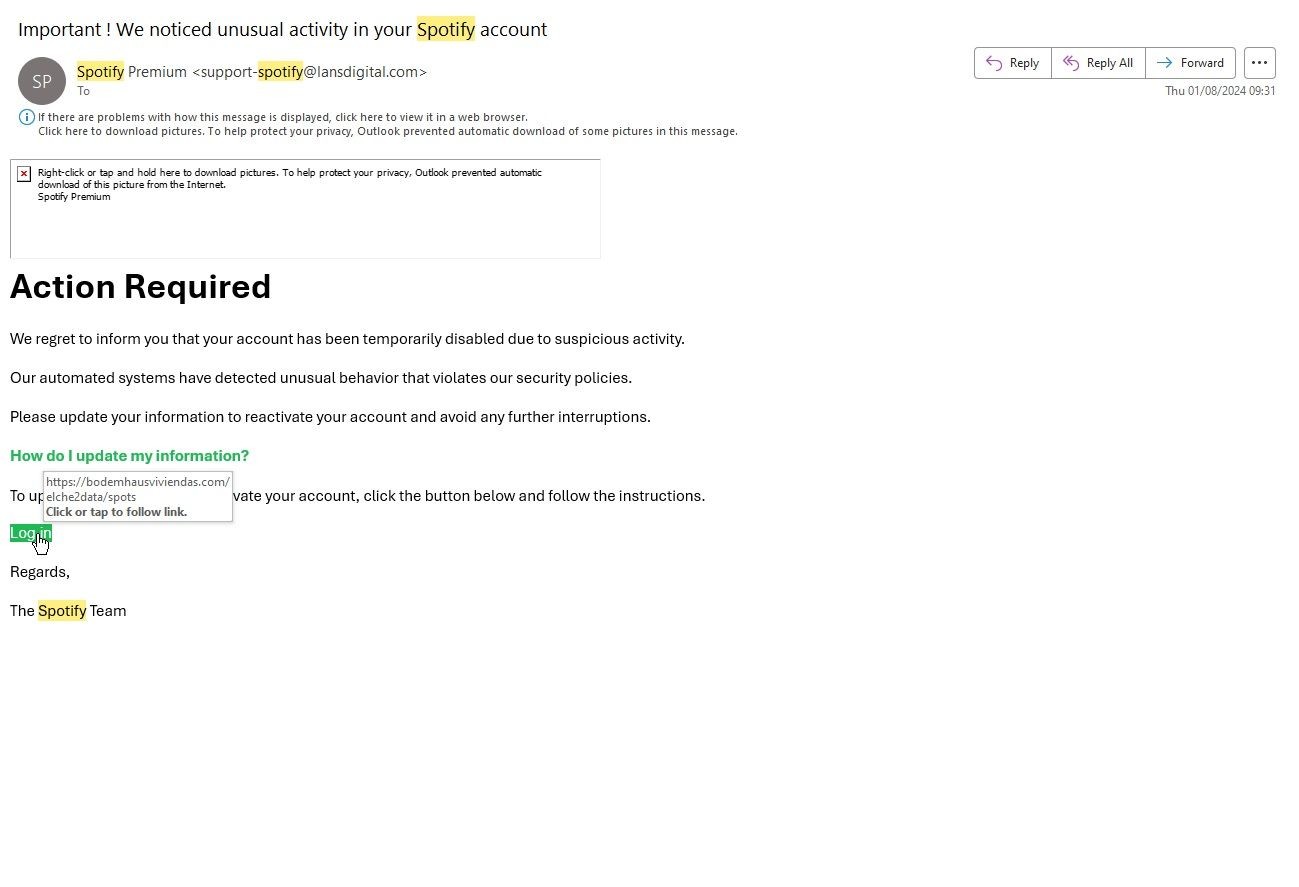

Email giả mạo xác minh Twitter

Email giả mạo xác minh Twitter

Như đã đề cập, hàng tỷ email phishing được gửi hàng ngày. Phần lớn trong số này là các email giống nhau được gửi hàng loạt, giả vờ đến từ một doanh nghiệp hợp pháp, nhưng chúng không được cá nhân hóa.

Spear phishing là một cuộc tấn công được cá nhân hóa nhiều hơn. Hãy tưởng tượng nếu bạn nhận được một email sử dụng tên của bạn và chứa thông tin nhạy cảm. Tự nhiên, bạn sẽ có xu hướng mở nó hơn.

Các cuộc tấn công spear phishing không được sử dụng cho người dùng bình thường; thay vào đó, chúng được dành cho những người mà hacker cho là có giá trị cao. Một hacker có thể đầu tư thời gian và tiền bạc để thu thập thông tin chi tiết về mục tiêu của họ để xây dựng một email độc hại rất cá nhân hóa.

Một biến thể của cuộc tấn công spear phishing là “whaling,” được sử dụng cho các mục tiêu có giá trị cao hơn, chẳng hạn như các giám đốc điều hành và CEO.

6. Watering Hole

Cuộc tấn công watering hole hoạt động bằng cách xâm nhập vào một trang web hợp pháp. Kẻ tấn công có thể chiếm quyền kiểm soát toàn bộ trang web hoặc tìm ra lỗ hổng và chèn mã HTML hoặc JavaScript để chuyển hướng người dùng đến một trang web giả mạo. Vì người dùng tin tưởng vào trang web này, họ có xu hướng nhấp vào các liên kết và cung cấp thông tin như thông tin thẻ tín dụng, số an sinh xã hội và thông tin đăng nhập một cách tự do hơn.

7. Website Spoofing

Bạn đã bao giờ cố gắng truy cập Amazon.com nhưng vô tình gõ Amazonn.com? Mặc dù đến một trang web có thể trông và cảm giác giống hệt như Amazon, nhưng thực ra đó là một trang web giả mạo do những kẻ lừa đảo sở hữu và điều hành. Trong một quá trình được gọi là typosquatting, tội phạm mua các tên miền tương tự như các trang web phổ biến. Họ làm cho các trang web này trông giống nhau, ngoại trừ chúng được thiết kế hoàn toàn để thu thập thông tin nhạy cảm của bạn.

Trong khi các cuộc tấn công phishing ngày càng khó nhận diện, bạn có thể bảo vệ mình bằng cách không nhấp vào các liên kết hoặc cung cấp thông tin nhạy cảm cho đến khi bạn đã xác minh chắc chắn rằng người bạn đang liên lạc là từ công ty đó.

-

Phishing là gì?

Phishing là một hình thức lừa đảo trực tuyến nhằm đánh cắp thông tin cá nhân hoặc tiền bạc của nạn nhân thông qua các phương tiện như email, tin nhắn SMS, cuộc gọi điện thoại hoặc các trang web giả mạo. -

Làm thế nào để nhận biết một email phishing?

Các dấu hiệu của email phishing bao gồm: ngữ pháp kém, địa chỉ email gửi không rõ ràng, yêu cầu cung cấp thông tin cá nhân hoặc nhấp vào liên kết đáng ngờ. Nếu nghi ngờ, hãy liên hệ trực tiếp với công ty để xác minh. -

Smishing khác gì với email phishing?

Smishing là một hình thức phishing thông qua tin nhắn SMS thay vì email. Cả hai đều nhằm mục đích lừa đảo người dùng, nhưng smishing thường có tính cá nhân hóa cao hơn và khai thác lòng tin của người dùng vào tin nhắn điện thoại. -

Làm thế nào để bảo vệ mình khỏi vishing?

Để bảo vệ khỏi vishing, không bao giờ cung cấp thông tin cá nhân qua điện thoại trừ khi bạn đã xác minh danh tính của người gọi. Sử dụng các ứng dụng và tính năng chặn cuộc gọi lừa đảo cũng rất hữu ích. -

Spear phishing và whaling khác nhau như thế nào?

Spear phishing là một cuộc tấn công phishing được cá nhân hóa nhằm vào một cá nhân cụ thể. Whaling là một biến thể của spear phishing, nhưng nhắm vào các mục tiêu có giá trị cao hơn, chẳng hạn như các giám đốc điều hành. -

Làm thế nào để tránh bị lừa bởi website spoofing?

Luôn kiểm tra kỹ địa chỉ URL trước khi nhập thông tin cá nhân. Tránh nhấp vào các liên kết từ nguồn không rõ ràng và sử dụng trình duyệt có tính năng bảo vệ chống lại các trang web giả mạo. -

Có cách nào để phòng chống các cuộc tấn công watering hole không?

Để phòng chống watering hole, hãy luôn cập nhật phần mềm bảo mật và trình duyệt của bạn. Tránh nhấp vào các liên kết trên các trang web không đáng tin cậy và sử dụng các công cụ kiểm tra bảo mật trang web trước khi nhập thông tin nhạy cảm.

Kết Luận

Phishing là một mối đe dọa nghiêm trọng trong thế giới số ngày nay. Từ email phishing, smishing, angler phishing, vishing, spear phishing, watering hole đến website spoofing, mỗi hình thức đều có những đặc điểm riêng biệt và yêu cầu sự cảnh giác cao độ từ người dùng. Để bảo vệ bản thân, hãy luôn kiểm tra kỹ lưỡng các liên lạc, không nhấp vào liên kết đáng ngờ và xác minh thông tin trước khi cung cấp thông tin cá nhân. Hãy nhớ rằng, việc nâng cao nhận thức và thận trọng là chìa khóa để tránh trở thành nạn nhân của các cuộc tấn công này.

Nếu bạn muốn tìm hiểu thêm về các biện pháp bảo mật khác, hãy truy cập Tạp Chí Mobile hoặc tham khảo thêm các bài viết về Security.