Contents

Bạn có biết rằng không chỉ phần mềm mà ngay cả phần cứng máy tính, bao gồm cả CPU, cũng có thể trở thành mục tiêu của các hacker độc hại? Việc bảo vệ CPU khỏi các cuộc tấn công bảo mật là một nhiệm vụ quan trọng mà mọi người dùng cần phải nắm rõ. Trong bài viết này, chúng ta sẽ tìm hiểu về các cách thức CPU có thể bị tấn công và những biện pháp bảo vệ hiệu quả để giữ an toàn cho thiết bị của bạn.

Các Cuộc Tấn Công CPU và Những Lỗ Hổng Nổi Bật

Lỗ Hổng Meltdown và Spectre

Các cuộc tấn công CPU thường được thực hiện thông qua các lỗ hổng bảo mật. Một ví dụ điển hình là lỗ hổng Meltdown, được phát hiện vào tháng 1 năm 2018 bởi Project Zero của Google. Meltdown đe dọa đến nhiều loại CPU và ảnh hưởng đến hàng triệu người dùng.

Một lỗ hổng khác, được biết đến với tên gọi Spectre, cũng gây ra sự chú ý lớn vào cùng thời điểm với Meltdown. Cả hai lỗ hổng này đều thuộc nhóm các lỗ hổng thực thi tạm thời của CPU. Chúng đe dọa các bộ vi xử lý từ Apple, Intel, AMD và ARM. Cả Meltdown và Spectre đều không phải là các lỗ hổng đơn lẻ mà đại diện cho một nhóm các lỗi riêng lẻ trong thiết kế phần cứng của CPU.

Nguy cơ lớn nhất mà Meltdown và Spectre gây ra là việc đánh cắp dữ liệu từ máy tính. Trong khi Spectre cho phép truy cập vào các vị trí bất kỳ trong bộ nhớ được phân bổ của CPU, Meltdown cho phép đọc toàn bộ bộ nhớ. Spectre có thể nhắm vào các ứng dụng máy tính, trong khi Meltdown có thể nhắm vào cả ứng dụng và hệ điều hành.

Điều đáng lo ngại về Meltdown và Spectre là chúng nhắm vào CPU, một thành phần phần cứng rất phổ biến, do đó có khả năng khai thác nhiều thiết bị khác như router và công nghệ thông minh.

Những lỗ hổng này dựa trên phần cứng, nghĩa là chúng không thể được vá nhanh chóng như các lỗ hổng phần mềm. Không có giải pháp tức thì, kết quả của việc phát hiện Meltdown và Spectre là một cuộc cải tiến lớn về thiết kế của các CPU trong tương lai. Tuy nhiên, một số phát triển phần mềm cũng đã giúp giảm thiểu các cuộc tấn công.

Cuộc Tấn Công Hertzbleed 2022

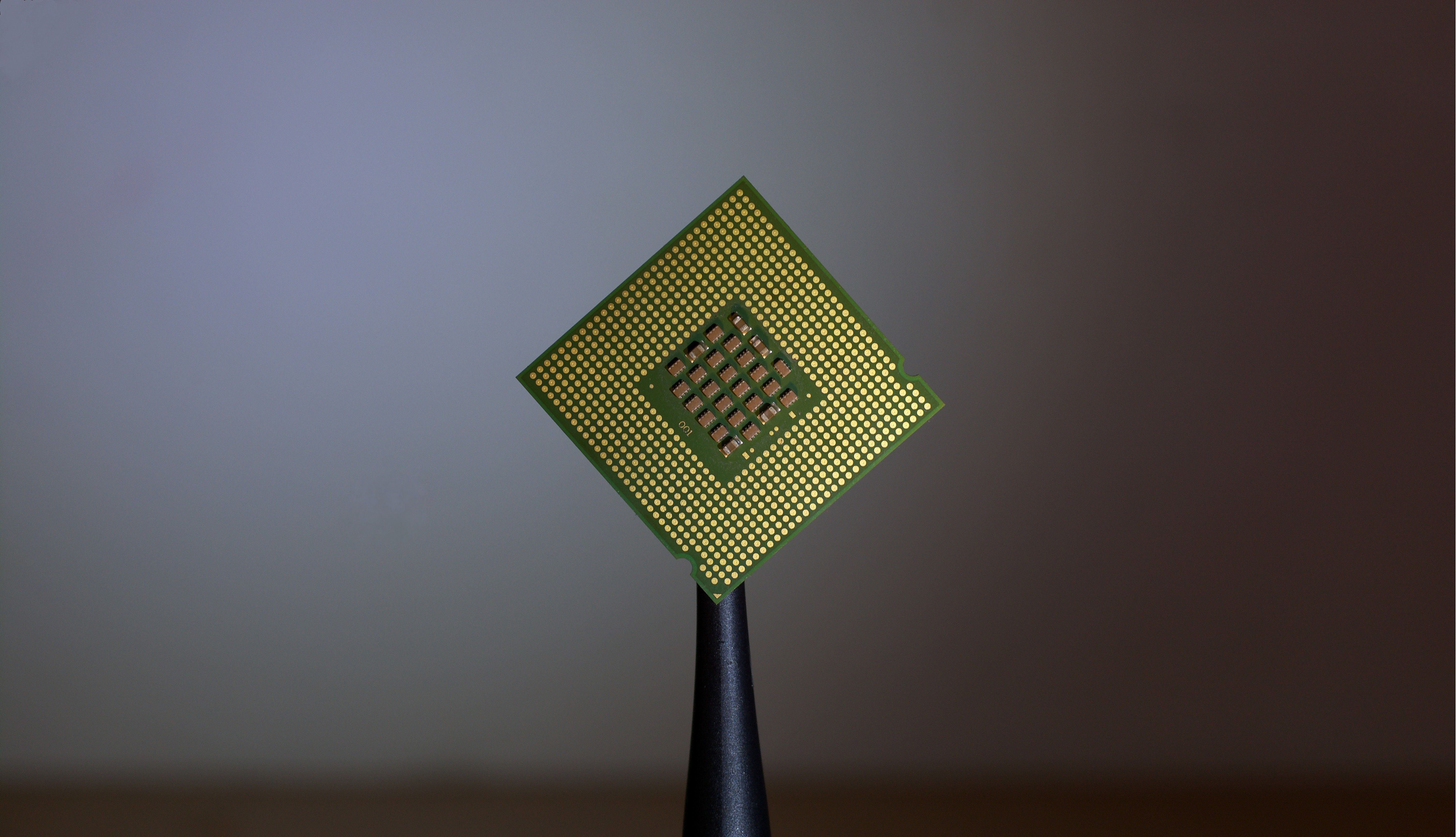

Hình ảnh cận cảnh của con chip xử lý

Hình ảnh cận cảnh của con chip xử lý

Vào giữa năm 2022, các nhà nghiên cứu đã phát hiện ra rằng CPU có thể bị tấn công thông qua việc tăng tần số. Trong nghiên cứu năm 2022, các nhà nghiên cứu đã phát hiện ra rằng một hình thức tấn công kênh bên có thể được thực hiện trên CPU khi chúng thực hiện một chức năng. Khi bộ xử lý thực hiện một hành động, sự thay đổi tần số xảy ra trong đồng hồ CPU. Các yếu tố khác như ép xung và quá nhiệt cũng có thể gây ra sự thay đổi tần số.

Điều này được gọi là sự thay đổi tần số động. Sự thay đổi tần số xảy ra trong quá trình này có thể được nghiên cứu bởi tội phạm mạng để xác định loại dữ liệu nào đang được di chuyển từ thành phần A đến B để thực hiện chức năng.

Nhóm các cuộc tấn công này được gọi là “Hertzbleed” và có thể được sử dụng trên tất cả các bộ xử lý của Intel, cũng như một loạt các bộ xử lý của AMD. Rõ ràng, rất nhiều người trên toàn thế giới có nguy cơ trở thành nạn nhân của những cuộc tấn công này.

Điều quan trọng cần lưu ý là các cuộc tấn công Hertzbleed hiện tại chỉ là lý thuyết. Các nhà nghiên cứu bảo mật mạng vẫn chưa thấy loại khai thác này được thực hiện bởi các diễn viên độc hại, mặc dù điều này có thể thay đổi trong tương lai gần.

Cách Bảo Vệ CPU Khỏi Các Cuộc Tấn Công

Việc bảo vệ CPU không giống như bảo vệ ứng dụng hoặc hệ điều hành của bạn. Các cuộc tấn công dựa trên phần cứng có thể khó bảo vệ hơn, đơn giản vì phần cứng không thể được vá.

Tuy nhiên, việc cập nhật hệ điều hành thường xuyên có thể giúp bảo vệ CPU của bạn khỏi các cuộc tấn công. Nếu nhà sản xuất CPU của bạn phát hành một bản vá cho lỗ hổng, việc cập nhật phần mềm của bạn là một quyết định thông minh để bạn có thể được bảo vệ.

Các bản cập nhật firmware cũng có thể giúp ngăn chặn các cuộc tấn công dựa trên lỗ hổng và kênh bên. Hãy đảm bảo rằng bạn không bỏ qua các bản cập nhật, đặc biệt là trên cơ sở dài hạn.

Các Cuộc Tấn Công CPU Không Phổ Biến Nhưng Nguy Hiểm

Mặc dù phishing, ransomware và spyware là những vector tấn công mạng phổ biến nhất hiện nay, việc bỏ qua các loại khai thác khác, bao gồm cả các cuộc tấn công CPU, là không khôn ngoan. Hầu hết chúng ta đều có nhiều thiết bị công nghệ, và do đó có nhiều CPU. Vì vậy, để giữ CPU của bạn an toàn, hãy đảm bảo rằng bạn luôn cập nhật.

-

CPU có thể bị hack như thế nào?

- CPU có thể bị tấn công thông qua các lỗ hổng bảo mật như Meltdown, Spectre và các cuộc tấn công kênh bên như Hertzbleed.

-

Làm thế nào để bảo vệ CPU khỏi các cuộc tấn công?

- Cập nhật hệ điều hành và firmware thường xuyên, và cài đặt các bản vá bảo mật từ nhà sản xuất CPU.

-

Meltdown và Spectre là gì?

- Meltdown và Spectre là các lỗ hổng bảo mật CPU, cho phép truy cập trái phép vào dữ liệu trong bộ nhớ.

-

Hertzbleed là gì?

- Hertzbleed là một cuộc tấn công kênh bên sử dụng sự thay đổi tần số của CPU để đánh cắp dữ liệu.

-

Các cuộc tấn công CPU có phổ biến không?

- Các cuộc tấn công CPU không phổ biến như các cuộc tấn công phần mềm, nhưng chúng rất nguy hiểm và cần được chú ý.

-

Có cách nào để ngăn chặn hoàn toàn các cuộc tấn công CPU không?

- Hiện tại, không có cách nào để ngăn chặn hoàn toàn các cuộc tấn công CPU, nhưng việc cập nhật và bảo mật thường xuyên có thể giảm thiểu rủi ro.

-

Các thiết bị khác có thể bị ảnh hưởng bởi các lỗ hổng CPU không?

- Có, các thiết bị như router và công nghệ thông minh cũng có thể bị ảnh hưởng bởi các lỗ hổng CPU.

Kết Luận

Bảo vệ CPU khỏi các cuộc tấn công bảo mật là một phần quan trọng trong việc duy trì an ninh mạng tổng thể. Bằng cách hiểu rõ các lỗ hổng như Meltdown, Spectre và Hertzbleed, bạn có thể thực hiện các biện pháp phòng ngừa cần thiết để bảo vệ thiết bị của mình. Hãy luôn cập nhật hệ điều hành và firmware của bạn để đảm bảo CPU của bạn được bảo vệ tốt nhất.

Nếu bạn muốn tìm hiểu thêm về các biện pháp bảo mật khác, hãy truy cập Tạp Chí Mobile hoặc tham khảo thêm tại chuyên mục Security.