Contents

- Lộ Lọt Dữ Liệu Là Gì?

- Các Loại Lộ Lọt Dữ Liệu

- Hack

- Phần Mềm Độc Hại

- Phishing

- Nguy Cơ Nội Bộ

- Cách Ngăn Chặn Lộ Lọt Dữ Liệu

- Thực Hiện Cập Nhật Phần Mềm Thường Xuyên

- Giám Sát Hoạt Động Của Người Dùng

- Sử Dụng Phân Tích Hành Vi Người Dùng Và Thực Thể

- Yêu Cầu Mật Khẩu Mạnh

- Yêu Cầu Sử Dụng Xác Thực Hai Yếu Tố

- Sử Dụng Mã Hóa Dữ Liệu Riêng Tư

- Sử Dụng Công Cụ Ngăn Chặn Mất Dữ Liệu

- Áp Dụng Chính Sách Quyền Hạn Tối Thiểu

- Áp Dụng Chính Sách Mang Thiết Bị Cá Nhân Vào Công Việc Hợp Lý

- Không Áp Dụng Chính Sách Ảnh Hưởng Đến Năng Suất

- Lộ lọt dữ liệu là gì?

- Tại sao lộ lọt dữ liệu lại nguy hiểm cho doanh nghiệp?

- Các phương pháp phổ biến để lộ lọt dữ liệu là gì?

- Làm thế nào để doanh nghiệp ngăn chặn lộ lọt dữ liệu?

- Tại sao cập nhật phần mềm thường xuyên lại quan trọng?

- Xác thực hai yếu tố có vai trò gì trong việc ngăn chặn lộ lọt dữ liệu?

- Chính sách quyền hạn tối thiểu là gì?

- Tất Cả Doanh Nghiệp Nên Bảo Vệ Chống Lộ Lọt Dữ Liệu

Mọi doanh nghiệp đều lưu trữ một lượng lớn dữ liệu cá nhân. Đây chủ yếu là thông tin khách hàng nhưng cũng có thể bao gồm chi tiết sản phẩm và dịch vụ độc quyền. Khi dữ liệu này bị đánh cắp, doanh nghiệp có thể bị tổn hại uy tín và phải đối mặt với các nỗ lực tống tiền. Hành vi đánh cắp dữ liệu thường được gọi là lộ lọt dữ liệu.

Vậy lộ lọt dữ liệu là gì và làm thế nào để ngăn chặn nó?

Lộ Lọt Dữ Liệu Là Gì?

Lộ lọt dữ liệu là quá trình chuyển dữ liệu riêng tư từ máy chủ hoặc thiết bị mà không được phép. Nó có thể được thực hiện bởi những người bên trong và bên ngoài tổ chức, và được thực hiện bằng nhiều kỹ thuật khác nhau.

Tùy thuộc vào loại dữ liệu bị đánh cắp, nó có thể là một sự vi phạm bảo mật nghiêm trọng đối với bất kỳ tổ chức nào. Dữ liệu thường bị đánh cắp để bán cho bên thứ ba, nhưng cũng có thể bị lấy đi để tên trộm liên lạc với doanh nghiệp và yêu cầu thanh toán để không bán nó.

Các Loại Lộ Lọt Dữ Liệu

Lộ lọt dữ liệu có thể được thực hiện theo nhiều cách khác nhau.

Hack

Hacker thường cố gắng truy cập dữ liệu riêng tư. Họ cố gắng truy cập vào các mạng bảo mật bằng cách đánh cắp mật khẩu, phá vỡ chúng hoặc khai thác lỗ hổng phần mềm. Khả năng của hacker thực hiện điều này phụ thuộc vào cả kỹ năng của họ và mức độ bảo vệ của mạng.

Phần Mềm Độc Hại

Phần mềm độc hại thường được sử dụng để truy cập vào các mạng bảo mật. Khi phần mềm độc hại, đặc biệt là phần mềm ghi lại phím, được cài đặt thành công trên thiết bị, kẻ tấn công có thể ghi lại bất kỳ mật khẩu nào được nhập. Các loại phần mềm độc hại khác có thể cung cấp quyền truy cập từ xa; điều này có thể được sử dụng để xâm nhập vào bất kỳ mạng nào mà thiết bị đã đăng nhập.

Phishing

Email phishing được thiết kế để đánh cắp mật khẩu bằng cách gửi người dùng đến các trang web độc hại. Nhân viên doanh nghiệp là mục tiêu của phishing vì những kẻ thực hiện biết rằng họ thường có quyền truy cập vào các mạng bảo mật với lượng lớn thông tin khách hàng riêng tư. Điều đó có nghĩa là phishing đối với nhân viên có lợi nhuận hơn so với cá nhân.

Hình ảnh minh họa biểu tượng phishing trên nền xanh

Hình ảnh minh họa biểu tượng phishing trên nền xanh

Nguy Cơ Nội Bộ

Nguy cơ nội bộ là một người làm việc tại doanh nghiệp cố gắng đánh cắp dữ liệu hoặc tấn công mạng theo cách khác. Nguy cơ nội bộ khó bảo vệ vì người liên quan hiểu về các thủ tục bảo mật của mạng và họ thường có quyền truy cập vào dữ liệu bảo mật như một phần của vai trò của họ.

Cách Ngăn Chặn Lộ Lọt Dữ Liệu

Doanh nghiệp có thể sử dụng nhiều kỹ thuật để bảo vệ chống lại lộ lọt dữ liệu.

Thực Hiện Cập Nhật Phần Mềm Thường Xuyên

Tất cả phần mềm nên được cập nhật thường xuyên. Phần mềm cũ là một rủi ro bảo mật lớn và có thể được hacker sử dụng để truy cập vào các khu vực bảo mật. Phần mềm cũ cũng có thể làm cho doanh nghiệp trở thành mục tiêu. Hacker thường tìm kiếm trực tuyến các máy chủ chưa được cập nhật.

Giám Sát Hoạt Động Của Người Dùng

Quản trị viên mạng nên có khả năng giám sát những gì nhân viên đang làm trên mạng và các tệp họ đang truy cập. Hành vi của người dùng nên được ghi lại để xác định hoạt động đáng ngờ và cung cấp bằng chứng về ai đã truy cập vào cái gì trong trường hợp dữ liệu bị đánh cắp.

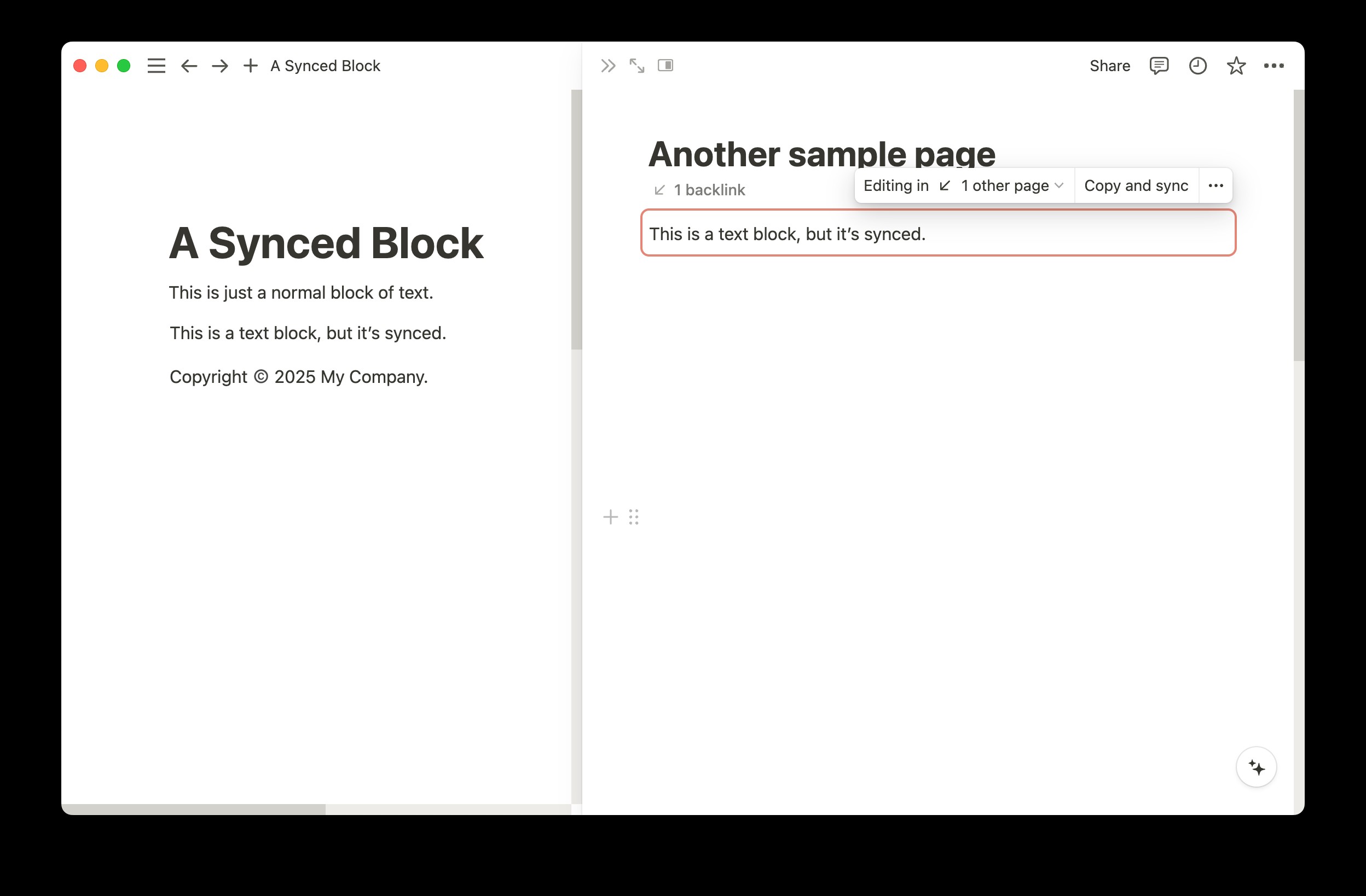

Sử Dụng Phân Tích Hành Vi Người Dùng Và Thực Thể

Chương trình phân tích hành vi người dùng và thực thể giám sát mạng tự động và cảnh báo bạn nếu một người dùng đang hành xử đáng ngờ. Họ làm điều này bằng cách theo dõi cách người dùng thường hành xử và phát hiện bất kỳ hành vi nào lệch khỏi điều này. Chương trình UEBA hữu ích trong việc phát hiện người dùng đang chuẩn bị đánh cắp dữ liệu.

Yêu Cầu Mật Khẩu Mạnh

Tất cả người dùng nên được yêu cầu sử dụng mật khẩu dài với sự kết hợp của chữ cái, số và ký hiệu. Họ cũng nên tránh sử dụng cùng một mật khẩu trên nhiều tài khoản. Nếu người dùng sử dụng lại mật khẩu trên nhiều tài khoản, một cuộc tấn công thành công vào một tài khoản có thể cung cấp quyền truy cập vào tất cả các tài khoản.

Yêu Cầu Sử Dụng Xác Thực Hai Yếu Tố

Tất cả người dùng nên được yêu cầu sử dụng xác thực hai yếu tố. Khi được thêm vào tài khoản, xác thực hai yếu tố làm cho việc truy cập tài khoản mà không có hình thức xác thực thứ hai, thường là thiết bị của người dùng, trở nên không thể. Xác thực hai yếu tố làm cho email phishing trở nên không hiệu quả vì ngay cả khi người dùng cung cấp mật khẩu của họ, kẻ thực hiện sẽ không thể truy cập vào tài khoản.

Hình ảnh so sánh mã trên laptop và PC

Hình ảnh so sánh mã trên laptop và PC

Sử Dụng Mã Hóa Dữ Liệu Riêng Tư

Thông tin khách hàng chỉ nên được lưu trữ dưới dạng đã mã hóa. Khi được mã hóa, nó trở nên không thể truy cập đối với hacker mà không có khóa giải mã, cung cấp một tuyến phòng thủ bổ sung chống lại sự xâm nhập.

Sử Dụng Công Cụ Ngăn Chặn Mất Dữ Liệu

Công cụ ngăn chặn mất dữ liệu được thiết kế để giám sát hoạt động của người dùng và ngăn chặn các chuyển giao đáng ngờ. Nếu người dùng đang cố gắng truy cập và chuyển dữ liệu riêng tư mà họ không được phép, phần mềm ngăn chặn mất dữ liệu có thể ngăn chặn việc chuyển giao.

Áp Dụng Chính Sách Quyền Hạn Tối Thiểu

Chính sách quyền hạn tối thiểu quy định rằng tất cả người dùng chỉ được cấp đủ quyền hạn mạng để thực hiện vai trò của họ. Nó yêu cầu họ chỉ được cấp quyền truy cập hạn chế vào mạng và không thể truy cập dữ liệu không cần thiết cho vai trò của họ. Khi được áp dụng, nếu tài khoản của người dùng bị hack, quyền truy cập của kẻ tấn công cũng sẽ bị hạn chế tương tự.

Áp Dụng Chính Sách Mang Thiết Bị Cá Nhân Vào Công Việc Hợp Lý

Chính sách mang thiết bị cá nhân vào công việc nên được áp dụng để ngăn người dùng thêm các thiết bị không cần thiết vào mạng và hạn chế dữ liệu có thể được truy cập bằng chúng. Nếu các thiết bị không an toàn được thêm vào mạng, chúng có thể được hacker sử dụng để truy cập vào các khu vực bảo mật.

Không Áp Dụng Chính Sách Ảnh Hưởng Đến Năng Suất

Nỗ lực ngăn chặn lộ lọt dữ liệu không nên ảnh hưởng đến năng suất của nhân viên. Nếu người dùng cần truy cập dữ liệu để hoàn thành vai trò của họ, họ nên được cung cấp dữ liệu đó. Chính sách nên làm cho mạng khó truy cập đối với hacker, nhưng không nên hạn chế hành động của nhân viên.

Hình ảnh nền bảo mật với bản đồ thế giới và laptop

Hình ảnh nền bảo mật với bản đồ thế giới và laptop

Lộ lọt dữ liệu là gì?

Lộ lọt dữ liệu là quá trình chuyển dữ liệu riêng tư từ máy chủ hoặc thiết bị mà không được phép.

Tại sao lộ lọt dữ liệu lại nguy hiểm cho doanh nghiệp?

Lộ lọt dữ liệu có thể gây hại đến uy tín của doanh nghiệp và dẫn đến các nỗ lực tống tiền.

Các phương pháp phổ biến để lộ lọt dữ liệu là gì?

Các phương pháp phổ biến bao gồm hack, phần mềm độc hại, phishing và nguy cơ nội bộ.

Làm thế nào để doanh nghiệp ngăn chặn lộ lọt dữ liệu?

Doanh nghiệp có thể ngăn chặn lộ lọt dữ liệu bằng cách cập nhật phần mềm thường xuyên, giám sát hoạt động của người dùng, sử dụng phân tích hành vi người dùng và thực thể, yêu cầu mật khẩu mạnh, sử dụng xác thực hai yếu tố, mã hóa dữ liệu riêng tư, sử dụng công cụ ngăn chặn mất dữ liệu, áp dụng chính sách quyền hạn tối thiểu và chính sách mang thiết bị cá nhân vào công việc hợp lý.

Tại sao cập nhật phần mềm thường xuyên lại quan trọng?

Cập nhật phần mềm thường xuyên giúp vá các lỗ hổng bảo mật và ngăn chặn hacker truy cập vào các khu vực bảo mật.

Xác thực hai yếu tố có vai trò gì trong việc ngăn chặn lộ lọt dữ liệu?

Xác thực hai yếu tố làm cho việc truy cập tài khoản mà không có hình thức xác thực thứ hai trở nên không thể, làm giảm hiệu quả của các cuộc tấn công phishing.

Chính sách quyền hạn tối thiểu là gì?

Chính sách quyền hạn tối thiểu quy định rằng người dùng chỉ được cấp đủ quyền hạn mạng để thực hiện vai trò của họ, hạn chế quyền truy cập vào dữ liệu không cần thiết.

[Tài liệu tham khảo]:

Tất Cả Doanh Nghiệp Nên Bảo Vệ Chống Lộ Lọt Dữ Liệu

Bất kỳ doanh nghiệp nào lưu trữ thông tin khách hàng đều nên hiểu rõ mối đe dọa từ lộ lọt dữ liệu. Thông tin khách hàng có giá trị đối với hacker để bán và tống tiền. Nếu dễ dàng truy cập, thiệt hại đối với uy tín và lợi nhuận của doanh nghiệp có thể rất lớn.

Do tính lợi nhuận của lộ lọt dữ liệu, tội phạm mạng dựa vào nhiều kỹ thuật để đạt được điều này, bao gồm phần mềm độc hại, nhân viên lạc lối và hack. Để bảo vệ chống lại lộ lọt dữ liệu, doanh nghiệp nên áp dụng các chính sách bảo mật mạng mạnh mẽ trên toàn bộ mạng của họ. Lựa chọn thay thế là để họ tự mình đối mặt với thiệt hại uy tín đáng kể.