Contents

- Tại Sao Phần Mềm Độc Hại Hiện Đại Lại Khó Phát Hiện Hơn?

- Cryptojacking

- Botnets

- Đánh Cắp Thông Tin Nhạy Cảm

- Cách Phần Mềm Độc Hại Hiện Đại Tránh Bị Phát Hiện

- Sử Dụng Phần Mềm Độc Hại Không Tệp

- Giả Mạo Ứng Dụng Hợp Pháp

- Tìm Kiếm Các Mục Tiêu Không An Toàn Có Kết Nối Internet

- Cách Bảo Vệ Mình Khỏi Phần Mềm Độc Hại Hiện Đại

- Kết Luận

Trong thế giới số hóa ngày nay, phần mềm độc hại (malware) đã trở nên tinh vi hơn bao giờ hết. Không còn chỉ là những chương trình gây phiền nhiễu với các cửa sổ pop-up hay xóa dữ liệu, phần mềm độc hại hiện đại được thiết kế để hoạt động âm thầm và tránh bị phát hiện. Bài viết này sẽ giúp bạn hiểu rõ hơn về cách phần mềm độc hại hiện đại hoạt động và cách bạn có thể bảo vệ mình khỏi chúng.

Tại Sao Phần Mềm Độc Hại Hiện Đại Lại Khó Phát Hiện Hơn?

Phần mềm độc hại ngày nay được phát triển để ẩn mình khỏi người dùng vì một lý do chính: lợi nhuận. Khi phần mềm độc hại có thể hoạt động mà không bị phát hiện, nó có thể kiếm tiền cho những kẻ phát triển nó trong thời gian dài hơn.

Máy tính xách tay với biểu tượng cảnh báo bị bao quanh bởi virus

Máy tính xách tay với biểu tượng cảnh báo bị bao quanh bởi virus

Cryptojacking

Phần mềm độc hại Cryptojacking hoạt động âm thầm vì nó kiếm tiền cho nhà phát triển bằng cách sử dụng tài nguyên của máy tính bạn để khai thác tiền điện tử. Càng lâu mà phần mềm này không bị phát hiện, càng nhiều tiền điện tử được gửi về cho nhà phát triển.

Botnets

Phần mềm độc hại Botnet ẩn mình để có thể điều khiển máy tính của bạn từ xa. Một máy tính bị “tuyển dụng” vào botnet có thể gửi email rác hoặc thực hiện các cuộc tấn công từ chối dịch vụ (DDoS) mà không bị phát hiện.

Đánh Cắp Thông Tin Nhạy Cảm

Một số loại phần mềm độc hại được thiết kế để thu thập thông tin từ bạn, chẳng hạn như keyloggers ghi lại các phím bạn nhấn hoặc Trojan ngân hàng đánh cắp thông tin đăng nhập vào các dịch vụ nhạy cảm. Miễn là phần mềm này không bị gỡ bỏ, nó có thể thu thập thông tin không giới hạn.

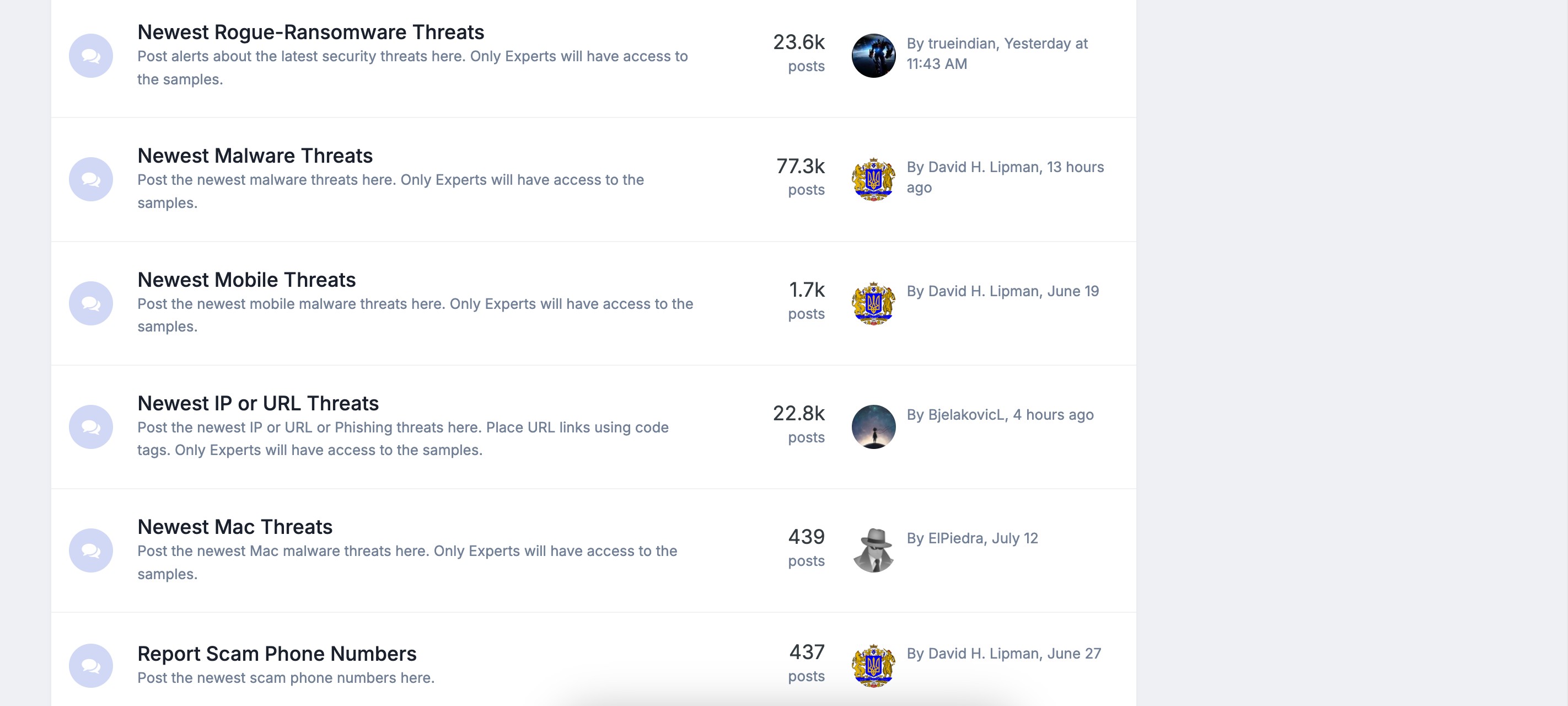

Cách Phần Mềm Độc Hại Hiện Đại Tránh Bị Phát Hiện

Logo PowerShell với biểu tượng lỗi phần mềm độc hại và mã nền

Logo PowerShell với biểu tượng lỗi phần mềm độc hại và mã nền

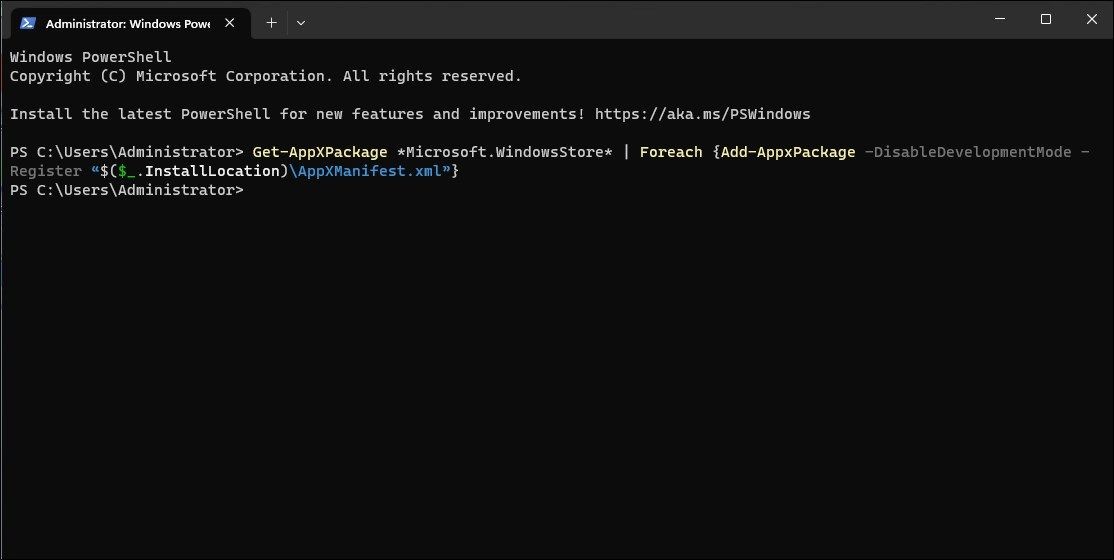

Sử Dụng Phần Mềm Độc Hại Không Tệp

Phần mềm độc hại không tệp (fileless malware) có thể tránh được các chương trình diệt virus vì nó không lưu trữ bất kỳ tệp nào trên máy tính của bạn. Thay vào đó, nó hoạt động trong bộ nhớ RAM, nơi mà các chương trình diệt virus thường không quét. Điều này giúp phần mềm độc hại có thể thực hiện các cuộc tấn công tiếp theo mà không bị phát hiện.

Giả Mạo Ứng Dụng Hợp Pháp

Các tội phạm mạng đôi khi tạo ra các ứng dụng giả mạo có vẻ hợp pháp. Họ sao chép ứng dụng thật hoặc tạo ra ứng dụng giả cho một dịch vụ phổ biến mà chưa có ứng dụng chính thức. Ví dụ, một ứng dụng giả mạo trên Google Play Store đã đánh cắp 70.000 đô la bằng cách giả làm ứng dụng chính thức của một dịch vụ tiền điện tử.

Tìm Kiếm Các Mục Tiêu Không An Toàn Có Kết Nối Internet

Đôi khi, tội phạm mạng không cần phải làm gì phức tạp để lan truyền phần mềm độc hại. Với sự phát triển của các thiết bị nhà thông minh và Internet of Things (IoT), nhiều thiết bị có thể kết nối internet mà không có kết nối an toàn đúng cách. Tội phạm mạng có thể chiếm quyền kiểm soát những thiết bị này mà không bị phát hiện, chẳng hạn như với các botnet IoT.

Cách Bảo Vệ Mình Khỏi Phần Mềm Độc Hại Hiện Đại

Để bảo vệ mình khỏi phần mềm độc hại hiện đại, bạn cần thực hiện các biện pháp sau:

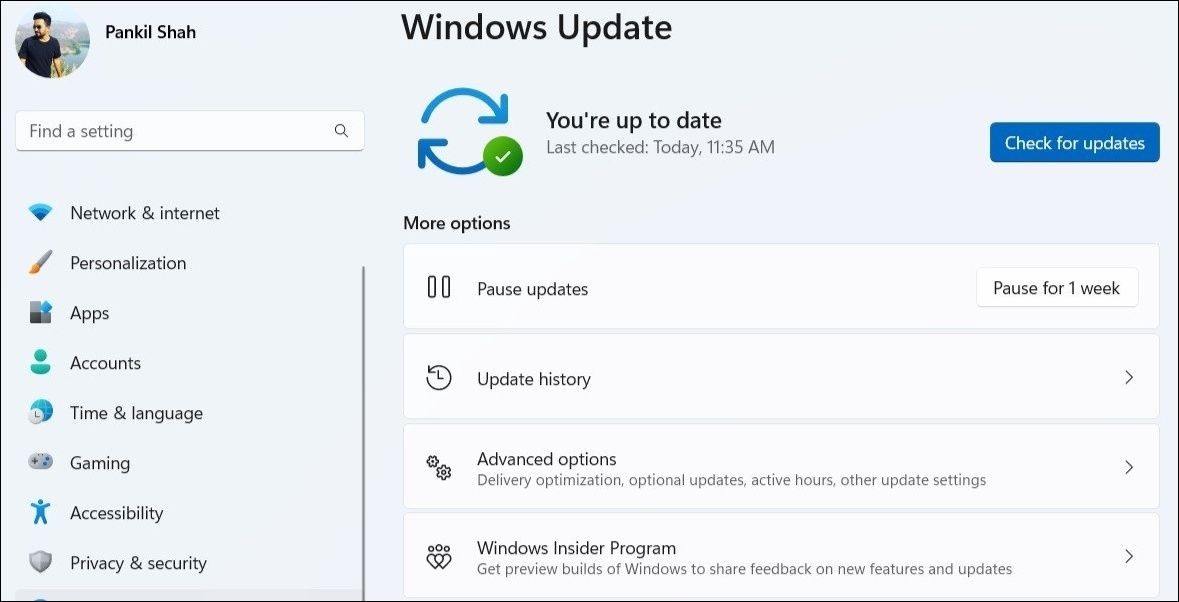

- Cập Nhật Phần Mềm Diệt Virus: Đảm bảo rằng bạn luôn cập nhật phần mềm diệt virus để có thể phát hiện và loại bỏ phần mềm độc hại mới nhất.

- Cẩn Thận Với Các Ứng Dụng: Kiểm tra kỹ lưỡng trước khi tải xuống và cài đặt bất kỳ ứng dụng nào, đặc biệt là từ các nguồn không đáng tin cậy.

- Bảo Mật Thiết Bị IoT: Đảm bảo rằng các thiết bị nhà thông minh và IoT của bạn được bảo mật đúng cách, bao gồm việc thay đổi mật khẩu mặc định và cập nhật phần mềm thường xuyên.

- Giáo Dục Bản Thân: Học cách nhận biết các dấu hiệu của phần mềm độc hại và các biện pháp phòng ngừa cần thiết để tránh bị lây nhiễm.

-

Phần mềm độc hại hiện đại có gì khác biệt so với phần mềm độc hại cũ?

Phần mềm độc hại hiện đại được thiết kế để hoạt động âm thầm và kiếm tiền cho nhà phát triển, trong khi phần mềm độc hại cũ thường gây thiệt hại trực tiếp cho dữ liệu của người dùng. -

Cryptojacking là gì?

Cryptojacking là một loại phần mềm độc hại sử dụng tài nguyên của máy tính bạn để khai thác tiền điện tử mà không cần sự cho phép của bạn. -

Botnet là gì và nó hoạt động như thế nào?

Botnet là một mạng lưới các máy tính bị nhiễm phần mềm độc hại, có thể được điều khiển từ xa để thực hiện các cuộc tấn công như gửi email rác hoặc DDoS. -

Làm thế nào để phát hiện phần mềm độc hại không tệp?

Phần mềm độc hại không tệp rất khó phát hiện vì nó không lưu trữ tệp trên máy tính. Bạn nên cẩn thận với các nguồn phổ biến của phần mềm độc hại và luôn cập nhật phần mềm diệt virus. -

Làm thế nào để tránh bị lừa bởi các ứng dụng giả mạo?

Hãy kiểm tra kỹ lưỡng trước khi tải xuống và cài đặt bất kỳ ứng dụng nào, đặc biệt là từ các nguồn không đáng tin cậy. Luôn đọc đánh giá và kiểm tra xác thực của ứng dụng. -

Cách bảo mật các thiết bị IoT như thế nào?

Đảm bảo rằng các thiết bị IoT của bạn được bảo mật bằng cách thay đổi mật khẩu mặc định, cập nhật phần mềm thường xuyên và sử dụng các biện pháp bảo mật khác như tường lửa. -

Tại sao giáo dục bản thân về phần mềm độc hại lại quan trọng?

Giáo dục bản thân giúp bạn nhận biết các dấu hiệu của phần mềm độc hại và thực hiện các biện pháp phòng ngừa cần thiết để bảo vệ thiết bị của mình.

Kết Luận

Phần mềm độc hại hiện đại ngày càng trở nên tinh vi và khó phát hiện hơn. Tuy nhiên, với những kiến thức và biện pháp phòng ngừa phù hợp, bạn có thể bảo vệ mình khỏi những mối đe dọa này. Hãy luôn cẩn thận và cảnh giác để giữ cho thiết bị của bạn an toàn.

Hãy truy cập Tạp Chí Mobile để cập nhật thêm nhiều thông tin hữu ích về bảo mật và công nghệ. Đừng quên ghé thăm chuyên mục Security để tìm hiểu thêm về các biện pháp bảo vệ thiết bị của bạn.