Contents

- Tấn Công Pass-the-Cookie Là Gì?

- Cách Thức Hoạt Động Của Tấn Công Pass-the-Cookie

- Trích Xuất Cookie Phiên

- Tiêm Cookie

- Cách Phòng Chống Tấn Công Pass-the-Cookie

- Sử Dụng Chứng Chỉ Khách Hàng

- Thêm Ngữ Cảnh Vào Yêu Cầu Kết Nối

- Sử Dụng Dấu Vết Trình Duyệt

- Sử Dụng Công Cụ Phát Hiện Mối Đe Dọa

- 1. Tấn công pass-the-cookie là gì?

- 2. Làm thế nào để đánh cắp cookie phiên?

- 3. Cookie phiên có thể bị đánh cắp khi nào?

- 4. Làm thế nào để ngăn chặn tấn công pass-the-cookie?

- 5. Tại sao việc đăng xuất lại quan trọng trong việc bảo vệ cookie phiên?

- 6. Có thể mua cookie bị đánh cắp ở đâu?

- 7. Tấn công mệt mỏi MFA là gì?

- Tăng Cường Bảo Mật Để Ngăn Chặn Tấn Công Pass-the-Cookie

Trong thời đại số hóa, bảo mật đám mây là một yếu tố quan trọng để bảo vệ dữ liệu cá nhân và doanh nghiệp. Một trong những phương pháp bảo mật phổ biến là xác thực đa yếu tố (MFA), nhưng ngay cả MFA cũng không phải lúc nào cũng đảm bảo an toàn tuyệt đối. Hiện nay, các cuộc tấn công pass-the-cookie đang trở thành mối đe dọa nghiêm trọng, cho phép kẻ tấn công vượt qua MFA và truy cập vào dịch vụ đám mây của bạn. Vậy tấn công pass-the-cookie là gì, cách thức hoạt động ra sao và làm thế nào để bảo vệ bản thân khỏi nó? Hãy cùng tìm hiểu.

Tấn Công Pass-the-Cookie Là Gì?

Tấn công pass-the-cookie là phương pháp sử dụng cookie phiên để vượt qua quá trình xác thực. Khi người dùng đăng nhập vào một ứng dụng web, họ sẽ nhập tên người dùng và mật khẩu. Nếu MFA được kích hoạt, họ cần cung cấp thêm một yếu tố xác thực khác, chẳng hạn như mã được gửi qua email hoặc số điện thoại.

Sau khi vượt qua MFA, một cookie phiên sẽ được tạo ra và lưu trữ trong trình duyệt của người dùng. Cookie này cho phép người dùng duy trì trạng thái đăng nhập mà không cần phải xác thực lại mỗi khi truy cập vào trang mới của ứng dụng web. Mặc dù cookie phiên giúp cải thiện trải nghiệm người dùng, nhưng chúng cũng tạo ra mối đe dọa bảo mật nghiêm trọng.

Nếu kẻ tấn công có thể đánh cắp cookie phiên và tiêm vào trình duyệt của họ, ứng dụng web sẽ tin tưởng cookie đó và cấp quyền truy cập hoàn toàn cho kẻ tấn công. Điều này có thể dẫn đến thiệt hại không thể khắc phục nếu kẻ tấn công truy cập vào tài khoản của bạn trên Microsoft Azure, Amazon Web Services, hoặc Google Cloud.

Cách Thức Hoạt Động Của Tấn Công Pass-the-Cookie

Người đàn ông mặc áo khoác hoodie ngồi trước màn hình lớn

Người đàn ông mặc áo khoác hoodie ngồi trước màn hình lớn

Để thực hiện tấn công pass-the-cookie, kẻ tấn công sẽ thực hiện các bước sau:

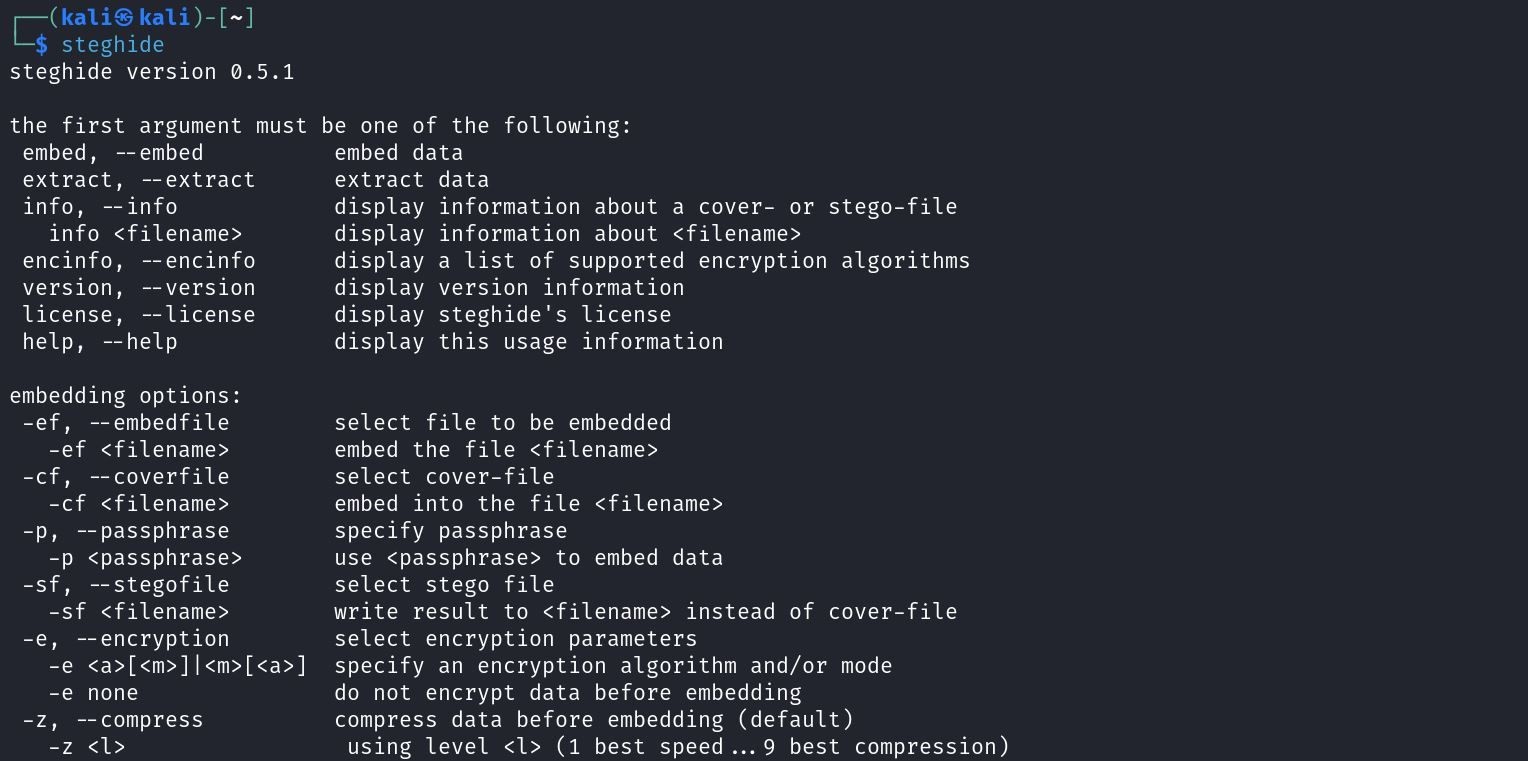

Trích Xuất Cookie Phiên

Bước đầu tiên là trích xuất cookie phiên của người dùng. Các phương pháp mà hacker sử dụng để đánh cắp cookie phiên bao gồm tấn công cross-site scripting (XSS), phishing, tấn công Man-in-the-middle (MITM), hoặc tấn công trojan.

Ngày nay, các diễn viên độc hại còn bán cookie bị đánh cắp trên dark web. Điều này có nghĩa là tội phạm mạng không cần phải nỗ lực trích xuất cookie của người dùng. Bằng cách mua cookie bị đánh cắp, tội phạm mạng có thể dễ dàng lên kế hoạch tấn công pass-the-cookie để truy cập vào dữ liệu và thông tin nhạy cảm của nạn nhân.

Tiêm Cookie

Sau khi có được cookie phiên của người dùng, kẻ tấn công sẽ tiêm cookie bị đánh cắp vào trình duyệt của họ để bắt đầu một phiên mới. Ứng dụng web sẽ nghĩ rằng một người dùng hợp pháp đang bắt đầu phiên và cấp quyền truy cập.

Mỗi trình duyệt xử lý cookie phiên khác nhau. Cookie phiên được lưu trữ trong Mozilla Firefox sẽ không hiển thị với Google Chrome. Khi người dùng đăng xuất, cookie phiên sẽ tự động hết hạn.

Nếu người dùng đóng trình duyệt mà không đăng xuất, cookie phiên có thể bị xóa tùy thuộc vào cài đặt trình duyệt. Một trình duyệt có thể không xóa cookie phiên nếu người dùng đã thiết lập trình duyệt tiếp tục từ nơi họ đã dừng lại. Điều này có nghĩa là đăng xuất là phương pháp đáng tin cậy hơn để xóa cookie phiên so với việc tắt trình duyệt mà không đăng xuất khỏi ứng dụng web.

Cách Phòng Chống Tấn Công Pass-the-Cookie

Ổ khóa màu đỏ đặt trên bàn phím màu đen

Ổ khóa màu đỏ đặt trên bàn phím màu đen

Dưới đây là một số biện pháp để ngăn chặn tấn công pass-the-cookie:

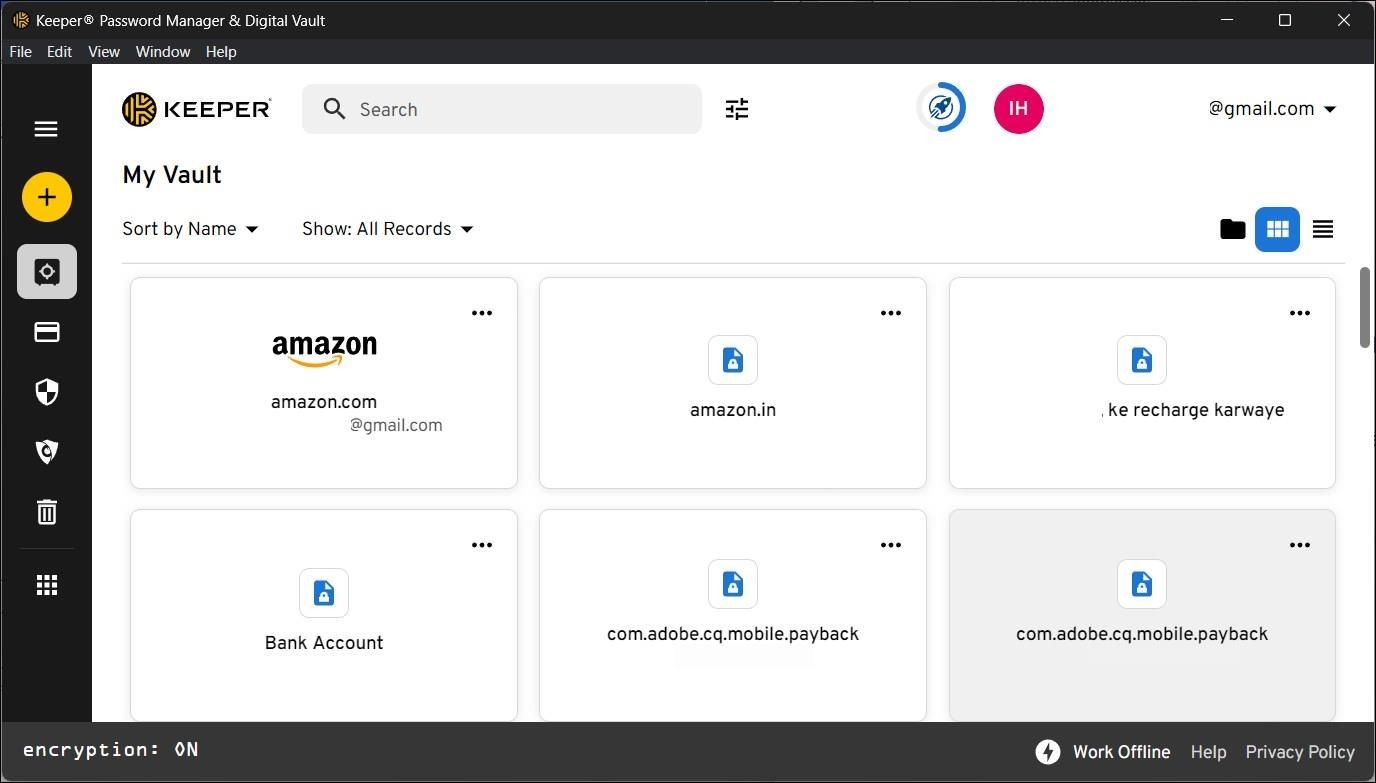

Sử Dụng Chứng Chỉ Khách Hàng

Nếu bạn muốn bảo vệ người dùng khỏi tấn công pass-the-cookie, việc cung cấp cho họ một mã thông báo liên tục có thể là một ý tưởng tốt. Mã thông báo này sẽ được gắn vào mọi yêu cầu kết nối với máy chủ.

Bạn có thể thực hiện điều này bằng cách sử dụng chứng chỉ khách hàng được lưu trữ trên hệ thống để xác định xem họ có phải là người họ tuyên bố hay không. Khi khách hàng thực hiện yêu cầu kết nối với máy chủ bằng chứng chỉ của họ, ứng dụng web sẽ sử dụng chứng chỉ để xác định nguồn gốc của chứng chỉ và quyết định xem khách hàng có nên được cấp quyền truy cập hay không.

Mặc dù đây là một phương pháp bảo mật để chống lại tấn công pass-the-cookie, nhưng nó chỉ phù hợp với các ứng dụng web có số lượng người dùng hạn chế. Các ứng dụng web có số lượng người dùng lớn sẽ gặp khó khăn trong việc triển khai chứng chỉ khách hàng.

Ví dụ, một trang web thương mại điện tử có người dùng trên toàn thế giới. Hãy tưởng tượng việc triển khai chứng chỉ khách hàng cho mỗi người mua hàng sẽ khó khăn như thế nào.

Thêm Ngữ Cảnh Vào Yêu Cầu Kết Nối

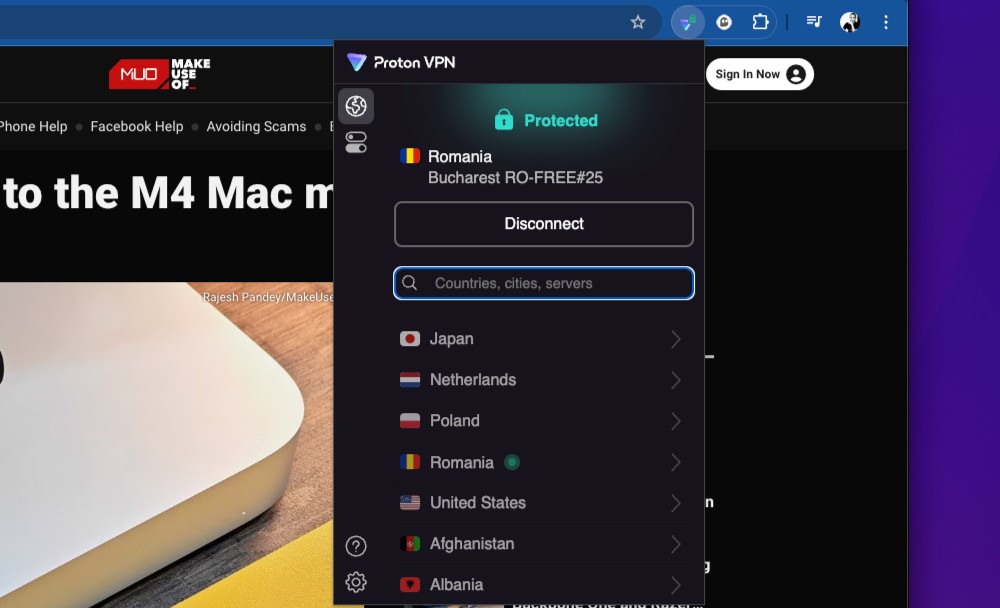

Thêm ngữ cảnh vào yêu cầu kết nối để xác minh yêu cầu có thể là một cách khác để ngăn chặn tấn công pass-the-cookie.

Ví dụ, một số công ty yêu cầu địa chỉ IP của người dùng trước khi cấp quyền truy cập vào ứng dụng web của họ.

Nhược điểm của phương pháp này là kẻ tấn công có thể có mặt trong cùng một không gian công cộng, chẳng hạn như sân bay, thư viện, quán cà phê hoặc tổ chức. Trong trường hợp đó, cả tội phạm mạng và người dùng hợp pháp sẽ được cấp quyền truy cập.

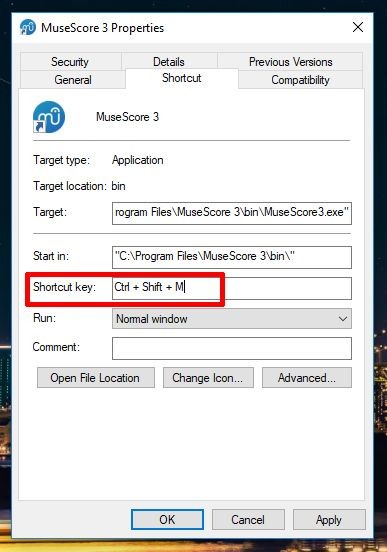

Sử Dụng Dấu Vết Trình Duyệt

Mặc dù bạn có thể muốn bảo vệ chống lại dấu vết trình duyệt, nhưng nó thực sự có thể giúp bạn chống lại tấn công pass-the-cookie. Dấu vết trình duyệt cho phép bạn thêm ngữ cảnh vào yêu cầu kết nối. Thông tin như phiên bản trình duyệt, hệ điều hành, mẫu thiết bị của người dùng, cài đặt ngôn ngữ ưa thích và tiện ích mở rộng trình duyệt có thể được sử dụng để xác định ngữ cảnh của bất kỳ yêu cầu nào để đảm bảo người dùng chính xác là người họ tuyên bố.

Cookie đã có tiếng xấu vì thường được sử dụng để theo dõi người dùng, nhưng có các tùy chọn để vô hiệu hóa chúng. Ngược lại, khi bạn triển khai dấu vết trình duyệt như một yếu tố của ngữ cảnh nhận dạng cho bất kỳ yêu cầu kết nối nào, bạn loại bỏ tùy chọn lựa chọn, có nghĩa là người dùng không thể vô hiệu hóa hoặc chặn dấu vết trình duyệt.

Sử Dụng Công Cụ Phát Hiện Mối Đe Dọa

Sử dụng công cụ phát hiện mối đe dọa là một cách tuyệt vời để phát hiện các tài khoản đang bị sử dụng một cách độc hại.

Một công cụ bảo mật tốt sẽ chủ động quét mạng của bạn và cảnh báo bạn về bất kỳ hoạt động bất thường nào trước khi nó có thể gây ra thiệt hại đáng kể.

1. Tấn công pass-the-cookie là gì?

Tấn công pass-the-cookie là phương pháp mà kẻ tấn công sử dụng cookie phiên để vượt qua quá trình xác thực và truy cập vào ứng dụng web mà không cần biết thông tin đăng nhập của người dùng.

2. Làm thế nào để đánh cắp cookie phiên?

Các phương pháp đánh cắp cookie phiên bao gồm tấn công cross-site scripting (XSS), phishing, tấn công Man-in-the-middle (MITM), và tấn công trojan.

3. Cookie phiên có thể bị đánh cắp khi nào?

Cookie phiên có thể bị đánh cắp khi người dùng truy cập vào các trang web không an toàn hoặc bị lừa cung cấp thông tin cá nhân qua các phương pháp như phishing.

4. Làm thế nào để ngăn chặn tấn công pass-the-cookie?

Các biện pháp ngăn chặn bao gồm sử dụng chứng chỉ khách hàng, thêm ngữ cảnh vào yêu cầu kết nối, sử dụng dấu vết trình duyệt và công cụ phát hiện mối đe dọa.

5. Tại sao việc đăng xuất lại quan trọng trong việc bảo vệ cookie phiên?

Đăng xuất giúp xóa cookie phiên một cách đáng tin cậy hơn so với việc chỉ đóng trình duyệt, giảm nguy cơ cookie bị đánh cắp.

6. Có thể mua cookie bị đánh cắp ở đâu?

Cookie bị đánh cắp thường được bán trên dark web, nơi tội phạm mạng có thể mua để thực hiện các cuộc tấn công.

7. Tấn công mệt mỏi MFA là gì?

Tấn công mệt mỏi MFA là khi hacker gửi cho người dùng một loạt thông báo đẩy để làm mòn ý chí của họ, khiến họ cuối cùng chấp nhận yêu cầu xác thực.

Để tìm hiểu thêm về các biện pháp bảo mật khác, bạn có thể truy cập Tạp Chí Mobile. Nếu bạn quan tâm đến các bài viết khác về bảo mật, hãy ghé thăm chuyên mục Security.

Tăng Cường Bảo Mật Để Ngăn Chặn Tấn Công Pass-the-Cookie

Tấn công pass-the-cookie là một mối đe dọa bảo mật nghiêm trọng. Kẻ tấn công không cần biết tên người dùng, mật khẩu hoặc bất kỳ yếu tố xác thực bổ sung nào để truy cập dữ liệu. Họ chỉ cần đánh cắp cookie phiên của bạn, và họ có thể vào môi trường đám mây của bạn và đánh cắp, mã hóa hoặc trích xuất dữ liệu nhạy cảm.

Điều tồi tệ hơn, trong một số trường hợp, hacker có thể thực hiện tấn công pass-the-cookie ngay cả khi người dùng đã đóng trình duyệt của họ. Vì vậy, việc thực hiện các biện pháp bảo mật cần thiết để ngăn chặn tấn công pass-the-cookie trở nên rất quan trọng. Ngoài ra, hãy giáo dục người dùng về các cuộc tấn công mệt mỏi MFA, trong đó hacker gửi cho người dùng một loạt thông báo đẩy để làm mòn ý chí của họ.