Contents

Khai thác tiền điện tử đã trở thành một hoạt động phổ biến trên toàn thế giới, thu hút hàng triệu người tham gia với hy vọng kiếm lợi nhuận từ việc bảo mật mạng blockchain. Tuy nhiên, khi một lĩnh vực trở nên phổ biến, tội phạm mạng nhanh chóng tìm cách khai thác những nạn nhân không biết gì. Dưới đây là những lỗi lừa đảo khai thác tiền điện tử mà bạn cần cảnh giác.

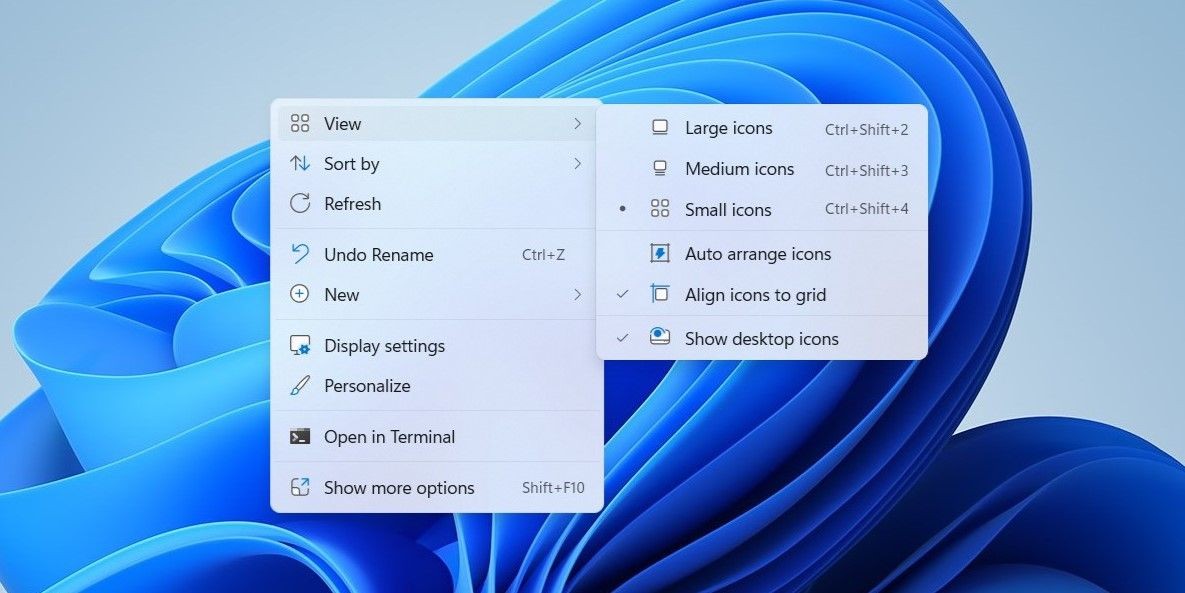

1. Cryptojacking

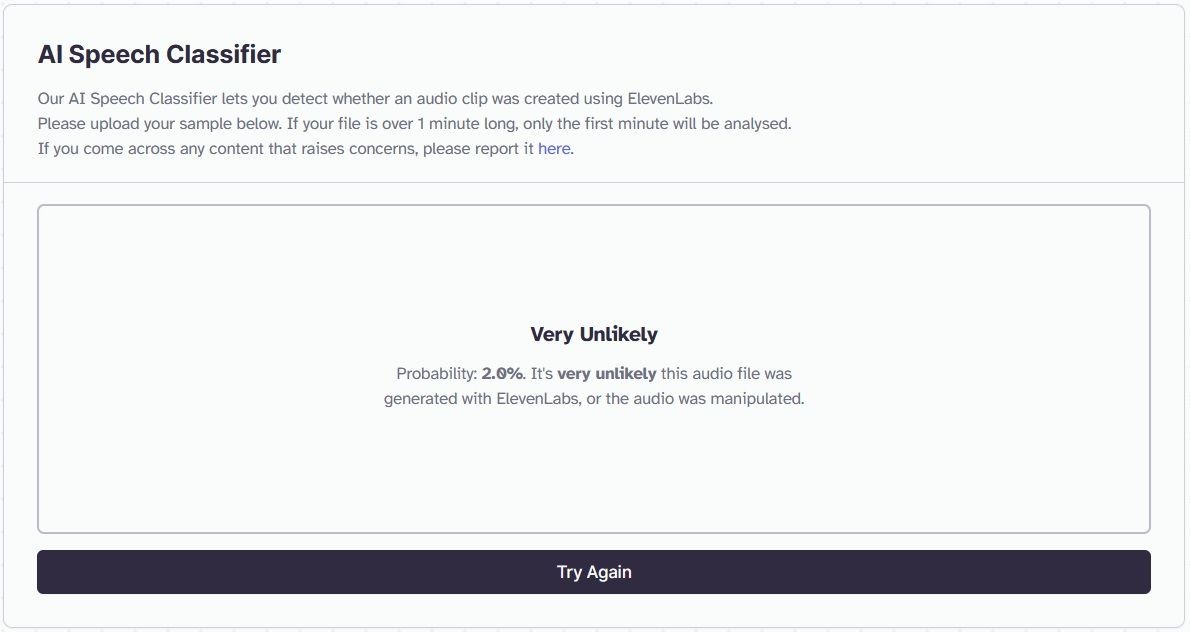

Cryptojacking là một hình thức tội phạm mạng tinh vi, sử dụng phần cứng của người khác để khai thác tiền điện tử. Kẻ tấn công sẽ lây nhiễm phần mềm độc hại vào các thiết bị của nạn nhân hoặc phần cứng khai thác cụ thể để khai thác tiền điện tử cho lợi ích riêng của họ.

Cryptojacking thường yêu cầu cài đặt phần mềm độc hại lên thiết bị mục tiêu thông qua việc tải xuống từ trang web, tệp đính kèm email, lừa đảo hoặc các chiến thuật tương tự. Khi phần mềm độc hại cryptojacking được triển khai trên thiết bị, nó có thể được kích hoạt mà không cần nạn nhân biết hoặc tự động thực thi. Khi điều này xảy ra, kẻ tấn công có thể khai thác tiền điện tử trên thiết bị của nạn nhân mà không cần sự cho phép của họ. Bằng cách này, kẻ tấn công có thể tránh được chi phí ban đầu và liên tục của việc khai thác tiền điện tử, trong khi vẫn hưởng toàn bộ lợi ích.

Các chiến dịch cryptojacking lớn hơn có thể được coi như một loại botnet, tương tự như những gì bạn thấy trong các cuộc tấn công DDoS và chiến dịch spam. Điều này là do một chiến dịch cryptojacking rộng rãi hơn sẽ sử dụng nhiều thiết bị bị nhiễm để khai thác tiền điện tử.

Dấu hiệu nhận biết cryptojacking bao gồm hiệu suất thiết bị chậm, quá nhiệt, sự cố và tiêu thụ điện năng cao bất thường. Nếu bạn nhận thấy một hoặc tất cả các triệu chứng này trên thiết bị của mình, hãy chạy quét antivirus hoặc liên hệ với chuyên gia bảo mật.

Người đeo mũ trùm sử dụng laptop

Người đeo mũ trùm sử dụng laptop

2. Lừa Đảo Khai Thác Đám Mây

Phần cứng khai thác tiền điện tử có thể rất đắt đỏ, với một số sản phẩm có giá lên đến hàng chục nghìn đô la. Do chi phí của phần cứng khai thác tiền điện tử, nhiều người đã không thể tiếp cận được với hoạt động này. Điều này đã dẫn đến sự ra đời của khai thác đám mây.

Khai thác đám mây liên quan đến việc người dùng trả tiền cho một nền tảng để khai thác tiền điện tử thay mặt họ. Trong trường hợp này, khách hàng sẽ trả một khoản phí hàng tháng để sử dụng phần cứng khai thác của dịch vụ. Khi một khối được khai thác, người dùng sẽ nhận được một phần thưởng. Điều này cho phép mọi người khai thác tiền điện tử một cách gián tiếp, loại bỏ chi phí ban đầu cao của phần cứng.

Tuy nhiên, thị trường khai thác đám mây đã bị tội phạm mạng xâm nhập, đặc biệt thông qua các trang web giả mạo. Những trang web này sẽ tuyên bố cung cấp phần thưởng khai thác đám mây hấp dẫn với giá cạnh tranh, nhưng thực tế, mục tiêu của người điều hành là lấy phí khai thác đám mây của bạn mà không cung cấp bất kỳ khoản tiền nào để đổi lại. Một trang web khai thác đám mây giả mạo cũng có thể lấy dữ liệu cá nhân của bạn, chẳng hạn như địa chỉ email hoặc thông tin thanh toán, và khai thác nó vì lợi ích riêng của họ.

Khi nói đến khai thác đám mây, lừa đảo rất phổ biến, vì vậy luôn đáng để nghiên cứu một nền tảng khai thác đám mây trước khi cung cấp cho nó bất kỳ thông tin hoặc thanh toán nào.

Kẻ tấn công độc hại trong đám mây

Kẻ tấn công độc hại trong đám mây

3. Hồ Bơi Khai Thác Giả Mạo

Hồ bơi khai thác là một lựa chọn phổ biến giữa các thợ mỏ tiền điện tử. Chúng bao gồm các nhóm lớn thợ mỏ cùng nhau tập hợp sức mạnh băm để tăng cơ hội khai thác một khối và nhận phần thưởng khối.

Để tham gia vào một hồ bơi khai thác, bạn thường phải trả một khoản phí thành viên liên tục. Sự xa xỉ của việc có một sức mạnh băm kết hợp lớn là lý do cho khoản phí này, và nó khác nhau tùy từng hồ bơi. Khi một khối được khai thác, phí sẽ được chia cho các thành viên, đôi khi bằng nhau, đôi khi tỷ lệ với sức mạnh băm mà họ đã dành cho hồ bơi.

Có nhiều hồ bơi khai thác uy tín hiện nay, nhưng cùng với những lựa chọn hợp pháp này, có rất nhiều hồ bơi lừa đảo được thiết kế để lừa người dùng mất tiền và sức mạnh băm của họ. Theo thời gian, tội phạm mạng có thể kiếm được rất nhiều từ một nạn nhân tiềm năng, sử dụng sức mạnh băm của họ để khai thác tiền điện tử cho lợi ích riêng của họ và thu lợi từ các khoản phí liên tục.

Các hồ bơi khai thác giả mạo có thể trông hoàn toàn đáng tin cậy trên bề mặt, vì vậy điều quan trọng là phải nghiên cứu một chút về các hồ bơi khai thác hàng đầu cho loại tiền điện tử bạn chọn để bạn có thể thấy ý kiến chung.

Các logo tiền điện tử khác nhau trong hồ bơi

Các logo tiền điện tử khác nhau trong hồ bơi

4. Phần Cứng Khai Thác Lỗi và Giả Mạo

Mua phần cứng khai thác trực tuyến có thể là một việc rủi ro. Một số nhà cung cấp phần cứng có dịch vụ hỗ trợ khách hàng kém, thời gian giao hàng dài và giá cả cao, trong khi những người khác chỉ đơn giản là thiết kế để lừa đảo nạn nhân. Vì phần cứng khai thác, chẳng hạn như máy khai thác ASIC và giàn khai thác GPU, có thể rất đắt đỏ, các trang web lừa đảo có cơ hội đánh cắp hàng nghìn đô la từ mỗi nạn nhân, nếu không phải nhiều hơn.

Giống như bất kỳ trang web lừa đảo nào, mục tiêu cơ bản của các trang web phần cứng khai thác giả mạo là lấy dữ liệu và tiền của bạn mà không cung cấp bất cứ điều gì để đổi lại. Tuy nhiên, một số trang web có thể gửi cho bạn phần cứng bị hỏng hoặc hoàn toàn khác với mô tả sản phẩm. Dù bằng cách nào, bạn có thể mất rất nhiều tiền qua các trò lừa đảo của nhà bán lẻ này.

Để xác định xem một trang web có phải là độc hại hay không, bạn có thể thử chạy URL qua một trình kiểm tra liên kết để xem liệu nó có bị coi là nguy hiểm hay không. Ngoài ra, bạn nên kiểm tra trang web về các lỗi chính tả và ngữ pháp lặp đi lặp lại, vì điều này thường thấy trên các trang lừa đảo. Bạn cũng có thể kiểm tra các đánh giá của trang web (trên một trang đánh giá bên ngoài, không phải trên chính trang web) để xem những khách hàng khác nói gì về dịch vụ.

Cận cảnh giàn khai thác GPU

Cận cảnh giàn khai thác GPU

5. Đồng Tiền Khai Thác Với Phần Thưởng Cực Cao

Các đồng tiền có thể khai thác có thể trở nên cực kỳ phổ biến nếu được thiết kế và tiếp thị đúng cách, và tội phạm mạng đã nhận thấy điều này. Điều này đã dẫn đến sự ra đời của các đồng tiền khai thác lừa đảo. Sự hấp dẫn của phần thưởng khai thác cao hơn có thể dễ dàng lừa các thợ mỏ đăng ký, tăng nhu cầu tổng thể cho đồng tiền, và thường tăng giá của nó. Điều này có thể là tin tốt cho các nhà phát triển, đặc biệt nếu họ đã giữ lại một phần lớn các đồng tiền cho riêng mình để bán khi giá tăng vọt.

Nhưng nếu bạn đang đối phó với một đồng tiền khai thác lừa đảo, có khả năng bạn sẽ phải bỏ ra sức mạnh băm để nhận lại rất ít hoặc không có lợi nhuận tiền tệ. Những trò lừa đảo này thường dẫn đến việc các thợ mỏ nhận được phần thưởng ít hơn nhiều so với quảng cáo, và tội phạm mạng thậm chí có thể chọn đánh cắp bất kỳ dữ liệu nào bạn đã cung cấp khi đăng ký. Bạn cũng nên chú ý đến các khoản phí bất thường cao, vì điều này có thể là dấu hiệu của một trò lừa đảo.

Minh họa bàn tay từ máy tính để lấy tờ tiền đô la

Minh họa bàn tay từ máy tính để lấy tờ tiền đô la

-

Cryptojacking là gì?

Cryptojacking là một hình thức tội phạm mạng sử dụng phần cứng của người khác để khai thác tiền điện tử mà không có sự cho phép của họ. -

Làm thế nào để phát hiện cryptojacking?

Dấu hiệu của cryptojacking bao gồm hiệu suất thiết bị chậm, quá nhiệt, sự cố và tiêu thụ điện năng cao bất thường. -

Khai thác đám mây là gì?

Khai thác đám mây là việc người dùng trả tiền cho một nền tảng để khai thác tiền điện tử thay mặt họ, giúp giảm chi phí ban đầu của phần cứng. -

Làm thế nào để tránh lừa đảo khai thác đám mây?

Hãy nghiên cứu kỹ lưỡng nền tảng khai thác đám mây trước khi cung cấp thông tin hoặc thanh toán. -

Hồ bơi khai thác là gì?

Hồ bơi khai thác là các nhóm thợ mỏ cùng nhau tập hợp sức mạnh băm để tăng cơ hội khai thác một khối và nhận phần thưởng khối. -

Làm thế nào để nhận biết hồ bơi khai thác giả mạo?

Hãy nghiên cứu các hồ bơi khai thác hàng đầu và kiểm tra ý kiến chung về chúng trước khi tham gia. -

Làm thế nào để tránh mua phần cứng khai thác lỗi hoặc giả mạo?

Kiểm tra kỹ lưỡng trang web bán hàng, sử dụng trình kiểm tra liên kết và đọc các đánh giá từ các nguồn bên ngoài.

Kết Luận

Khi ngày càng nhiều người tham gia vào không gian khai thác tiền điện tử, tội phạm mạng tiếp tục tìm kiếm những cách mới để khai thác những nạn nhân không biết gì. Điều này là lý do tại sao bạn cần phải biết về những lỗi lừa đảo khai thác tiền điện tử phổ biến nhất hiện nay để bạn biết cách tránh xa chúng và bảo vệ bản thân.

Để tìm hiểu thêm về các biện pháp bảo mật khác, hãy truy cập Tạp Chí Mobile. Nếu bạn quan tâm đến các bài viết khác về bảo mật, hãy xem thêm tại chuyên mục Security.