Contents

Trong giai đoạn trinh sát của kiểm tra thâm nhập web, việc phát hiện subdomain là một khía cạnh quan trọng. Trước khi bắt đầu kiểm tra thực tế, việc liệt kê subdomain giúp chúng ta hiểu rõ hơn về phạm vi dự án. Bạn sẽ không bao giờ biết được mình có thể tìm thấy những subdomain thú vị nào có thể tiết lộ những lỗ hổng quan trọng. Bài viết này sẽ giới thiệu một số công cụ Linux miễn phí tuyệt vời giúp bạn trong quá trình liệt kê subdomain này. Hãy cùng khám phá những nguồn tài nguyên này để nâng cao khả năng đánh giá bảo mật web của bạn.

Subdomain Là Gì?

Subdomain là một phần mở rộng của tên miền chính của trang web, cung cấp cách thức để tổ chức hoặc phân biệt các phần khác nhau của trang. Trong cấu trúc tên miền của một trang web, có hai phần chính: tên miền cấp cao nhất (TLD) và tên miền cấp hai (SLD).

Lấy ví dụ về trang web MakeUseOf với tên miền makeuseof.com. Trong trường hợp này, TLD là “com,” trong khi SLD là “makeuseof.” Nếu có một phần dành riêng cho các đối tác trên trang, subdomain cho phần này có thể được đặt tên là partnerships, dẫn đến URL đầy đủ partnerships.makeuseof.com. Subdomain này giúp dễ dàng phân loại và điều hướng trong trang web.

Tìm Kiếm Subdomain Trong Giai Đoạn Trinh Sát

Giai đoạn trinh sát còn được gọi là giai đoạn liệt kê hoặc thu thập thông tin. Ở đây, bạn cố gắng thu thập càng nhiều thông tin càng tốt về kiến trúc và cơ sở hạ tầng của trang web.

Kỹ năng trinh sát tốt rất quan trọng, đặc biệt là trong các kiểm tra thâm nhập hộp đen, nơi bạn có ít hoặc không có thông tin về ứng dụng bạn đang kiểm tra.

Có hai loại trinh sát: trinh sát chủ động và trinh sát thụ động. Trinh sát chủ động bao gồm quét cổng, xác định dấu vết dịch vụ và ánh xạ mạng để phát hiện các cổng mở và dịch vụ trên mạng.

Trinh sát thụ động thì liên quan đến việc thu thập thông tin công khai về mục tiêu, chẳng hạn như tên miền, subdomain, địa chỉ IP, v.v. Cả hai loại đều cần thiết để tạo nền tảng vững chắc cho một cuộc kiểm tra thâm nhập thành công.

Hình ảnh của tên miền cấp cao – .com

Hình ảnh của tên miền cấp cao – .com

5 Công Cụ Linux Miễn Phí Để Tìm Kiếm Subdomain

Việc liệt kê subdomain rất dễ dàng với nhiều công cụ mã nguồn mở có sẵn trên internet. Dưới đây là một số công cụ miễn phí bạn có thể sử dụng để tìm subdomain:

1. Sublist3r

Sublist3r là một công cụ Python phổ biến được sử dụng để liệt kê subdomain của một tên miền. Nó sử dụng các công cụ tìm kiếm như Google, Yahoo và Bing để phát hiện các subdomain hợp lệ tồn tại trên một ứng dụng.

Để cài đặt Sublist3r trên máy tính Linux của bạn, chạy:

sudo pip install sublist3rĐảm bảo rằng bạn đã cài đặt Python và Pip trước đó. Nếu chưa, hãy cài đặt các gói này bằng cách sử dụng:

sudo apt install python3 python3-pipĐối với Arch Linux:

sudo pacman python3 python-pipTrên RHEL và Fedora:

sudo dnf install python3 python3-pipNgoài ra, bạn có thể tạo một bản sao của kho lưu trữ Git trên máy cục bộ bằng cách clone nó. Nhập lệnh này vào terminal và thực hiện:

git clone https://github.com/aboul3la/Sublist3r.gitSau đó, cài đặt các phụ thuộc cần thiết bằng cách chạy:

sudo pip install -r requirements.txtĐể sử dụng Sublist3r để quét các tên miền, bạn phải chỉ định tên miền mục tiêu bằng thẻ -d hoặc –domain. Đây là ví dụ về cú pháp:

sublist3r -d exampledomain.comCó nhiều tùy chọn khác nữa. Bạn có thể chỉ định công cụ tìm kiếm để sử dụng, số luồng và thậm chí là các cổng bạn quan tâm. Để biết thêm thông tin về các tùy chọn có sẵn, hãy kiểm tra trang hướng dẫn bằng cách chạy:

sublist3r --help2. Amass

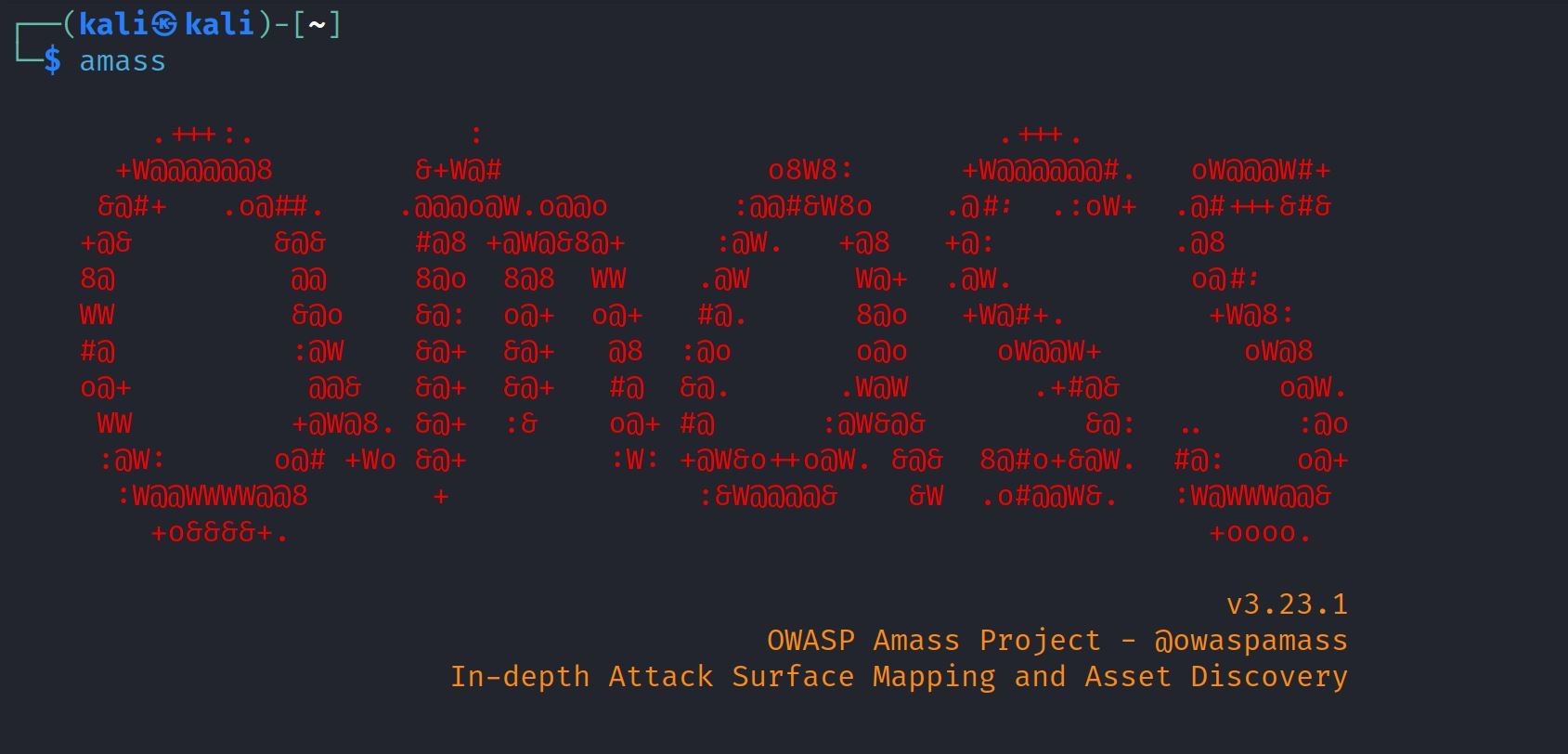

Amass là một công cụ mã nguồn mở được phát triển bởi Dự án An ninh Ứng dụng Web Mở (OWASP) dành cho việc thu thập thông tin. Các chuyên gia bảo mật và nhà nghiên cứu sử dụng Amass để liệt kê tên miền và subdomain, ánh xạ mạng, liệt kê DNS, v.v.

OWASP Amass được cài đặt sẵn trong các phiên bản mới nhất của Kali Linux. Nhưng nếu bạn chưa có, bạn có thể cài đặt nó bằng cách thực hiện:

sudo apt install amassHoặc bạn có thể cài đặt Amass bằng cách làm theo các bước được nêu trong hướng dẫn cài đặt trên trang GitHub của Amass.

Công cụ Amass trên Linux

Công cụ Amass trên Linux

Để sử dụng Amass để liệt kê subdomain, chạy lệnh đơn giản này:

amass enum -d exampledomain.comLệnh enum yêu cầu Amass thực hiện liệt kê subdomain và thẻ -d chỉ định tên miền mục tiêu.

Để biết thêm các tùy chọn dòng lệnh hoặc thông tin về Amass, hãy chạy:

amass enum --help3. DNSRecon

DNSRecon là một công cụ liệt kê DNS có thể thực hiện nhiều truy vấn như liệt kê subdomain bằng phương pháp brute-force và tra cứu ngược. Đây là một công cụ rất phổ biến và linh hoạt được các chuyên gia kiểm tra thâm nhập sử dụng trong giai đoạn thu thập thông tin.

Để cài đặt DNSRecon trên Kali Linux, thực hiện:

sudo apt install dnsreconTrên các bản phân phối Linux khác, bạn có thể cài đặt DNSRecon bằng cách clone kho lưu trữ Git của nó:

git clone https://github.com/darkoperator/dnsrecon.gitĐầu tiên, cài đặt các yêu cầu bằng python3-pip:

python3-pip install -r requirements.txtĐể tìm kiếm subdomain bằng DNSRecon, chạy:

dnsrecon -d domain -t stdThẻ -d chỉ định tên miền mục tiêu, và thẻ -t std chỉ định chế độ liệt kê subdomain tiêu chuẩn.

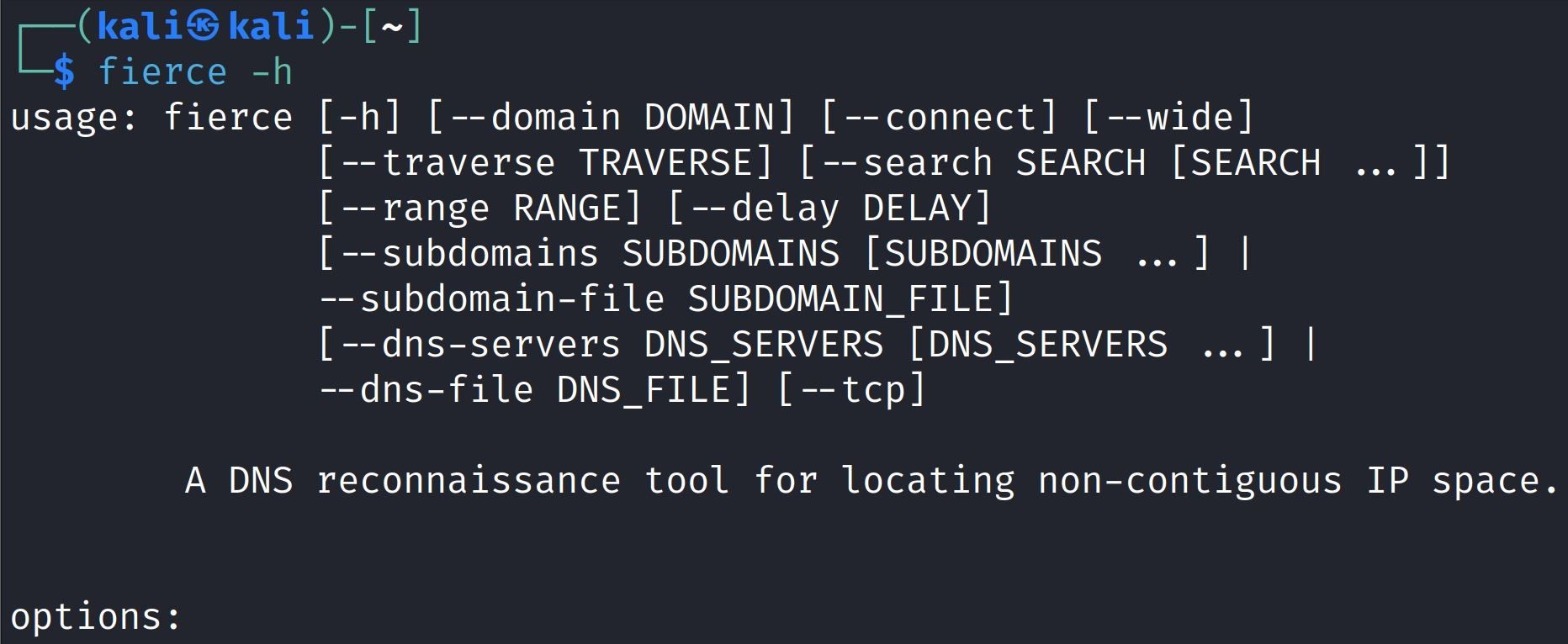

4. Fierce

Fierce là một công cụ trinh sát DNS, và bạn có thể sử dụng nó để liệt kê subdomain. Để cài đặt Fierce trên Ubuntu và Debian, chạy:

sudo apt install fierceMột phương pháp khác để cài đặt fierce là:

python -m pip install fierceBạn cũng có thể clone kho lưu trữ Git với:

git clone https://github.com/mschwager/fierce.gitChuyển vào thư mục fierce và cài đặt các yêu cầu với:

python -m pip install -r requirements.txt Công cụ Fierce trên Linux

Công cụ Fierce trên Linux

Để liệt kê subdomain bằng Fierce, thực hiện:

fierce --domain exapmpledomain.comĐể biết thêm thông tin về cách sử dụng lệnh fierce, chạy lệnh này:

fierce -h5. assetfinder

assetfinder là một công cụ dựa trên Golang được sử dụng để liệt kê subdomain trên Linux. Nó phát hiện subdomain bằng cách tìm kiếm các nguồn công khai như Common Crawl, DNSdumpster và VirusTotal.

Để cài đặt công cụ này, hãy đảm bảo rằng bạn đã cài đặt Go trên máy tính Linux của mình trước. Sau đó, chạy:

go get -u github.com/tomnomnom/assetfinderTrên Kali Linux, bạn có thể cài đặt assetfinder bằng cách chạy:

sudo apt install assetfinderĐây là cú pháp để sử dụng assetfinder để khám phá subdomain:

assetfinder exampledomain.comĐể biết thêm thông tin về cách sử dụng assetfinder, chạy:

assetfinder -hCông Cụ Tình Báo Mã Nguồn Mở Làm Cho Kiểm Tra Bảo Mật Dễ Dàng Hơn

Còn nhiều công cụ khác để liệt kê subdomain như Censys, subfinder và DNSdumpster. Có hàng ngàn công cụ OSINT có sẵn trên internet để giúp các chuyên gia kiểm tra thâm nhập thu thập thông tin về ứng dụng họ đang kiểm tra. Và điều tuyệt vời về các công cụ OSINT là chúng thường miễn phí và dễ sử dụng.

Hãy tìm công cụ phù hợp nhất với nhiệm vụ của bạn và tiếp tục nghiên cứu để khám phá thêm những viên ngọc mã nguồn mở.

Kết Luận

Việc liệt kê subdomain là một bước quan trọng trong giai đoạn trinh sát của kiểm tra thâm nhập web. Sử dụng các công cụ miễn phí trên Linux như Sublist3r, Amass, DNSRecon, Fierce và assetfinder có thể giúp bạn tìm ra những subdomain tiềm ẩn và nâng cao khả năng đánh giá bảo mật của mình. Hãy tiếp tục học hỏi và khám phá thêm các công cụ OSINT để tối ưu hóa quy trình kiểm tra bảo mật của bạn.

Hãy truy cập Tạp Chí Mobile để cập nhật thêm nhiều thông tin hữu ích về bảo mật và công nghệ. Nếu bạn quan tâm đến các bài viết khác về bảo mật, hãy xem thêm tại Security.

- OWASP Amass GitHub: https://github.com/owasp-amass/amass

- Sublist3r GitHub: https://github.com/aboul3la/Sublist3r

- DNSRecon GitHub: https://github.com/darkoperator/dnsrecon

- Fierce GitHub: https://github.com/mschwager/fierce

- assetfinder GitHub: https://github.com/tomnomnom/assetfinder

FAQ

1. Tại sao việc liệt kê subdomain lại quan trọng trong kiểm tra thâm nhập?

Liệt kê subdomain giúp bạn hiểu rõ hơn về phạm vi dự án và có thể phát hiện ra các lỗ hổng bảo mật tiềm ẩn trên các subdomain ít được bảo vệ.

2. Các công cụ liệt kê subdomain có miễn phí không?

Có, nhiều công cụ liệt kê subdomain như Sublist3r, Amass, DNSRecon, Fierce và assetfinder đều miễn phí và có thể dễ dàng cài đặt trên hệ điều hành Linux.

3. Làm thế nào để cài đặt Sublist3r trên Linux?

Bạn có thể cài đặt Sublist3r bằng cách chạy lệnh sudo pip install sublist3r sau khi đã cài đặt Python và Pip.

4. Có thể sử dụng Amass để làm gì ngoài liệt kê subdomain?

Amass còn có thể được sử dụng để ánh xạ mạng, liệt kê DNS và thu thập thông tin khác liên quan đến bảo mật.

5. Làm thế nào để sử dụng Fierce để liệt kê subdomain?

Bạn có thể sử dụng Fierce bằng cách chạy lệnh fierce --domain exapmpledomain.com sau khi đã cài đặt công cụ này.

6. Công cụ assetfinder có thể tìm kiếm subdomain từ những nguồn nào?

assetfinder có thể tìm kiếm subdomain từ các nguồn công khai như Common Crawl, DNSdumpster và VirusTotal.

7. Làm thế nào để tối ưu hóa quy trình kiểm tra bảo mật của mình?

Bạn có thể tối ưu hóa quy trình kiểm tra bảo mật bằng cách sử dụng nhiều công cụ OSINT khác nhau và liên tục cập nhật kiến thức về các công cụ mới và kỹ thuật kiểm tra thâm nhập.