Contents

- Tại Sao Blue Teaming Lại Quan Trọng?

- Mọi Thứ Đều Kết Nối

- Các Thành Viên Trong Đội Blue Team

- Mục Tiêu Của Đội Blue Team Là Gì?

- Blue Teaming Hoạt Động Như Thế Nào?

- Ngăn Chặn Sự Cố

- Phản Ứng Sự Cố

- Mô Hình Hóa Mối Đe Dọa

- Blue teaming là gì?

- Tại sao blue teaming lại quan trọng?

- Ai là thành viên của đội blue team?

- Mục tiêu của đội blue team là gì?

- Blue teaming hoạt động như thế nào?

- Làm thế nào để ngăn chặn các cuộc tấn công mạng?

- Làm thế nào để phản ứng với một sự cố bảo mật?

- Blue Teaming Mạnh Mẽ Là Chủ Động

Trong thế giới công nghệ hiện đại, việc bảo vệ thông tin và dữ liệu trở nên vô cùng quan trọng. Blue teaming là một phần không thể thiếu trong việc tạo dựng và bảo vệ môi trường an ninh, đồng thời ứng phó với các sự cố an ninh. Những người vận hành an ninh mạng trong đội blue team rất giỏi trong việc giám sát và phát hiện các lỗ hổng bảo mật, dù là sẵn có hay do kẻ tấn công gây ra. Họ quản lý các sự cố an ninh và sử dụng bài học rút ra để củng cố môi trường chống lại các cuộc tấn công trong tương lai.

Tại Sao Blue Teaming Lại Quan Trọng?

Các sản phẩm và dịch vụ được xây dựng trên nền tảng công nghệ không miễn nhiễm với các cuộc tấn công mạng. Trách nhiệm bảo vệ người dùng khỏi các cuộc tấn công mạng nội bộ hoặc bên ngoài, có thể xâm phạm dữ liệu hoặc tài sản của họ, trước hết thuộc về các nhà cung cấp công nghệ. Người dùng công nghệ cũng chia sẻ trách nhiệm này, nhưng họ có rất ít khả năng để bảo vệ một sản phẩm hoặc dịch vụ có hệ thống bảo mật kém.

Người dùng thông thường không thể thuê một bộ phận chuyên gia IT để thiết kế kiến trúc bảo mật hoặc triển khai các tính năng nâng cao bảo mật của họ. Đó là trách nhiệm của các công ty hoạt động trong lĩnh vực phần cứng và cơ sở hạ tầng mạng.

Các tổ chức quy định như Viện Tiêu Chuẩn và Công Nghệ Quốc Gia (NIST) cũng đóng vai trò của mình. Ví dụ, NIST thiết kế các khung công tác bảo mật mạng mà các công ty sử dụng để đảm bảo các sản phẩm và dịch vụ IT đáp ứng các tiêu chuẩn bảo mật.

Mọi Thứ Đều Kết Nối

Người phụ nữ sử dụng Wi-Fi trong cửa hàng

Người phụ nữ sử dụng Wi-Fi trong cửa hàng

Mọi người đều kết nối với internet thông qua phần cứng và cơ sở hạ tầng mạng (hãy nghĩ đến máy tính xách tay và Wi-Fi của bạn). Các hoạt động giao tiếp và kinh doanh quan trọng được xây dựng trên những cơ sở hạ tầng này, vì vậy mọi thứ đều kết nối với nhau. Ví dụ, bạn chụp và lưu ảnh trên điện thoại của mình. Bạn sao lưu những tệp này lên đám mây. Sau đó, các ứng dụng mạng xã hội trên điện thoại của bạn giúp bạn chia sẻ những khoảnh khắc với gia đình và bạn bè.

Các ứng dụng ngân hàng và nền tảng thanh toán giúp bạn thanh toán mà không cần phải xếp hàng tại ngân hàng hoặc gửi séc qua đường bưu điện, và bạn có thể nộp thuế trực tuyến. Tất cả những điều này diễn ra trên các nền tảng mà bạn kết nối thông qua công nghệ truyền thông không dây được tích hợp trong điện thoại hoặc máy tính xách tay.

Nếu một hacker có thể xâm nhập vào thiết bị hoặc mạng không dây của bạn, họ có thể đánh cắp ảnh riêng tư của bạn, thông tin đăng nhập ngân hàng và các tài liệu nhận dạng. Họ thậm chí có thể giả mạo bạn và đánh cắp thông tin từ những người trong vòng kết nối xã hội của bạn. Họ có thể bán kho tàng thông tin bị đánh cắp này cho các hacker khác hoặc yêu cầu bạn chuộc lại.

Tệ hơn nữa, chu kỳ không kết thúc với một cuộc tấn công. Việc trở thành nạn nhân của một cuộc tấn công không có nghĩa là các kẻ tấn công khác sẽ tránh bạn. Khả năng cao là nó làm bạn trở thành một nam châm. Vì vậy, tốt nhất là ngăn chặn các cuộc tấn công ngay từ đầu. Và nếu việc ngăn chặn không hiệu quả, thì điều quan trọng là phải hạn chế thiệt hại và ngăn chặn các cuộc tấn công trong tương lai. Về phần mình, bạn có thể hạn chế tiếp xúc với bảo mật đa lớp. Công ty ủy thác nhiệm vụ này cho đội blue team của họ.

Các Thành Viên Trong Đội Blue Team

Cầu thủ bóng đá mặc áo xanh

Cầu thủ bóng đá mặc áo xanh

Đội blue team bao gồm các nhà vận hành an ninh kỹ thuật và phi kỹ thuật với các vai trò và trách nhiệm cụ thể. Tuy nhiên, đội blue team có thể lớn đến mức có các nhóm con gồm nhiều nhà vận hành. Đôi khi, các vai trò có thể chồng chéo. Các bài tập đội đỏ vs. đội xanh thường có các thành viên sau:

- Đội blue team lập kế hoạch các hoạt động phòng thủ và phân công vai trò và trách nhiệm cho các nhà vận hành khác trong đội blue cell.

- Đội blue cell bao gồm các nhà vận hành đứng đầu phòng thủ.

- Các đại lý đáng tin cậy là những người biết về cuộc tấn công hoặc thậm chí thuê đội red team ngay từ đầu. Mặc dù có kiến thức trước về bài tập, các đại lý đáng tin cậy vẫn trung lập. Họ không can thiệp vào công việc của đội red team hoặc tư vấn cho phòng thủ.

- Đội white cell bao gồm các nhà vận hành hoạt động như bộ đệm và liên lạc với cả hai đội. Họ là trọng tài đảm bảo các hoạt động của đội blue team và đội red team không gây ra vấn đề ngoài phạm vi tham gia.

- Các nhà quan sát là những người có công việc là theo dõi. Họ xem cuộc tham gia diễn ra và ghi lại các quan sát của mình. Các nhà quan sát trung lập. Trong hầu hết các trường hợp, họ thậm chí không biết ai thuộc đội blue team hay đội red team.

- Đội red team bao gồm các nhà vận hành thực hiện cuộc tấn công vào kiến trúc bảo mật mục tiêu. Công việc của họ là tìm ra các lỗ hổng, khai thác các lỗ hổng trong phòng thủ và cố gắng vượt qua đội blue team.

Mục Tiêu Của Đội Blue Team Là Gì?

Mục tiêu của bất kỳ đội blue team nào sẽ phụ thuộc vào môi trường bảo mật mà họ đang ở và tình trạng của kiến trúc bảo mật của công ty. Tuy nhiên, đội blue team thường có bốn mục tiêu chính:

- Xác định và kiểm soát các mối đe dọa.

- Loại bỏ các mối đe dọa.

- Bảo vệ và khôi phục các tài sản bị đánh cắp.

- Ghi lại và xem xét các sự cố để cải thiện phản ứng với các mối đe dọa trong tương lai.

Blue Teaming Hoạt Động Như Thế Nào?

Ảnh hai hacker sử dụng máy tính

Ảnh hai hacker sử dụng máy tính

Trong hầu hết các tổ chức, các nhà vận hành đội blue team làm việc trong Trung Tâm Hoạt Động Bảo Mật (SOC). SOC là nơi các chuyên gia bảo mật mạng điều hành nền tảng bảo mật của công ty và nơi họ giám sát và xử lý các sự cố bảo mật. SOC cũng là nơi các nhà vận hành hỗ trợ nhân viên phi kỹ thuật và người dùng tài nguyên của công ty.

Ngăn Chặn Sự Cố

Đội blue team chịu trách nhiệm hiểu và tạo bản đồ phạm vi của môi trường bảo mật. Họ cũng ghi nhận tất cả các tài sản trong môi trường, người dùng của chúng và tình trạng của những tài sản đó. Với kiến thức này, đội sẽ đưa ra các biện pháp để ngăn chặn các cuộc tấn công và sự cố.

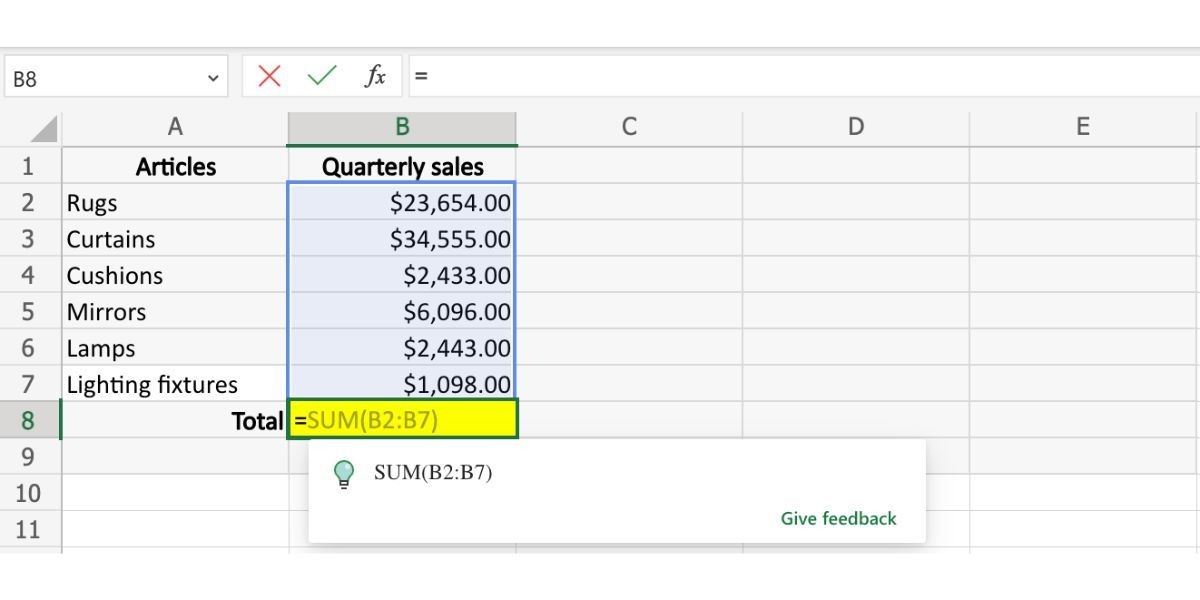

Một số biện pháp mà các nhà vận hành đội blue team thực hiện để ngăn chặn sự cố bao gồm thiết lập quyền quản trị. Cách này, những người không được phép sẽ không có quyền truy cập vào các tài nguyên mà họ không nên có ngay từ đầu. Biện pháp này hiệu quả trong việc hạn chế di chuyển ngang nếu một kẻ tấn công xâm nhập.

Ngoài việc hạn chế quyền quản trị, ngăn chặn sự cố còn bao gồm mã hóa toàn bộ ổ đĩa, thiết lập mạng riêng ảo, tường lửa, đăng nhập an toàn và xác thực. Nhiều đội blue team còn triển khai các kỹ thuật lừa đảo, đặt bẫy với các tài sản giả để bắt kẻ tấn công trước khi chúng gây thiệt hại.

Phản Ứng Sự Cố

Phản ứng sự cố đề cập đến cách đội blue team phát hiện, xử lý và khôi phục sau một vụ xâm nhập. Nhiều sự cố kích hoạt cảnh báo bảo mật, và không thể phản ứng với từng cảnh báo. Vì vậy, đội blue team phải thiết lập bộ lọc cho những gì được coi là sự cố.

Thông thường, họ làm điều này bằng cách triển khai hệ thống quản lý thông tin và sự kiện bảo mật (SIEM). SIEM thông báo cho các nhà vận hành đội blue team khi các sự kiện bảo mật, chẳng hạn như đăng nhập không được phép kèm theo các nỗ lực truy cập vào các tệp nhạy cảm, xảy ra. Thường thì khi nhận được thông báo từ SIEM, một hệ thống tự động sẽ xem xét mối đe dọa và nâng cấp lên cho một nhà vận hành con người nếu cần thiết.

Các nhà vận hành đội blue team thường phản ứng với các sự cố bằng cách cô lập hệ thống bị xâm nhập và loại bỏ mối đe dọa. Phản ứng sự cố có thể có nghĩa là tắt tất cả các khóa truy cập trong trường hợp truy cập không được phép, phát hành thông cáo báo chí trong trường hợp sự cố ảnh hưởng đến khách hàng và phát hành bản vá. Sau đó, đội sẽ thực hiện kiểm toán pháp y sau vụ xâm nhập để thu thập bằng chứng giúp ngăn chặn sự lặp lại.

Mô Hình Hóa Mối Đe Dọa

Mô hình hóa mối đe dọa là khi các nhà vận hành sử dụng các lỗ hổng đã biết để mô phỏng một cuộc tấn công. Đội sẽ tạo ra một kịch bản để phản ứng với các mối đe dọa và giao tiếp với các bên liên quan. Vì vậy, khi một cuộc tấn công thực sự xảy ra, đội blue team đã có kế hoạch về cách họ sẽ ưu tiên các tài sản hoặc phân bổ nhân lực và tài nguyên cho phòng thủ. Tất nhiên, mọi thứ hiếm khi diễn ra đúng như kế hoạch. Tuy nhiên, việc có một mô hình mối đe dọa giúp các nhà vận hành đội blue team giữ được cái nhìn tổng quan.

Blue teaming là gì?

Blue teaming là quá trình tạo dựng và bảo vệ môi trường an ninh, đồng thời ứng phó với các sự cố an ninh có thể đe dọa môi trường đó.

Tại sao blue teaming lại quan trọng?

Blue teaming quan trọng vì nó giúp bảo vệ các sản phẩm và dịch vụ công nghệ khỏi các cuộc tấn công mạng, đảm bảo an toàn cho dữ liệu và tài sản của người dùng.

Ai là thành viên của đội blue team?

Đội blue team bao gồm các nhà vận hành an ninh kỹ thuật và phi kỹ thuật, với các vai trò như blue cell, trusted agents, white cell, observers, và red team.

Mục tiêu của đội blue team là gì?

Mục tiêu của đội blue team bao gồm xác định và kiểm soát các mối đe dọa, loại bỏ các mối đe dọa, bảo vệ và khôi phục các tài sản bị đánh cắp, và ghi lại và xem xét các sự cố để cải thiện phản ứng với các mối đe dọa trong tương lai.

Blue teaming hoạt động như thế nào?

Blue teaming hoạt động thông qua việc giám sát và quản lý các sự cố bảo mật trong Trung Tâm Hoạt Động Bảo Mật (SOC), bao gồm các biện pháp ngăn chặn sự cố, phản ứng sự cố và mô hình hóa mối đe dọa.

Làm thế nào để ngăn chặn các cuộc tấn công mạng?

Để ngăn chặn các cuộc tấn công mạng, bạn có thể sử dụng các biện pháp bảo mật đa lớp, mã hóa toàn bộ ổ đĩa, thiết lập mạng riêng ảo, tường lửa, đăng nhập an toàn và xác thực.

Làm thế nào để phản ứng với một sự cố bảo mật?

Để phản ứng với một sự cố bảo mật, bạn cần cô lập hệ thống bị xâm nhập, loại bỏ mối đe dọa, và thực hiện kiểm toán pháp y để thu thập bằng chứng và ngăn chặn sự lặp lại.

Blue Teaming Mạnh Mẽ Là Chủ Động

Công việc mà các nhà vận hành đội blue team làm đảm bảo dữ liệu của bạn được an toàn và bạn có thể sử dụng công nghệ một cách an toàn. Tuy nhiên, một cảnh quan bảo mật mạng thay đổi nhanh chóng có nghĩa là một đội blue team không thể ngăn chặn hoặc loại bỏ mọi mối đe dọa. Họ cũng không thể làm cứng hệ thống quá mức; nó có thể trở nên không thể sử dụng được. Điều họ có thể làm là chấp nhận một mức độ rủi ro chấp nhận được và làm việc với đội red team để liên tục cải thiện bảo mật.