Contents

- Hiểu Về Tấn Công Đảo Ngược Mô Hình Mạng Neural

- Bí Mật Của AI

- Tạo Mô Hình Đảo Ngược

- Điều Gì Làm Cho Điều Này Trở Nên Khả Thi?

- Tấn Công Đảo Ngược Có Thể Được Sử Dụng Chống Lại Bạn Như Thế Nào

- Làm Gì Để Bảo Vệ Chống Lại Các Tấn Công Đảo Ngược?

- Làm Thế Nào Để Bảo Vệ Bản Thân Chống Lại Các Tấn Công Đảo Ngược

- Bảo Vệ Thông Tin Cá Nhân Trong Thời Đại AI

Trong thời đại công nghệ hiện nay, trí tuệ nhân tạo (AI) và các mạng neural đang trở thành công cụ mạnh mẽ trong nhiều lĩnh vực. Tuy nhiên, bên cạnh những lợi ích, chúng cũng mang lại những mối đe dọa tiềm ẩn như tấn công đảo ngược mô hình mạng neural. Bài viết này sẽ giúp bạn hiểu rõ hơn về loại tấn công này, cách thức hoạt động và các biện pháp bảo vệ thông tin cá nhân của bạn.

Hiểu Về Tấn Công Đảo Ngược Mô Hình Mạng Neural

Mạng neural là “bộ não” đằng sau các hệ thống AI hiện đại, chịu trách nhiệm cho các chức năng ấn tượng như nhận diện giọng nói, chatbot nhân tính hóa và AI tạo nội dung. Mạng neural là một tập hợp các thuật toán được thiết kế để nhận diện mẫu, suy nghĩ và thậm chí học hỏi như bộ não con người.

Bí Mật Của AI

Giống như bộ não con người, mạng neural có thể giữ bí mật. Những bí mật này là dữ liệu mà người dùng đã cung cấp. Trong một cuộc tấn công đảo ngược mô hình, tin tặc sử dụng đầu ra của mạng neural (như câu trả lời từ chatbot) để phản hồi lại đầu vào (thông tin bạn đã cung cấp).

Để thực hiện cuộc tấn công, tin tặc sử dụng mô hình học máy riêng của họ gọi là “mô hình đảo ngược”. Mô hình này được thiết kế như một hình ảnh phản chiếu, được huấn luyện không trên dữ liệu gốc mà trên đầu ra do mục tiêu tạo ra.

Mục đích của mô hình đảo ngược là dự đoán các đầu vào – dữ liệu gốc, thường là thông tin nhạy cảm mà bạn đã cung cấp cho chatbot.

Tạo Mô Hình Đảo Ngược

Việc tạo mô hình đảo ngược có thể được coi như việc tái tạo lại một tài liệu đã bị xé nhỏ. Nhưng thay vì ghép lại các mảnh giấy, đó là việc ghép lại câu chuyện từ các phản hồi của mô hình mục tiêu.

Mô hình đảo ngược học ngôn ngữ của các đầu ra mạng neural. Nó tìm kiếm các dấu hiệu đặc trưng, với thời gian, tiết lộ bản chất của các đầu vào. Với mỗi dữ liệu mới và mỗi phản hồi mà nó phân tích, nó dự đoán tốt hơn thông tin bạn cung cấp.

Quá trình này là một vòng lặp liên tục của giả thuyết và thử nghiệm. Với đủ đầu ra, mô hình đảo ngược có thể suy ra chính xác một hồ sơ chi tiết về bạn, ngay cả từ dữ liệu tưởng chừng như vô hại.

Quá trình của mô hình đảo ngược là một trò chơi kết nối các điểm. Mỗi dữ liệu bị rò rỉ qua tương tác cho phép mô hình hình thành một hồ sơ, và với đủ thời gian, hồ sơ mà nó tạo ra là chi tiết không ngờ.

Cuối cùng, các thông tin về hoạt động, sở thích và danh tính của người dùng được tiết lộ. Những thông tin này không được dự định để công khai hoặc tiết lộ.

Điều Gì Làm Cho Điều Này Trở Nên Khả Thi?

Trong các mạng neural, mỗi truy vấn và phản hồi là một điểm dữ liệu. Những kẻ tấn công có kỹ năng triển khai các phương pháp thống kê tiên tiến để phân tích các điểm dữ liệu này và tìm kiếm các mối tương quan và mẫu mà con người không thể nhận thấy.

Các kỹ thuật như phân tích hồi quy (kiểm tra mối quan hệ giữa hai biến) để dự đoán giá trị của đầu vào dựa trên đầu ra bạn nhận được.

Tin tặc sử dụng các thuật toán học máy trong mô hình đảo ngược của họ để tinh chỉnh dự đoán của mình. Họ lấy đầu ra từ chatbot và đưa vào các thuật toán của mình để huấn luyện chúng xấp xỉ hàm nghịch đảo của mạng neural mục tiêu.

Nói một cách đơn giản, “hàm nghịch đảo” đề cập đến cách mà tin tặc đảo ngược dòng dữ liệu từ đầu ra đến đầu vào. Mục tiêu của kẻ tấn công là huấn luyện các mô hình đảo ngược của họ để thực hiện nhiệm vụ ngược lại của mạng neural gốc.

Về cơ bản, đây là cách họ tạo ra một mô hình mà, chỉ với đầu ra, cố gắng tính toán đầu vào phải là gì.

Tấn Công Đảo Ngược Có Thể Được Sử Dụng Chống Lại Bạn Như Thế Nào

Một người phụ nữ chăm sóc con bệnh trong khi cầm điện thoại thông minh và ghi chú

Một người phụ nữ chăm sóc con bệnh trong khi cầm điện thoại thông minh và ghi chú

Hãy tưởng tượng bạn đang sử dụng một công cụ đánh giá sức khỏe trực tuyến phổ biến. Bạn nhập vào các triệu chứng, tình trạng sức khỏe trước đây, thói quen ăn uống và thậm chí là sử dụng thuốc để có cái nhìn sâu hơn về sức khỏe của mình.

Đó là thông tin nhạy cảm và cá nhân.

Với một cuộc tấn công đảo ngược nhắm vào hệ thống AI bạn đang sử dụng, tin tặc có thể sử dụng lời khuyên chung mà chatbot đưa ra để suy ra lịch sử y tế cá nhân của bạn. Ví dụ, câu trả lời từ chatbot có thể như sau:

Kháng thể kháng nhân (ANA) có thể được sử dụng để chỉ ra sự hiện diện của các bệnh tự miễn như Lupus.

Mô hình đảo ngược có thể dự đoán rằng người dùng mục tiêu đang hỏi về một tình trạng tự miễn. Với nhiều thông tin và nhiều phản hồi hơn, tin tặc có thể suy ra rằng mục tiêu có một tình trạng sức khỏe nghiêm trọng. Đột nhiên, công cụ trực tuyến hữu ích trở thành một lỗ hổng kỹ thuật số vào sức khỏe cá nhân của bạn.

Làm Gì Để Bảo Vệ Chống Lại Các Tấn Công Đảo Ngược?

Có thể xây dựng một pháo đài xung quanh dữ liệu cá nhân của chúng ta? Điều này phức tạp. Những người phát triển mạng neural có thể làm cho việc thực hiện các cuộc tấn công đảo ngược mô hình trở nên khó khăn hơn bằng cách thêm các lớp bảo mật và che giấu cách thức hoạt động của chúng. Dưới đây là một số kỹ thuật được sử dụng để bảo vệ người dùng:

- Quyền riêng tư vi phân: Đảm bảo rằng đầu ra của AI đủ “nhiễu” để che giấu các điểm dữ liệu cá nhân. Điều này giống như thì thầm trong đám đông – lời nói của bạn bị mất trong tiếng ồn chung của những người xung quanh.

- Tính toán đa bên: Kỹ thuật này giống như một nhóm làm việc trên một dự án bí mật bằng cách chỉ chia sẻ kết quả của các nhiệm vụ cá nhân, không phải chi tiết nhạy cảm. Nó cho phép nhiều hệ thống xử lý dữ liệu cùng nhau mà không tiết lộ dữ liệu người dùng cá nhân cho mạng lưới hoặc lẫn nhau.

- Học liên kết: Liên quan đến việc huấn luyện AI trên nhiều thiết bị, trong khi vẫn giữ dữ liệu người dùng cá nhân tại địa phương. Điều này giống như một dàn hợp xướng cùng hát; bạn có thể nghe thấy mọi giọng nói, nhưng không thể cô lập hoặc xác định từng giọng nói riêng lẻ.

Mặc dù các giải pháp này nhìn chung hiệu quả, việc bảo vệ chống lại các cuộc tấn công đảo ngược là một trò chơi mèo vờn chuột. Khi các biện pháp phòng thủ được cải thiện, các kỹ thuật để vượt qua chúng cũng vậy. Trách nhiệm, do đó, rơi vào các công ty và nhà phát triển thu thập và lưu trữ dữ liệu của chúng ta, nhưng có những cách bạn có thể tự bảo vệ mình.

Làm Thế Nào Để Bảo Vệ Bản Thân Chống Lại Các Tấn Công Đảo Ngược

Mạng neural AI

Mạng neural AI

Tương đối mà nói, mạng neural và công nghệ AI vẫn còn ở giai đoạn đầu. Cho đến khi các hệ thống này trở nên hoàn hảo, trách nhiệm bảo vệ dữ liệu thuộc về người dùng như một tuyến phòng thủ đầu tiên.

Dưới đây là một số mẹo để giảm nguy cơ trở thành nạn nhân của một cuộc tấn công đảo ngược:

- Chia Sẻ Chọn Lọc: Đối xử với thông tin cá nhân của bạn như một công thức gia đình bí mật. Hãy chọn lọc về việc chia sẻ nó với ai, đặc biệt khi điền vào các mẫu trực tuyến và tương tác với chatbot. Hãy đặt câu hỏi về tính cần thiết của từng mảnh dữ liệu được yêu cầu từ bạn. Nếu bạn không muốn chia sẻ thông tin đó với một người lạ, đừng chia sẻ với chatbot.

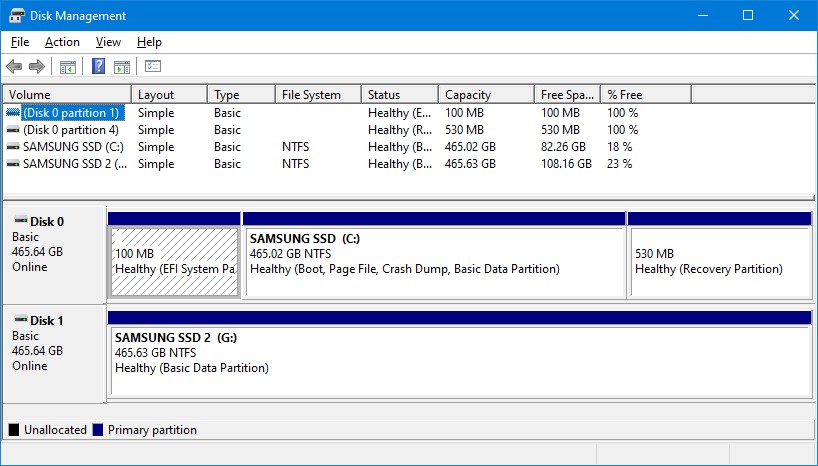

- Cập Nhật Phần Mềm: Các bản cập nhật cho phần mềm giao diện, trình duyệt và thậm chí hệ điều hành của bạn được thiết kế để giữ an toàn cho bạn. Trong khi các nhà phát triển đang bận rộn bảo vệ các mạng neural, bạn cũng có thể giảm nguy cơ bị đánh cắp dữ liệu bằng cách thường xuyên áp dụng các bản vá và cập nhật.

- Giữ Thông Tin Cá Nhân Riêng Tư: Bất cứ khi nào một ứng dụng hoặc chatbot yêu cầu chi tiết cá nhân, hãy dừng lại và xem xét ý định của họ. Nếu thông tin được yêu cầu dường như không liên quan đến dịch vụ được cung cấp, có lẽ nó thực sự không cần thiết.

Bạn sẽ không cung cấp thông tin nhạy cảm như sức khỏe, tài chính hoặc danh tính cho một người quen mới chỉ vì họ nói rằng họ cần nó. Tương tự, hãy đánh giá thông tin nào thực sự cần thiết cho một ứng dụng hoạt động và chọn không chia sẻ thêm.

-

Tấn công đảo ngược mô hình mạng neural là gì?

Tấn công đảo ngược mô hình mạng neural là một kỹ thuật mà tin tặc sử dụng để suy ra thông tin đầu vào từ đầu ra của một mạng neural, thường là thông tin nhạy cảm mà người dùng đã cung cấp. -

Làm thế nào để tin tặc tạo ra mô hình đảo ngược?

Tin tặc tạo ra mô hình đảo ngược bằng cách sử dụng đầu ra của mạng neural mục tiêu để huấn luyện mô hình của họ, nhằm dự đoán đầu vào ban đầu. -

Các kỹ thuật bảo vệ nào có thể được sử dụng chống lại các cuộc tấn công đảo ngược?

Các kỹ thuật bảo vệ bao gồm quyền riêng tư vi phân, tính toán đa bên và học liên kết, giúp che giấu dữ liệu cá nhân và bảo vệ người dùng. -

Người dùng có thể làm gì để bảo vệ thông tin cá nhân của mình?

Người dùng nên chia sẻ thông tin một cách chọn lọc, cập nhật phần mềm thường xuyên và giữ thông tin cá nhân riêng tư, chỉ chia sẻ khi thực sự cần thiết. -

Tại sao việc bảo vệ chống lại các cuộc tấn công đảo ngược lại khó khăn?

Việc bảo vệ chống lại các cuộc tấn công đảo ngược là khó khăn vì đây là một trò chơi mèo vờn chuột, với các kỹ thuật tấn công liên tục được cải tiến để vượt qua các biện pháp phòng thủ. -

Mạng neural có thể tiết lộ thông tin cá nhân như thế nào?

Mạng neural có thể tiết lộ thông tin cá nhân thông qua các đầu ra của chúng, mà tin tặc có thể sử dụng để suy ra thông tin đầu vào nhạy cảm. -

Tầm quan trọng của việc cập nhật phần mềm trong việc bảo vệ dữ liệu là gì?

Cập nhật phần mềm giúp vá các lỗ hổng bảo mật và giảm nguy cơ bị tấn công, bao gồm cả các cuộc tấn công đảo ngược mô hình mạng neural.

Tạp Chí Mobile luôn cập nhật những thông tin mới nhất về công nghệ và bảo mật. Để biết thêm thông tin về các chủ đề liên quan đến Tech, hãy truy cập đây.

Bảo Vệ Thông Tin Cá Nhân Trong Thời Đại AI

Thông tin cá nhân của chúng ta là tài sản quý giá nhất. Bảo vệ nó đòi hỏi sự cảnh giác, cả trong cách chúng ta chọn chia sẻ thông tin và trong việc phát triển các biện pháp bảo mật cho các dịch vụ chúng ta sử dụng.

Nhận thức về các mối đe dọa này và thực hiện các bước như được nêu trong bài viết này góp phần tạo nên một hàng phòng thủ mạnh mẽ hơn chống lại các vector tấn công tưởng chừng như vô hình này.

Hãy cam kết cho một tương lai mà thông tin riêng tư của chúng ta vẫn chỉ là riêng tư.