Contents

- Công Thức Toán Học Được Sử Dụng Trong An Ninh Mạng Như Thế Nào?

- Phương Pháp Lọc Được Sử Dụng Như Thế Nào?

- Phương Pháp Mở Rộng Là Gì?

- Tận Dụng Khả Năng Sai Số

- Mô Hình Markov Trong Kỹ Thuật Xã Hội

- Ví Dụ Về Lý Thuyết Trò Chơi

- Giai Đoạn Mô Hình Hóa

- Toán Học Trong Mã Hóa Và Phương Pháp Mã Hóa

- Tôi Có Thực Sự Cần Biết Toán Học Không?

- Kết Luận

Trong thế giới công nghệ, việc sử dụng các hệ điều hành và ứng dụng hàng ngày có vẻ đơn giản, nhưng đằng sau đó là những công trình phức tạp mà người dùng thường không nhận ra. Tuy nhiên, với những chuyên gia trong lĩnh vực an ninh mạng, toán học vẫn đóng vai trò quan trọng. Vậy tại sao toán học lại quan trọng trong an ninh mạng và nó được ứng dụng như thế nào?

Công Thức Toán Học Được Sử Dụng Trong An Ninh Mạng Như Thế Nào?

Toán học, cùng với các công thức, thuật toán và lý thuyết, đã góp phần tạo nên máy tính như chúng ta biết ngày nay. Để trở thành một chuyên gia an ninh mạng giỏi, bạn cần phải hiểu rõ về toán học.

Phương Pháp Lọc Được Sử Dụng Như Thế Nào?

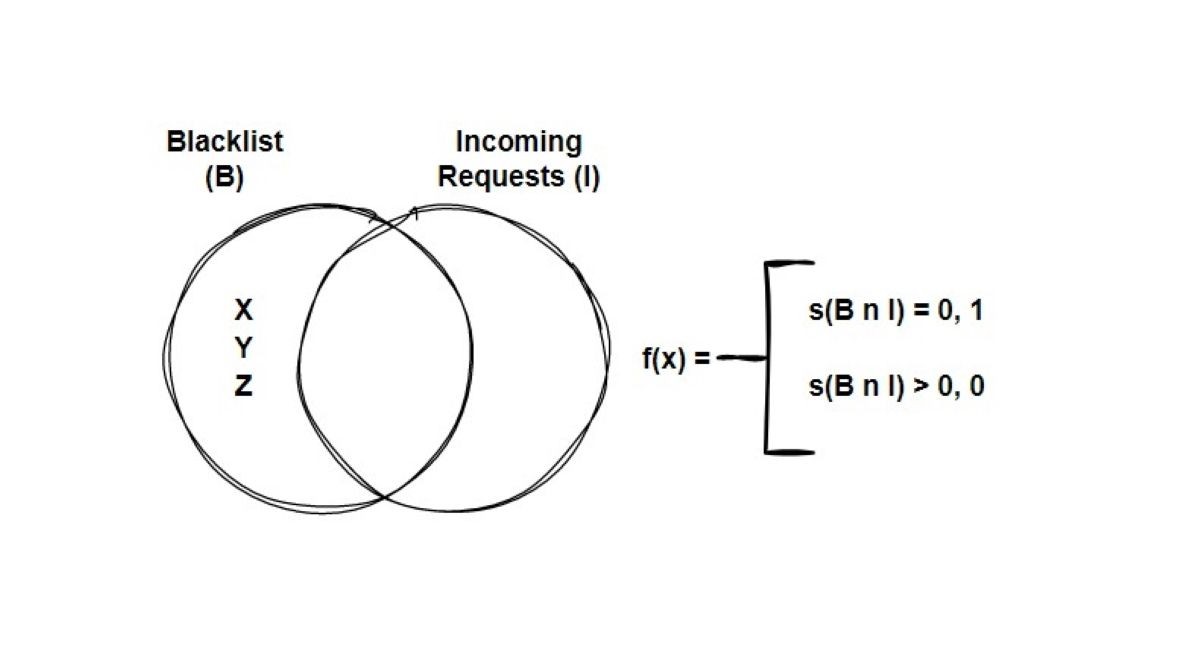

Phương pháp lọc được sử dụng rộng rãi trong nhiều vấn đề khác nhau. Trong an ninh mạng, chúng ta có thể xem xét việc sử dụng danh sách đen (blacklisting) là một ví dụ điển hình.

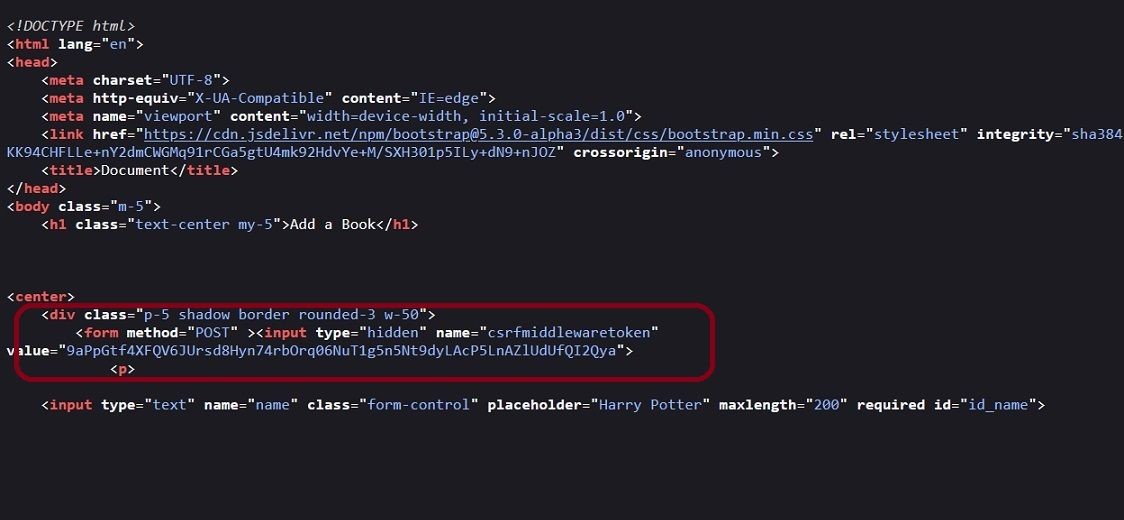

Giả sử bạn muốn sử dụng logic danh sách đen để chặn các địa chỉ IP trong tường lửa. Hệ thống bạn tạo ra sẽ gửi yêu cầu đến cơ chế kiểm soát và tìm kiếm địa chỉ IP của gói tin trong danh sách. Nếu địa chỉ IP của gói tin có trong danh sách này, hệ thống sẽ không cho phép gói tin đi qua. Biểu diễn toán học của các thao tác này như sau:

Biểu đồ phương pháp lọc địa chỉ IP

Biểu đồ phương pháp lọc địa chỉ IP

Như bạn thấy từ biểu đồ, nếu kết quả theo hàm f(x) là 1, gói tin được phép đi qua; ngược lại thì không. Bằng cách này, bạn có thể lọc các yêu cầu và chỉ cho phép các địa chỉ IP mong muốn đi qua.

Phương Pháp Mở Rộng Là Gì?

Để đảm bảo an ninh của một hệ thống, hệ thống đó phải có khả năng mở rộng. Để xem xét phương pháp mở rộng từ góc độ bảo mật, chúng ta hãy xem xét một máy chủ web. Mục tiêu là tính toán khối lượng công việc trên máy chủ web một cách lý thuyết.

Để hiểu khối lượng công việc trên máy chủ web, bạn cần xem xét một câu hỏi quan trọng: nếu thời gian trung bình giữa các yêu cầu đến là 100 ms (mili giây), trung bình có bao nhiêu yêu cầu được nhận trong một giây?

Để mô tả điều này bằng toán học, hãy đặt tên cho giá trị chưa biết. Ví dụ, hãy để T là biến ngẫu nhiên đại diện cho thời gian giữa các yêu cầu đến máy chủ.

Kết quả là, bằng cách mở rộng 100 ms thành 1 ms, bạn sẽ có 0.01 yêu cầu trên mỗi đơn vị thời gian ms. Điều này có nghĩa là bạn có thể nhận trung bình 10 yêu cầu trong 1000 ms.

Tận Dụng Khả Năng Sai Số

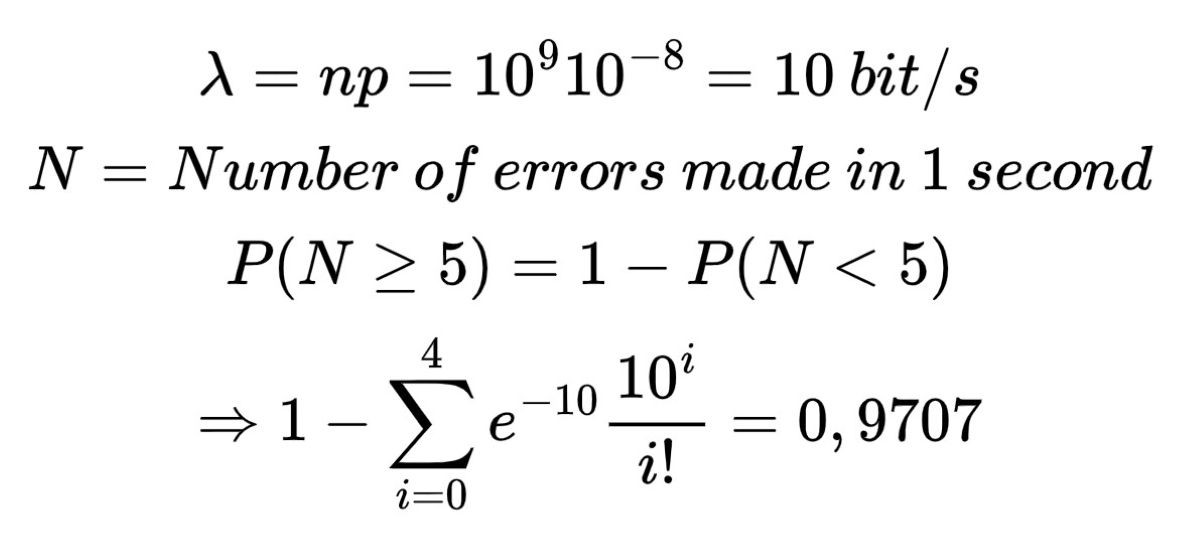

Bạn có thể cần biết tỷ lệ phần trăm kết quả do sản phẩm Quản lý Thông tin và Sự kiện Bảo mật (SIEM) tạo ra là “Sai Dương”. Các sản phẩm SIEM là một trong những ví dụ đơn giản nhất về việc sử dụng xác suất sai số. Tất nhiên, ngay cả trong các bài kiểm tra xâm nhập, bạn cũng có thể tận dụng khả năng sai số và xem xét một vectơ tấn công dựa trên kết quả có sẵn. Hãy xem một ví dụ.

Xác suất sai số khi truyền các số nhị phân qua mạng máy tính hoạt động với tốc độ một tỷ bit mỗi giây là khoảng 10 lũy thừa trừ 8. Xác suất có năm hoặc nhiều hơn sai số trong một giây là bao nhiêu?

Tính toán khả năng sai số

Tính toán khả năng sai số

Việc tìm ra và giảm thiểu các khả năng sai số này sẽ giúp bạn có ý tưởng để tạo ra một hệ thống mạnh mẽ và an toàn hơn.

Mô Hình Markov Trong Kỹ Thuật Xã Hội

Mô hình Markov là một mô hình thống kê về sự chuyển đổi giữa các nút. Nói cách khác, nếu bạn áp dụng mô hình Markov cho các tweet của một người dùng Twitter, bạn có thể tạo ra một tweet mới từ các từ mà người dùng đó đã sử dụng trước đây. Đây là một mẫu mà nhiều công cụ tạo tweet cũng sử dụng. Từ góc độ an ninh mạng, kẻ tấn công có thể sử dụng phương pháp này cho các cuộc tấn công kỹ thuật xã hội.

Ví dụ, nếu một kẻ tấn công có thể thu thập các tin nhắn của một người, chúng có thể sử dụng các tin nhắn đó để tạo ra một mô hình Markov. Kẻ tấn công có thể viết một tin nhắn theo kết quả thu được từ mô hình, và người đọc có thể nghĩ rằng đó là tin nhắn chính hãng. Điều này đúng với mọi loại tin nhắn như email và mạng xã hội, nhưng cũng đúng với các tài liệu nguy hiểm hơn như bảng sao kê ngân hàng, thư từ chính thức và tài liệu của chính phủ. Đó là lý do tại sao bạn cần biết các dấu hiệu cảnh báo lừa đảo.

Nếu bạn muốn xem cách mô hình Markov hoạt động qua một thuật toán, bạn có thể xem xét các mã trên GitHub.

Ví Dụ Về Lý Thuyết Trò Chơi

Hãy nghĩ về lý thuyết trò chơi như sự mâu thuẫn giữa tình huống thắng của một người chơi trong trò chơi và tình huống thua của các người chơi khác. Nói ngắn gọn, để thắng một trò chơi, đối thủ của bạn phải thua. Tương tự, để đối thủ của bạn thua, bạn phải thắng.

Việc có thể xem xét lý thuyết trò chơi từ góc độ an ninh mạng có thể giúp bạn đưa ra quyết định tốt nhất trong bất kỳ tình huống khủng hoảng nào. Ví dụ, hãy tưởng tượng có hai ngân hàng chính thức, ABC và XYZ.

Ngân hàng ABC sử dụng một biện pháp bảo mật cụ thể để chống lại các mối đe dọa tống tiền. Ngân hàng ABC muốn bán biện pháp bảo mật này cho ngân hàng XYZ với một khoản phí. Liệu ngân hàng XYZ có thực sự cần nhận thông tin về biện pháp bảo mật này không?

- Chi phí của thông tin = X

- Chi phí của việc không có thông tin = Y

- Giá trị của thông tin = Z

- Nếu ngân hàng mua thông tin = Z – X lợi nhuận

Nếu ngân hàng XYZ mua thông tin và không thực hiện bất kỳ hành động nào, nó sẽ phải chịu tổn thất bằng (X+Y). Và như vậy, ngân hàng XYZ có thể sử dụng dữ liệu số của mình để đưa ra quyết định phù hợp nhất sau khi xem xét tất cả các khả năng. Bạn có thể hưởng lợi từ nhiều phương pháp của lý thuyết trò chơi, đặc biệt là để thuyết phục các đơn vị được bảo vệ bởi một văn phòng an ninh mạng chưa phát triển nhận thức về toán học và cung cấp thông tin tình báo mạng về các vấn đề này.

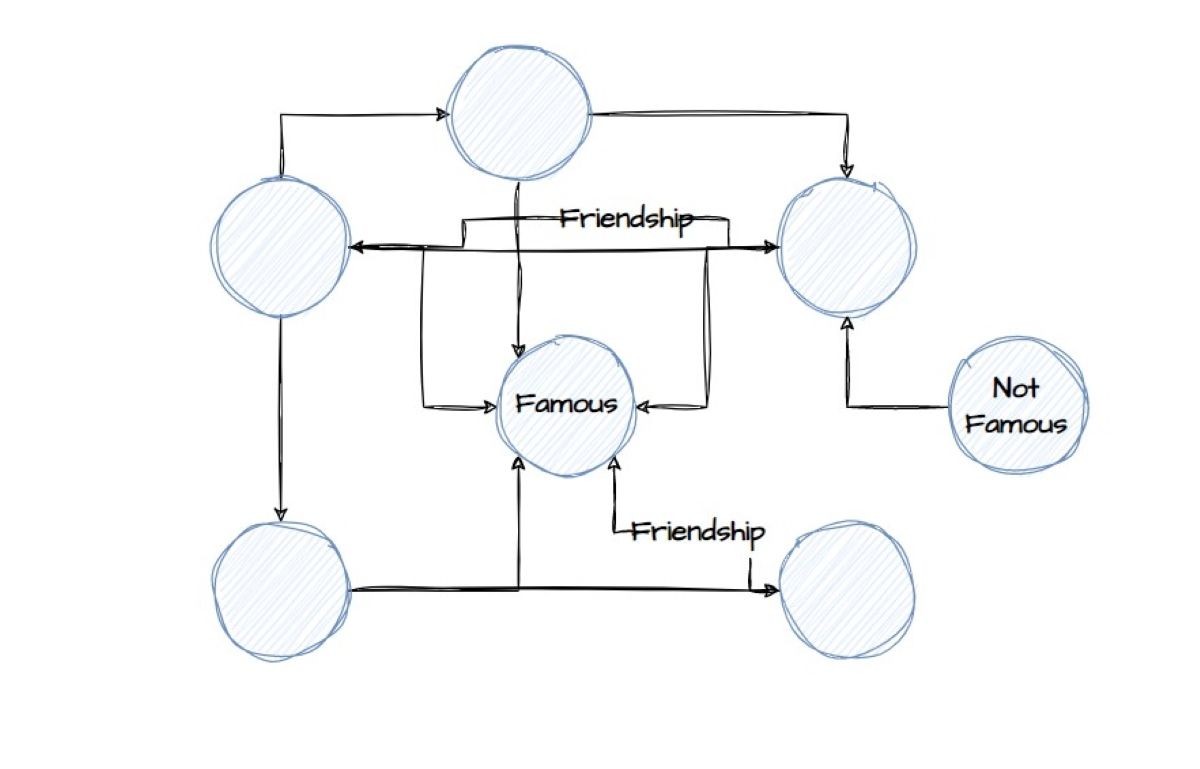

Giai Đoạn Mô Hình Hóa

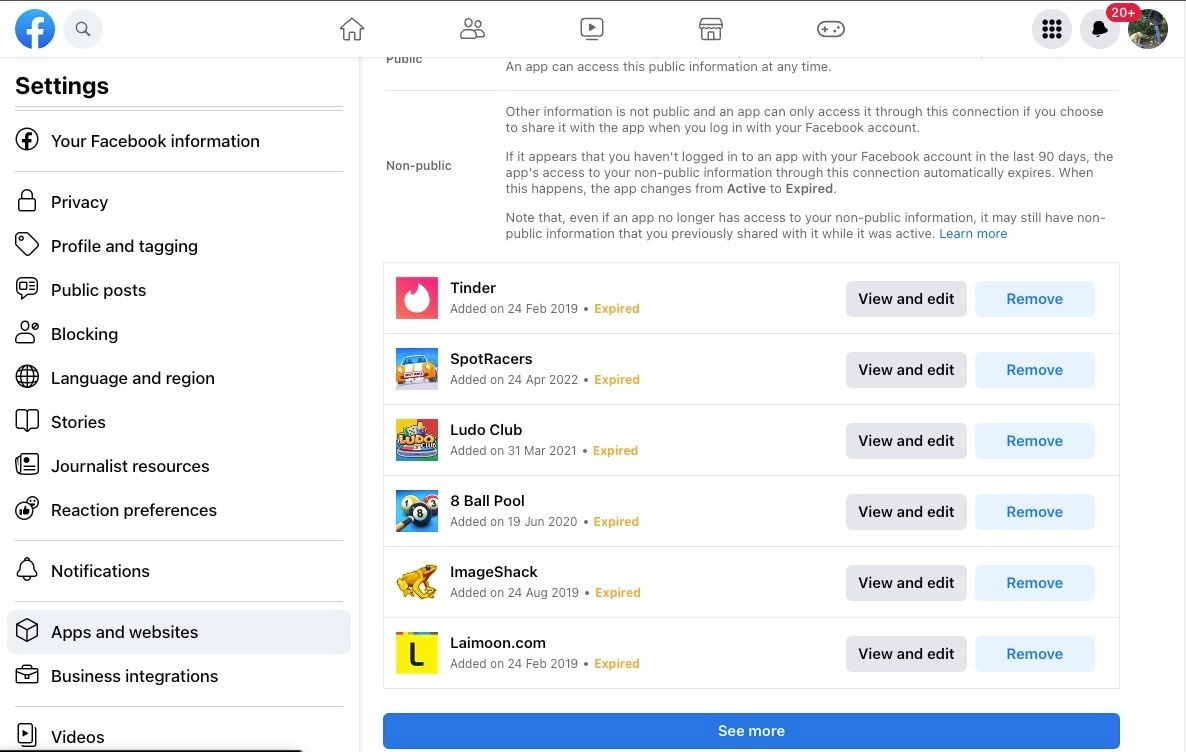

Mô hình hóa và phân tích có thể nhìn thấy luôn mang lại lợi ích. Một phần lớn của an ninh mạng bao gồm các bước thu thập thông tin và tình báo. Đó là lý do tại sao mô hình hóa có tầm quan trọng đặc biệt đối với cả tấn công và phòng thủ. Đó là nơi mà lý thuyết đồ thị xuất hiện – một phương pháp được sử dụng thường xuyên bởi các nền tảng mạng xã hội như Facebook và Twitter.

Hầu hết các mạng xã hội nổi tiếng sắp xếp các trang của họ như các điểm nổi bật, câu chuyện và bài đăng phổ biến bằng cách sử dụng lý thuyết đồ thị. Dưới đây là một ví dụ đơn giản về phương pháp đồ thị được sử dụng trong mạng xã hội:

Mô hình hóa mạng xã hội và đồ thị tình bạn nổi tiếng

Mô hình hóa mạng xã hội và đồ thị tình bạn nổi tiếng

Tóm lại, lý thuyết đồ thị rất hữu ích cho một chuyên gia an ninh mạng để có thể phân tích lưu lượng mạng và mô hình hóa luồng mạng.

Toán Học Trong Mã Hóa Và Phương Pháp Mã Hóa

Nếu bạn biết cách các hàm hoạt động, bạn cũng có thể dễ dàng học về mã hóa và băm. Nói một cách đơn giản, các hàm giống như một nhà máy sản xuất. Bạn ném cái gì vào hàm và nó sẽ sản xuất kết quả cho bạn. Bạn có thể thay đổi hàm, tức là thiết lập các quy tắc và nhận kết quả theo cách bạn muốn.

Các hàm này được chia thành các loại khác nhau trong chính chúng. Tuy nhiên, vì việc có một mật khẩu mạnh và không thể phá vỡ là rất quan trọng, chúng ta chỉ sẽ đề cập đến các hàm một chiều. Nếu bạn nghĩ về các hàm một chiều theo ví dụ về nhà máy sản xuất, chúng là các hàm không thể khôi phục lại kết quả mà chúng tạo ra. Vì vậy, bạn sẽ nhận được một đầu ra, nhưng đầu ra này sẽ giữ nguyên như vậy. Không có kỹ thuật đảo ngược.

Lĩnh vực tốt nhất để sử dụng điều này chắc chắn là trong mã hóa. Đây là cách các hàm băm hoạt động, ví dụ. Nếu bạn đưa một văn bản qua hàm băm, nó sẽ cho bạn một giá trị hoàn toàn khác. Giá trị này không còn có thể đảo ngược, vì vậy bạn có thể ẩn và bảo mật văn bản của mình.

Tôi Có Thực Sự Cần Biết Toán Học Không?

Nếu bạn đang xử lý các lỗ hổng trong hàng trăm tệp và hàng chục ngàn dòng mã; một trang web có hàng trăm ngàn lượt truy cập; hoặc một ứng dụng ngân hàng nơi mọi người thanh toán hóa đơn… bạn có thể phải sử dụng toán học. Nếu không, bạn sẽ không mất việc. Nhưng một sự hiểu biết sâu sắc về toán học sẽ đặt bạn một bước trước.

-

Toán học có vai trò gì trong an ninh mạng?

Toán học giúp các chuyên gia an ninh mạng phân tích và giải quyết các vấn đề phức tạp như lọc địa chỉ IP, tính toán khối lượng công việc của máy chủ, và mã hóa dữ liệu. -

Phương pháp lọc địa chỉ IP là gì?

Phương pháp lọc địa chỉ IP là việc sử dụng danh sách đen để chặn các địa chỉ IP không mong muốn, giúp bảo vệ hệ thống khỏi các cuộc tấn công. -

Mô hình Markov được sử dụng như thế nào trong kỹ thuật xã hội?

Mô hình Markov có thể được sử dụng để tạo ra các tin nhắn giả mạo dựa trên các tin nhắn thực của người dùng, giúp kẻ tấn công thực hiện các cuộc tấn công kỹ thuật xã hội. -

Lý thuyết trò chơi có thể giúp gì trong an ninh mạng?

Lý thuyết trò chơi giúp các chuyên gia an ninh mạng đưa ra quyết định chiến lược trong các tình huống khủng hoảng, như việc mua bán thông tin bảo mật giữa các tổ chức. -

Lý thuyết đồ thị được sử dụng như thế nào trong mô hình hóa mạng xã hội?

Lý thuyết đồ thị giúp phân tích và mô hình hóa các mối quan hệ và luồng thông tin trong mạng xã hội, hỗ trợ trong việc phân tích lưu lượng mạng và bảo mật. -

Tại sao các hàm một chiều quan trọng trong mã hóa?

Các hàm một chiều đảm bảo rằng dữ liệu sau khi được mã hóa không thể bị đảo ngược, giúp bảo vệ thông tin một cách an toàn. -

Liệu việc hiểu biết về toán học có cần thiết cho mọi chuyên gia an ninh mạng?

Mặc dù không bắt buộc, nhưng hiểu biết sâu sắc về toán học có thể giúp chuyên gia an ninh mạng có lợi thế trong việc giải quyết các vấn đề phức tạp và đưa ra quyết định chiến lược.

Kết Luận

Toán học đóng vai trò quan trọng trong an ninh mạng, từ việc lọc địa chỉ IP, tính toán khối lượng công việc của máy chủ web, tận dụng khả năng sai số, đến việc sử dụng mô hình Markov trong kỹ thuật xã hội, lý thuyết trò chơi trong quyết định chiến lược, và mô hình hóa mạng xã hội bằng lý thuyết đồ thị. Hiểu rõ toán học không chỉ giúp bạn giải quyết các vấn đề kỹ thuật mà còn nâng cao khả năng phân tích và đưa ra quyết định chiến lược trong lĩnh vực an ninh mạng.

Nếu bạn muốn tìm hiểu thêm về an ninh mạng, hãy truy cập Tạp Chí Mobile để cập nhật những thông tin mới nhất và hữu ích. Để khám phá thêm nhiều bài viết về an ninh mạng, hãy ghé thăm chuyên mục Security.