Nếu bạn đang sử dụng CPU của AMD, việc cài đặt bản cập nhật bảo mật mới nhất là điều cần thiết. Điều này đặc biệt quan trọng nếu CPU của bạn có thể nhận được bản vá bảo mật. Nếu không, bạn sẽ gặp rủi ro.

Một lỗ hổng bảo mật tồn tại gần hai thập kỷ trong các sản phẩm silicon của AMD có thể làm lộ hàng triệu máy tính trên toàn thế giới với phần mềm độc hại gần như không thể phát hiện, nhưng AMD đang phát hành các bản vá để giải quyết vấn đề này.

Lỗ Hổng Bảo Mật AMD Sinkhole Là Gì?

Lỗ hổng AMD Sinkhole lần đầu tiên được tiết lộ tại Def Con 2024 bởi các nhà nghiên cứu bảo mật Enrique Nissim và Krzysztof Okupski. Lỗ hổng này có thể cho phép kẻ tấn công thay đổi cài đặt Chế độ Quản lý Hệ thống (SMM), vượt qua mọi biện pháp bảo vệ hiện có.

Bộ vi xử lý AMD Ryzen tám nhân trong ổ cắm

Bộ vi xử lý AMD Ryzen tám nhân trong ổ cắm

Nếu bị khai thác, phần mềm độc hại được cài đặt sẽ gần như không thể phát hiện, vì không có công cụ diệt virus hay chống phần mềm độc hại nào có thể phát hiện mã độc hoạt động sâu trong CPU. SMM là một trong những chế độ hoạt động sâu nhất của CPU, được BIOS/UEFI sử dụng để kiểm soát nguồn và phần cứng. Vì CPU là lõi của máy tính, nó có thể cho phép truy cập vào các thành phần và thông tin quan trọng khác.

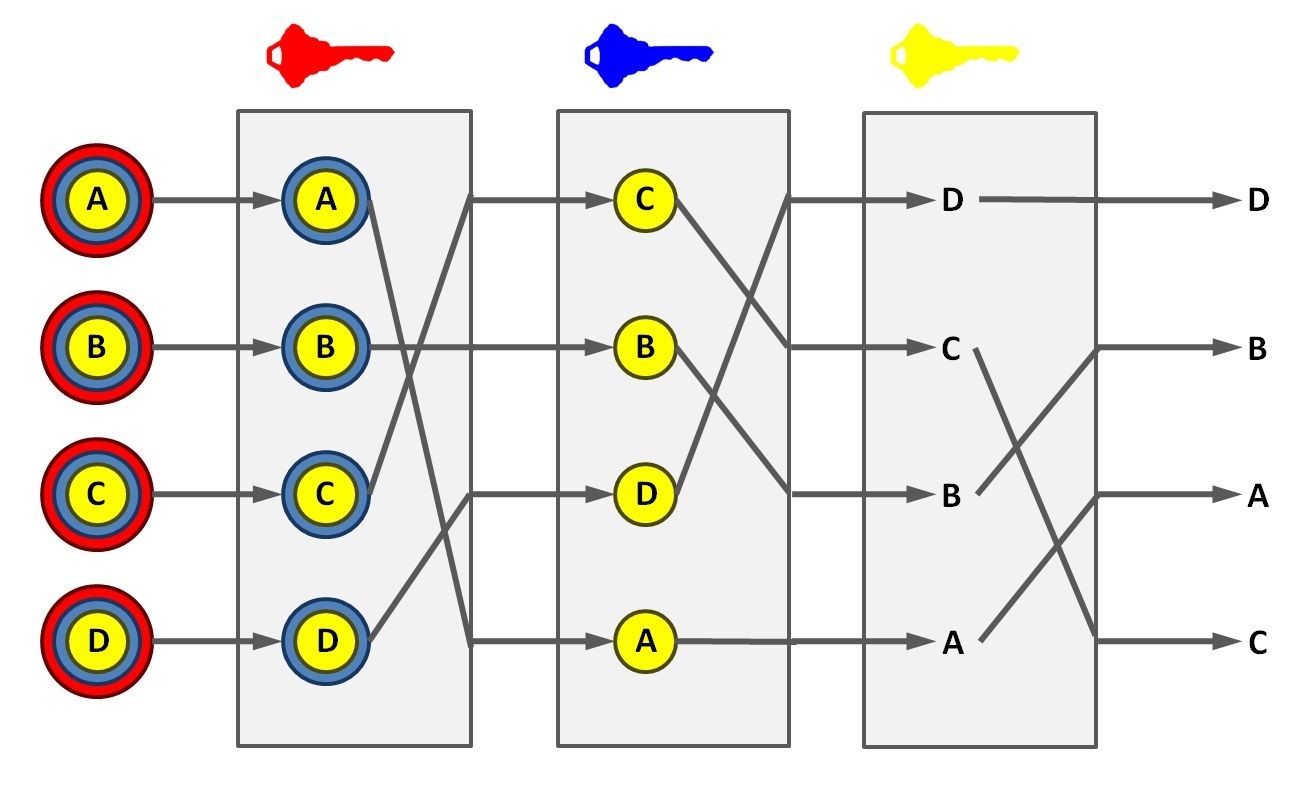

Tuy nhiên, việc khai thác lỗ hổng này không phải là một quá trình đơn giản. Nó yêu cầu quyền truy cập cấp độ kernel vào máy, điều này đòi hỏi một cuộc tấn công khác để bắt đầu, được biết đến là “quyền Ring 0”. Khi đã thiết lập trên thiết bị, kẻ tấn công có thể cố gắng kích hoạt “quyền Ring -2”, kiểm soát gần như hoàn toàn thiết bị. Đó là cấp độ quyền Ring -2 cho phép truy cập vào cài đặt SMM, vốn thường hoàn toàn cách ly khỏi hệ điều hành do mức độ quan trọng của chúng.

Cài Đặt Bản Vá Bảo Mật BIOS Của AMD

Thông báo bảo mật Bypass SMM Lock của AMD chi tiết các CPU bị ảnh hưởng:

- EPYC thế hệ 1, 2, 3 và 4

- EPYC Embedded 3000, 7002, 7003, và 9003, R1000, R2000, 5000, và 7000

- Ryzen Embedded V1000, V2000, và V3000 Ryzen 3000, 5000, 4000, 7000, và 8000 series

- Ryzen 3000 Mobile, 5000 Mobile, 4000 Mobile, và 7000 Mobile series

- Ryzen Threadripper 3000 và 7000 series

- AMD Threadripper PRO (Castle Peak WS SP3, Chagall WS)

- AMD Athlon 3000 series Mobile (Dali, Pollock)

- AMD Instinct MI300A

Đây là một danh sách khá dài, bao gồm hầu hết các CPU của AMD trong khoảng một thập kỷ trở lại đây. Vì lỗ hổng này đã không được phát hiện trong gần 20 năm, nó bao phủ một phạm vi rộng các CPU của AMD, từ máy tính cá nhân đến máy chủ và các thiết bị khác. Bạn cũng sẽ nhận thấy rằng các bộ vi xử lý mới nhất của AMD, như dòng CPU 9000 mới, không có trong danh sách. Mặc dù chưa được xác nhận, nhưng tôi cho rằng chúng đã được vá trước khi phát hành.

AMD đã phát hành bản vá firmware BIOS/UEFI cho các nhà sản xuất đối với hầu hết các CPU hiện đại – nhưng đã thông báo cho Tom’s Hardware rằng một số “sản phẩm cũ nằm ngoài cửa sổ hỗ trợ phần mềm của chúng tôi.” Tuy nhiên, AMD không dự kiến sẽ có bất kỳ vấn đề về hiệu suất nào đối với các máy bị ảnh hưởng, điều này là tích cực.

Điều này có nghĩa là CPU AMD Ryzen 1000, 2000, và 3000 Series sẽ không nhận được bản vá Sinkclose. Việc bạn muốn nâng cấp hay rời bỏ AMD hoàn toàn phụ thuộc vào mức độ rủi ro của bạn. Vì lỗ hổng này có khả năng rất khó để khai thác hoàn toàn, bạn không cần phải nâng cấp ngay lập tức. Nhưng nó có thể đáng xem xét khi đến lúc nâng cấp PC tiếp theo của bạn.

-

Lỗ hổng AMD Sinkhole là gì?

Lỗ hổng AMD Sinkhole là một lỗ hổng bảo mật cho phép kẻ tấn công thay đổi cài đặt Chế độ Quản lý Hệ thống (SMM) và cài đặt phần mềm độc hại gần như không thể phát hiện. -

Làm thế nào để biết CPU của tôi có bị ảnh hưởng bởi lỗ hổng AMD Sinkhole hay không?

Bạn có thể kiểm tra danh sách các CPU bị ảnh hưởng trong thông báo bảo mật của AMD hoặc kiểm tra với nhà sản xuất CPU của bạn. -

Tôi có cần phải nâng cấp CPU của mình ngay lập tức không?

Nếu CPU của bạn nằm trong danh sách không được vá, việc nâng cấp không cần thiết ngay lập tức, nhưng bạn nên xem xét khi đến lúc nâng cấp máy tính. -

Làm thế nào để cài đặt bản vá bảo mật BIOS của AMD?

Bạn cần tải về và cài đặt bản cập nhật BIOS từ trang web của nhà sản xuất hoặc từ trang web của AMD. -

Bản vá bảo mật có ảnh hưởng đến hiệu suất CPU của tôi không?

AMD cho biết họ không mong đợi bất kỳ vấn đề về hiệu suất nào đối với các máy bị ảnh hưởng sau khi cài đặt bản vá. -

Tôi có nên chuyển sang sử dụng CPU của Intel để tránh lỗ hổng này không?

Việc chuyển sang CPU của Intel không đảm bảo bạn sẽ tránh được tất cả các lỗ hổng bảo mật. Quan trọng là phải cập nhật và bảo vệ hệ thống của bạn một cách toàn diện. -

Làm thế nào để bảo vệ máy tính của tôi khỏi các cuộc tấn công tương tự trong tương lai?

Hãy luôn cập nhật hệ điều hành, BIOS và các phần mềm bảo mật của bạn, cũng như thực hiện các biện pháp bảo mật cơ bản như sử dụng phần mềm diệt virus và không mở các tệp không rõ nguồn gốc.

Kết Luận

Lỗ hổng AMD Sinkhole là một mối đe dọa nghiêm trọng đối với bảo mật của các hệ thống sử dụng CPU AMD. Việc cập nhật BIOS để vá lỗ hổng này là cần thiết để bảo vệ thiết bị của bạn khỏi các cuộc tấn công tiềm tàng. Hãy kiểm tra xem CPU của bạn có trong danh sách bị ảnh hưởng hay không và thực hiện các bước cần thiết để cập nhật BIOS ngay lập tức.

Nếu bạn đang tìm kiếm thêm thông tin về bảo mật máy tính và các bản cập nhật công nghệ mới nhất, hãy truy cập Tạp Chí Mobile và khám phá thêm tại chuyên mục Tech.